Sanering av ingångar är processen att rensa ingångarna, så den infogade informationen används inte för att hitta eller utnyttja säkerhetshål på en webbplats eller server.

Sårbar webbplatser är antingen sanitiserade eller mycket dåligt och ofullständigt sanerade. Det är ett indirekt ge sig på. Nyttolasten skickas indirekt till offer. De skadlig kod infogas på webbplatsen av angriparen, och sedan blir den en del av den. Närhelst användaren (offret) besöker webbsida, den skadliga koden flyttas till webbläsaren. Därför är användaren omedveten om att något händer.

Med XSS kan en angripare:

- Manipulera, förstöra eller till och med skämma bort en webbplats.

- Exponera känslig användardata

- Fånga användarens autentiserade sessionscookies

- Ladda upp en Phishing-sida

- Omdirigera användare till ett skadligt område

XSS har varit i OWASP Top Ten under det senaste decenniet. Mer än 75% av ytan är sårbar för XSS.

Det finns fyra typer av XSS:

- Lagrad XSS

- Reflekterad XSS

- DOM-baserad XSS

- Blind XSS

När man letar efter XSS i en pentest kan man bli trött på att hitta injektionen. De flesta pentestrar använder XSS-verktyg för att få jobbet gjort. Att automatisera processen sparar inte bara tid och ansträngning utan, ännu viktigare, ger exakta resultat.

Idag kommer vi att diskutera några av de verktyg som är gratis och hjälpsamma. Vi kommer också att diskutera hur man installerar och använder dem.

XSSer:

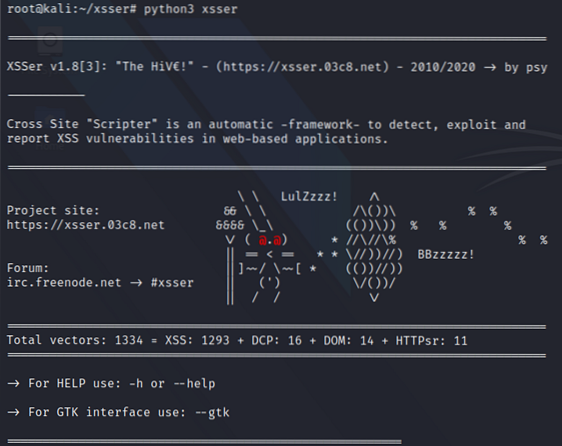

XSSer eller cross-site scripter är ett automatiskt ramverk som hjälper användare att hitta och utnyttja XSS-sårbarheter på webbplatser. Den har ett förinstallerat bibliotek med cirka 1300 sårbarheter, vilket hjälper till att kringgå många WAF: er.

Låt oss se hur vi kan använda den för att hitta XSS-sårbarheter!

Installation:

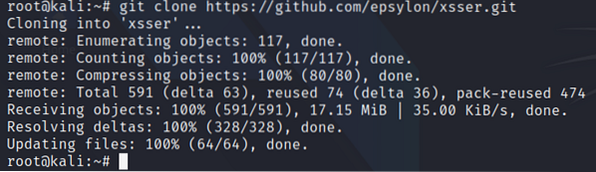

Vi måste klona xsser från följande GitHub-repo.

$ git-klon https: // github.com / epsylon / xsser.git

Nu finns xsser i vårt system. Gå in i xsser-mappen och kör installationen.py

$ cd xsser$ python3-installation.py

Det kommer att installera alla beroenden som redan har installerats och installera xsser. Nu är det dags att köra det.

Kör GUI:

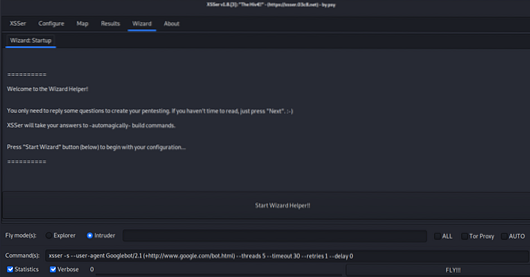

$ python3 xsser --gtkEtt fönster som detta skulle visas:

Om du är nybörjare, gå igenom guiden. Om du är proffs rekommenderar jag att du konfigurerar XSSer efter dina egna behov via konfigurationsfliken.

Kör i terminal:

$ python3 xsser

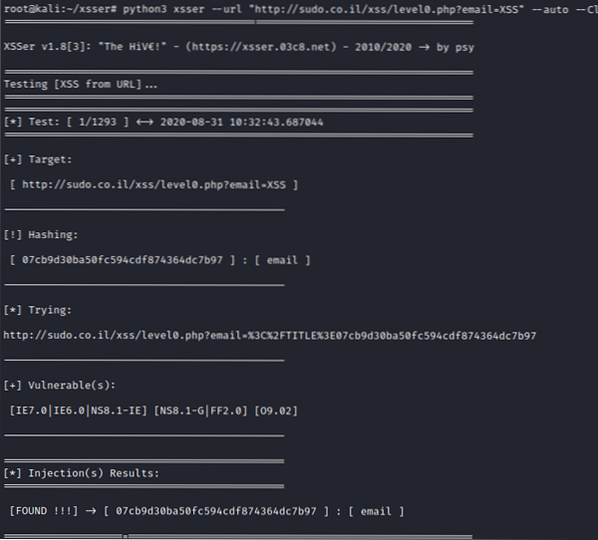

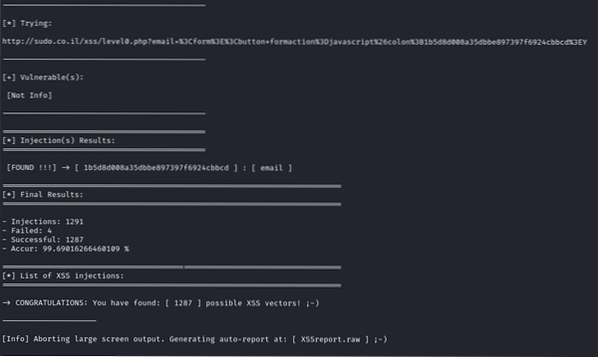

Här är en webbplats som utmanar dig att utnyttja XSS. Vi hittar några sårbarheter genom att använda xsser. Vi ger mål-URL: en till xsser, och den börjar söka efter sårbarheter.

När det är klart sparas resultaten i en fil. Här är en XSSreport.rå. Du kan alltid komma tillbaka för att se vilken av nyttolasten som fungerade. Eftersom detta var en utmaning på nybörjarnivå är de flesta sårbarheterna HITTADES här.

XSSniper:

Cross-Site Sniper, även känd som XSSniper, är ett annat xss-upptäcktsverktyg med massavsökningsfunktioner. Det skannar målet för GET-parametrar och injicerar sedan en XSS-nyttolast i dem.

Dess förmåga att genomsöka mål-URL för relativa länkar anses vara en annan användbar funktion. Varje länk som hittas läggs till i skanningskön och bearbetas, så det är lättare att testa en hel webbplats.

I slutändan är den här metoden inte idiotsäker, men det är en bra heuristik att hitta massor av injektionsställen och testa flyktstrategier. Eftersom det inte finns någon webbläsareemulering måste du manuellt testa de upptäckta injektionerna mot olika webbläsares xss-skydd.

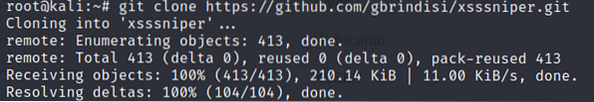

Så här installerar du XSSniper:

$ git-klon https: // github.com / gbrindisi / xsssniper.git

XSStrike:

Detta verktyg för identifiering av skript på flera platser är utrustat med:

- 4 handskrivna analysatorer

- en intelligent nyttolastgenerator

- en kraftfull suddig motor

- en otroligt snabb sökrobot

Den handlar om både reflekterad och DOM XSS-skanning.

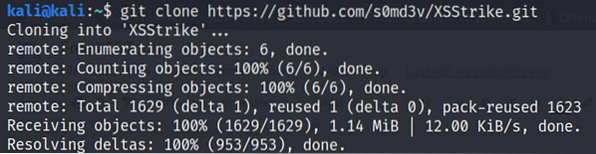

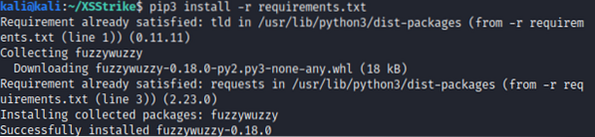

Installation:

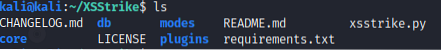

$ ls

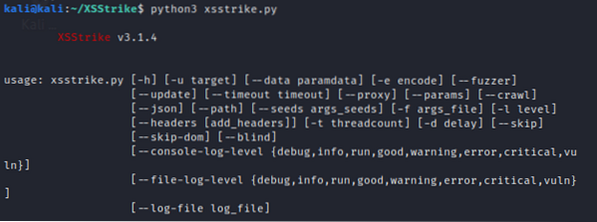

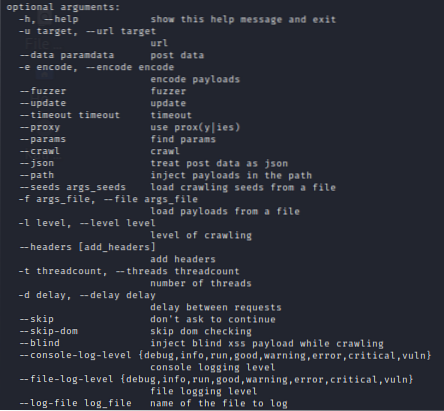

Användande:

Valfria argument:

Enkel URL-genomsökning:

$ python xsstrike.py -u http: // exempel.com / sök.php?q = frågaGenomsökningsexempel:

$ python xsstrike.py -u "http: // exempel.com / sida.php "--crawlXSS Hunter:

Det är ett nyligen lanserat ramverk inom detta område med XSS-sårbarheter, med fördelarna med enkel hantering, organisation och övervakning. Det fungerar i allmänhet genom att hålla specifika loggar genom HTML-filer på webbsidor. För att hitta alla typer av sårbarheter över skriptskript, inklusive blind XSS (som vanligtvis ofta missas) som en fördel jämfört med vanliga XSS-verktyg.

Installation:

$ sudo apt-get install git (om det inte redan är installerat)$ git-klon https: // github.com / mandatoryprogrammer / xsshunter.git

Konfiguration:

- kör konfigurationsskriptet som:

$ ./ generera_konfig.py- starta nu API som

$ sudo apt-get install python-virtualenv python-dev libpq-dev libffi-dev$ cd xsshunter / api /

$ virtualenv env

$ . env / bin / aktivera

$ pip install -r krav.Text

$ ./ apiserver.py

För att använda GUI-servern måste du följa och utföra dessa kommandon:

$ cd xsshunter / gui /$ virtualenv env

$ .env / bin / aktivera

$ pip install -r krav.Text

$ ./ guiserver.py

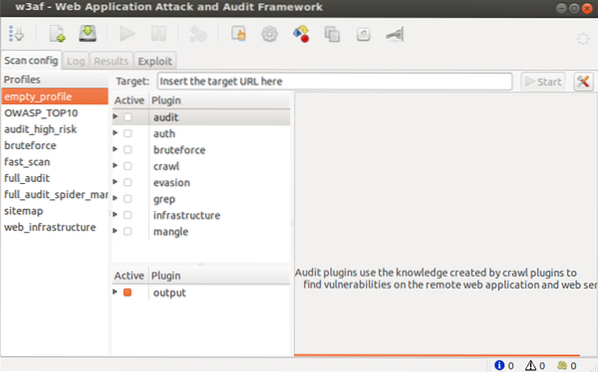

W3af:

Ett annat verktyg för öppen källkodstest som främst använder JS för att testa specifika webbsidor för sårbarheter. Det viktigaste kravet är att konfigurera verktyget efter ditt behov. När det är gjort kommer det effektivt att göra sitt arbete och identifiera XSS-sårbarheter. Det är ett plugin-baserat verktyg som huvudsakligen är uppdelat i tre sektioner:

- Core (för grundläggande funktion och tillhandahållande av bibliotek för plugins)

- UI

- Plugins

Installation:

För att installera w3af på ditt Linux-system, följ bara stegen nedan:

Klona GitHub repo.

$ sudo git klon https: // github.com / andresriancho / w3af.gitInstallera den version du vill använda.

> Om du vill använda GUI-versionen:

$ sudo ./ w3af_guiOm du föredrar att använda konsolversionen:

$ sudo ./ w3af_consoleBåda kommer att behöva installera beroenden om de inte redan är installerade.

Ett skript skapas på / tmp / script.sh, som kommer att installera alla beroenden för dig.

GUI-versionen av w3af ges enligt följande:

Under tiden är konsolversionen det traditionella terminalverktyget (CLI).

Användande

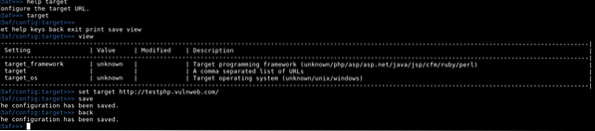

1. Konfigurera mål

I mål, menykör kommando ställ in mål TARGET_URL.

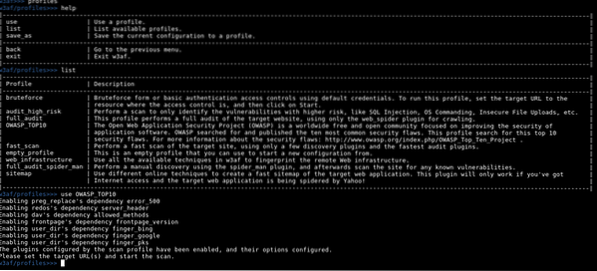

2. Konfigurera granskningsprofil

W3af levereras med någon profil som redan har korrekt konfigurerade plugins för att köra en granskning. För att använda profil, kör kommandot, använd PROFILE_NAME.

3. Konfigurera plugin

4. Konfigurera HTTP

5. Kör granskning

Mer information finns på http: // w3af.org /:

Upphörande:

Dessa verktyg är bara en droppe i havet eftersom internet är fullt av fantastiska verktyg. Verktyg som Burp och webscarab kan också användas för att upptäcka XSS. Hats-off till den underbara open source-communityn, som kommer med spännande lösningar för varje nytt och unikt problem.

Phenquestions

Phenquestions