I den här artikeln kommer vi att lära oss hur du aktiverar och tillämpar säkra lösenordspolicyer på Ubuntu. Vi kommer också att diskutera hur man ställer in en policy som tvingar användare att ändra lösenord med jämna mellanrum.

Observera att vi har förklarat proceduren på Ubuntu 18.04 LTS-system.

Ett starkt lösenord bör innehålla:

- Versala bokstäver

- Gemener

- Siffror

- Symboler

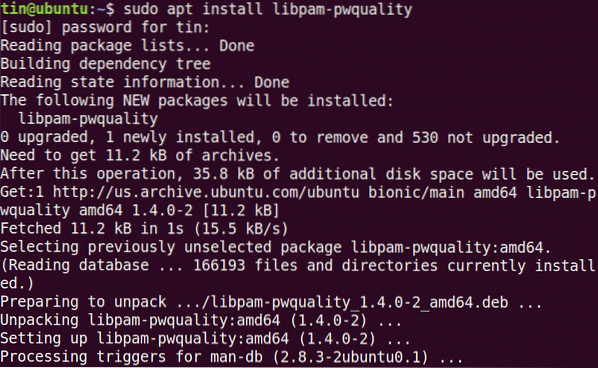

För att genomdriva en säker lösenordspolicy i Ubuntu kommer vi att använda pwquality-modulen i PAM. För att installera den här modulen, starta terminalen med Ctrl + Alt + T genväg. Kör sedan det här kommandot i Terminal:

$ sudo apt installera libpam-pwqualityNär du uppmanas att ange lösenordet anger du sudo-lösenordet.

Nu första kopian “/ etc / pam.d / common-password ”-fil innan du konfigurerar några ändringar.

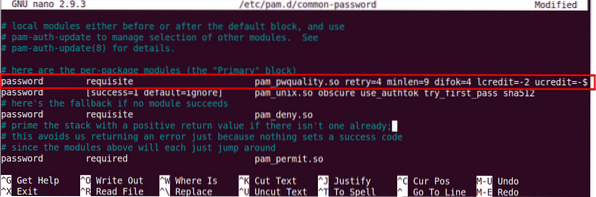

Och redigera den sedan för att konfigurera lösenordspolicyer:

$ sudo nano / etc / pam.d / gemensamt lösenordLeta efter följande rad:

Lösenord krävs pam_pwquality.så försök igen = 3Och ersätt den med följande:

lösenord krävspam_pwquality.så försök igen = 4 minlen = 9 difok = 4 lredit = -2 ucredit = -2 dcredit =

-1 ocredit = -1 reject_username enforce_for_root

Låt oss se vad parametrarna i kommandot ovan betyder:

- Försök igen: Nej. flera gånger i rad kan en användare ange ett felaktigt lösenord.

- minlen: Minsta längd på lösenord

- difok: Nej. karaktär som kan likna det gamla lösenordet

- kredit Min Nej. med små bokstäver

- ukredit: Min Nej. med versaler

- dkredit: Min Nej. siffror

- ocredit: Min Nej. av symboler

- reject_username: Avvisar lösenordet som innehåller användarnamnet

- enforce_for_root: Tillämpa även policyn för rotanvändaren

Starta om systemet nu för att tillämpa ändringarna i lösenordspolicyn.

$ sudo omstartTesta säkerhetslösenordspolicyn

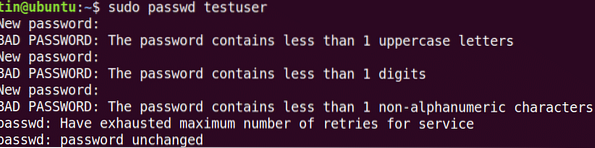

Efter att du har konfigurerat policyn för säker lösenord är det bättre att verifiera om den fungerar eller inte. För att verifiera det, ställ in ett enkelt lösenord som inte uppfyller ovanstående konfigurerade krav för säker lösenordspolicy. Vi kommer att kontrollera det hos en testanvändare.

Kör det här kommandot för att lägga till en användare:

$ sudo useradd testuserAnge sedan ett lösenord.

$ sudo passwd testanvändareFörsök nu att ange ett lösenord som inte innehåller: ·

- Versaler

- Siffra

- Symbol

Du kan se att inget av de ovan försökta lösenorden har godkänts, eftersom de inte uppfyller minimikriterierna som definieras av lösenordspolicyn.

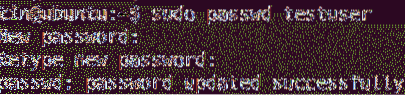

Försök nu lägga till ett komplext lösenord som uppfyller kriterierna som definieras av lösenordsprincipen (Total längd: 8 med minimum: 1 stor bokstav, 1 gemener, 1 siffra och 1 symbol). Låt oss säga: Abc.89 * jpl.

Du kan se att lösenordet nu har accepterats.

Konfigurera lösenordets utgångsperiod

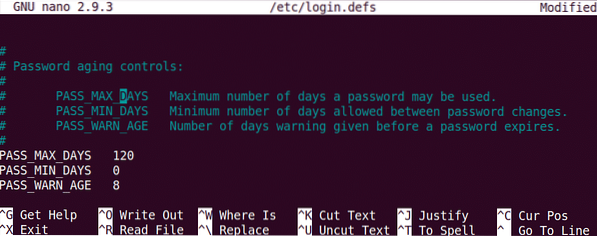

Att byta lösenord med jämna mellanrum hjälper till att begränsa perioden för obehörig användning av lösenord. Policy för utgång av lösenord kan konfigureras genom “/ etc / login.defs ”-fil.Kör det här kommandot för att redigera den här filen:

$ sudo nano / etc / login.defsLägg till följande rader med värden enligt dina krav.

PASS_MAX_DAYS 120PASS_MIN_DAYS 0PASS_WARN_AGE 8 Observera att den ovan konfigurerade policyn endast gäller för de nyskapade användarna. För att tillämpa denna policy på en befintlig användare, använd kommandot "chage".

Observera att den ovan konfigurerade policyn endast gäller för de nyskapade användarna. För att tillämpa denna policy på en befintlig användare, använd kommandot "chage".

För att använda chage-kommandot är syntax:

$ chage [alternativ] användarnamnObs! För att kunna utföra chage-kommandot måste du vara ägare till kontot eller ha root-behörighet annars kommer du inte att kunna se eller ändra utgångspolicyn.

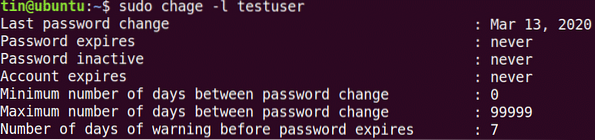

För att se det aktuella lösenordets utgångs- / åldringsinformation är kommandot:

$ sudo chage -l användarnamn

För att konfigurera det maximala Nej. dagar efter vilket en användare ska ändra lösenordet.

$ sudo chage -MFör att konfigurera minsta Nej. dagar som krävs mellan byte av lösenord.

$ sudo chage -mSå här konfigurerar du en varning före lösenordets utgång:

$ sudo chage -WDet är allt som finns i det! Att ha en policy som tvingar användare att använda säkra lösenord och ändra dem regelbundet efter ett visst intervall är nödvändigt för att säkerställa systemsäkerhet och säkerhet. För mer information om verktygen som diskuteras i den här artikeln, som pam_pwquality och Chage, se deras man-sidor.

Phenquestions

Phenquestions