Installation

John The Ripper kan installeras på många sätt. Några vanliga är att vi kan installera det med apt-get eller snap. Öppna terminalen och kör följande kommandon.

[e-postskyddad]: ~ $ sudo apt-get install john -yDetta initierar en installationsprocess. När den är klar skriver du 'john' i terminalen.

[e-postskyddad]: ~ $ johnJohn the Ripper 1.9.0-jumbo-1 OMP [linux-GNU 64-bitars 64 AVX2 AC]

Upphovsrätt (c) 1996-2019 av Solar Designer och andra

Hemsida: http: // www.öppning.com / john /

Detta betyder John the Ripper v1.9.0 är nu installerat på din enhet. Vi kan se webbadressen till startsidan som skickar oss till Open-wall webbplats. Och användningen nedan anger hur du använder verktyget.

Den kan också laddas ner och installeras via snap. Du måste installera snap om du inte redan har det.

[e-postskyddad]: ~ $ sudo apt-uppdatering[e-postskyddad]: ~ $ sudo apt installera snapd

Och installera sedan JohnTheRipper via snap.

[e-postskyddad]: ~ $ sudo snap installera john-the-ripperKnäcka lösenord med JohnTheRipper

Så, JohnTheRipper är installerad på din dator. Nu till den intressanta delen, hur man knakar lösenord med det. Skriv 'john' i terminalen. Terminalen visar följande resultat:

[e-postskyddad: ~ $ johnJohn the Ripper 1.9.0-jumbo-1 OMP [linux-GNU 64-bitars 64 AVX2 AC]

Upphovsrätt (c) 1996-2019 av Solar Designer och andra

Hemsida: http: // www.öppning.com / john /

Nedanför hemsidan anges ANVÄNDNING som:

Användning: john [OPTIONS] [LÖSENORDSFILER]

Genom att titta på dess användning kan vi ta reda på att du bara behöver förse den med dina lösenordsfiler och önskade alternativ. Olika ALTERNATIV listas nedan för användningen som ger oss olika val för hur attacken kan utföras.

Några av de olika tillgängliga alternativen är:

-enda

- Standardläge med standard- eller namngivna regler.

-ordlista

- ordlistaläge, läs ordlista från en FIL eller standardingång

-kodning

- ingångskodning (t.ex. UTF-8, ISO-8859-1).

-regler

- aktivera ordmangling regler med standard eller namngivna regler.

-inkrementell

- "Inkrementellt" läge

-extern

- externt läge eller ordfilter

-återställa = NAME

- återställa en avbruten session [kallad NAME]

-session = NAMN

- namnge en ny session NAMN

-status = NAMN

- utskriftsstatus för en session [kallad NAME]

-show

- visa knäckta lösenord.

-testa

- köra tester och riktmärken.

-salter

- ladda salter.

-gaffel = N

- Skapa N-processer för sprickbildning.

-pot = NAME

- pot-fil att använda

-lista = VAD

- listar VILKA funktioner. -lista = hjälp visar mer om detta alternativ.

-format = NAMN

- Ge John hash-typen. e.g, -format = rå-MD5, -format = SHA512

Olika lägen i JohnTheRipper

Som standard försöker John "singel" sedan "ordlista" och slutligen "inkrementell". Lägen kan förstås som en metod som John använder för att knäcka lösenord. Du kanske har hört talas om olika typer av attacker som Dictionary attack, Bruteforce attack etc. Det är just det vi kallar Johns lägen. Ordlistor som innehåller möjliga lösenord är väsentliga för en ordlistaattack. Förutom de lägen som anges ovan stöder John också ett annat läge som kallas externt läge. Du kan välja att välja en ordboksfil eller så kan du göra brute-force med John The Ripper genom att prova alla möjliga permutationer i lösenorden. Standardkonfigurationen börjar med single crack-läge, främst för att det är snabbare och ännu snabbare om du använder flera lösenordsfiler åt gången. Det mest kraftfulla läget som är tillgängligt är det inkrementella läget. Det kommer att prova olika kombinationer medan det spricker. Externt läge, som namnet antyder, kommer att använda anpassade funktioner som du skriver själv, medan ordlistaläget tar en ordlista som anges som ett argument till alternativet och försöker en enkel ordbokangrepp på lösenord.

[e-postskyddad]: ~ $ john password-file -w word-listJohn kommer nu att börja kontrollera tusentals lösenord. Lösenordssprickning är CPU-intensiv och en mycket lång process, så den tid det tar beror på ditt system och lösenordets styrka. Det kan ta dagar. Om lösenordet inte är knäckt i flera dagar med en kraftfull CPU är det ett mycket bra lösenord. Om det verkligen är crucia; att knäcka lösenordet och lämna sedan systemet tills John spricker det ... Som tidigare nämnts kan det ta många dagar.

När den spricker kan du kontrollera status genom att trycka på valfri knapp. För att avsluta en attack session trycker du helt enkelt på 'q' eller Ctrl + C.

När lösenordet hittats kommer det att visas på terminalen. Alla knäckta lösenord sparas i en fil som heter ~ /.John John.pott.

Det visar lösenord i $ [HASH]: formatera.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Låt oss knäcka ett lösenord. Till exempel har vi en MD5-lösenordshash som vi behöver knäcka.

bd9059497b4af2bb913a8522747af2deVi kommer att lägga detta i en fil, säg lösenord.hash och spara det i användaren:

Du kan skriva vilket användarnamn som helst, det är inte nödvändigt att ha några angivna.

Nu knakar vi det!

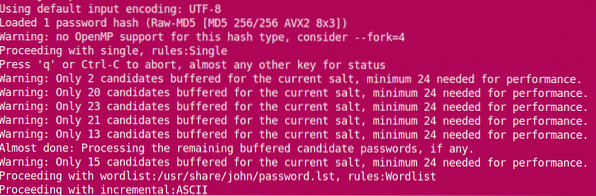

[e-postskyddad: ~ $ john-lösenord.hash --format = Raw-MD5Det börjar knäcka lösenordet.

Vi ser att john laddar hash från filen och börjar med 'single' -läget. När det fortskrider går det till ordlistan innan det går vidare till stegvis. När det spricker lösenordet stoppar det sessionen och visar resultaten.

Lösenord kan ses senare också av:

[e-postskyddad: ~ $ john-lösenord.hash --format = Raw-MD5 --showadmin: smaragd

1 lösenord hash knäckt, 0 kvar

Även av ~ /.John John.kruka:

[e-postskyddad]: ~ $ cat ~ /.John John.pott

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Så lösenordet är smaragd-.

Internet är fullt av moderna verktyg för lösenordssprickning och verktyg. JohnTheRipper kan ha många alternativ, men det är ett av de bästa tillgängliga. Lycklig sprickbildning!

Phenquestions

Phenquestions