Internet of Things (IoT) växer snabbt. IoT är anslutning av enheter via internet. Det är som ett socialt nätverk eller en e-posttjänst, men istället för att ansluta människor ansluter IoT faktiskt smarta enheter som inkluderar, men inte är begränsade till dina datorer, smartphones, smarta hushållsapparater, automatiseringsverktyg och mer.

I likhet med alla typer av tekniker där ute är IoT också ett tveeggat svärd. Det har sina positiva sidor, men det finns allvarliga hot som följer denna teknik. Eftersom tillverkarna tävlar mot varandra för att få den senaste enheten på marknaden är det inte många som tänker på säkerhetsproblemen i samband med deras IoT-enheter.

De vanligaste hoten mot IoT-säkerhet

Vilka är de största säkerhetshoten och utmaningarna som IoT står inför just nu? Den här frågan är en av de vanligaste frågorna från olika användargrupper eftersom de är slutanvändarna. I grund och botten finns det många IoT-säkerhetshot som råder i våra dagliga IoT-enheter som gör denna teknikvärld mer sårbar.

För att hålla vårt IoT-system utanför säkerhetshål måste vi identifiera och lösa hot och utmaningar. Här har jag försökt hitta en lista över de vanligaste IoT-säkerhetshoten som hjälper oss att vidta lämpliga skyddsåtgärder.

För att hålla vårt IoT-system utanför säkerhetshål måste vi identifiera och lösa hot och utmaningar. Här har jag försökt hitta en lista över de vanligaste IoT-säkerhetshoten som hjälper oss att vidta lämpliga skyddsåtgärder.

1. Brist på uppdateringar

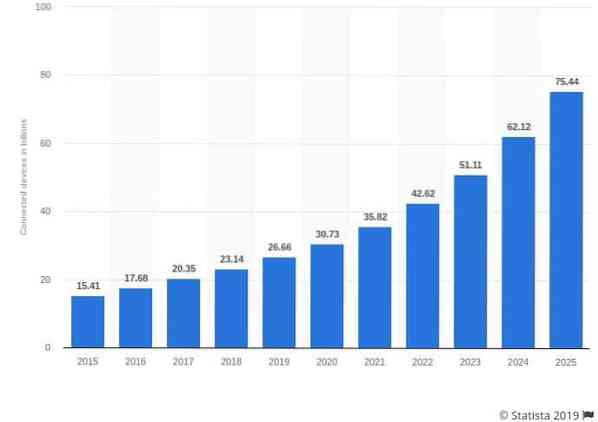

Just nu finns det cirka 23 miljarder IoT-enheter runt om i världen. År 2020 kommer detta antal att stiga till nästan 30 miljarder, säger Statista-rapporten. Denna massiva ökning av antalet IoT-anslutna enheter kommer inte utan några konsekvenser.

Det största problemet med alla företag som bryter ut dessa enheter är att de är slarviga när det gäller hantering av enhetsrelaterade säkerhetsproblem och risker. De flesta av dessa anslutna enheter får inte tillräckligt med säkerhetsuppdateringar; vissa uppdateras aldrig alls.

Enheter som en gång ansågs vara säkra blir helt sårbara och osäkra med utvecklingen av teknik, vilket gör dem benägna att cyberbrottslingar och hackare.

Tillverkare konkurrerar med varandra och släpper ut enheter varje dag utan att tänka mycket på säkerhetsriskerna och problemen.

De flesta tillverkare tillhandahåller Over-the-air (OTA) firmwareuppdateringar, men dessa uppdateringar slutar så snart de börjar arbeta på sin nya enhet och lämnar sin nuvarande generation utsatt för attacker.

Om företagen inte tillhandahåller säkerhetsuppdateringar för sina enheter regelbundet, utsätter de sin kundbas för potentiella cyberattacker och dataintrång.

2. Komprometterade IoT-enheter som skickar skräppostmeddelanden

Teknikutvecklingen har gett oss en uppsjö av smarta enheter som inkluderar, men inte begränsat till smarta apparater, smarta hemsystem etc. Dessa enheter använder liknande datorkraft som andra IoT-anslutna enheter och kan användas för olika aktiviteter.

En komprometterad enhet kan förvandlas till en e-postserver. Enligt en rapport från internetsäkerhetsföretaget Proofpoint användes ett smart kylskåp för att skicka tusentals skräppostmeddelanden utan att dess ägare hade någon aning. De flesta av dessa smarta enheter kan förvandlas till e-postservrar i syfte att skicka skräppost via massan.

3. IoT-enheter värnpliktiga till Botnets

Liknar enheter som kapas och förvandlas till e-postservrar för massskräp; smarta IoT-enheter kan också användas som botnät för att utföra DDoS-attacker (Distributed Denial of Service).

Tidigare har hackare använt babymonitorer, webbkameror, strömmande lådor, skrivare och till och med smartklockor för att utföra storskaliga DDoS-attacker. Tillverkare måste förstå riskerna med IoT-anslutna enheter och vidta alla nödvändiga åtgärder för att säkra sina enheter.

4. Osäker kommunikation

Många IoT-enheter krypterar inte meddelandena när de skickas via nätverket. Detta är en av de största IoT-säkerhetsutmaningarna där ute. Företag måste se till att kommunikationen mellan enheter och molntjänster är säker och krypterad.

Den bästa metoden för att säkerställa säker kommunikation är att använda transportkryptering och att använda standarder som TLS. Isolering av enheter genom användning av olika nätverk hjälper också till att skapa säker och privat kommunikation, vilket håller den överförda informationen säker och konfidentiell. De flesta appar och tjänster har börjat kryptera sina meddelanden för att hålla användarnas information säker.

5. Användning av standardlösenord

De flesta företag levererar enheter med standardlösenord och ber inte ens sina kunder att byta dem. Detta är ett av de största IoT-säkerhetshoten eftersom standardlösenorden är allmänt känt och brottslingar lätt kan få tag på lösenorden för brute-forcing.

Svaga referenser lämnar nästan alla IoT-anslutna enheter benägna att tvinga och lösenordshackning. Företag som använder osäkra referenser på sina IoT-enheter riskerar både sina kunder och deras verksamhet att bli mottagliga för direkta attacker och bli smittade genom ett brutalt försök.

6. Fjärranslutning

Dokument som släpptes av WikiLeaks nämnde att Central Intelligence Agency i USA (CIA) hade hackat in IoT-enheter och satt på kameran / mikrofonerna utan ägarens vetskap. Tja, möjligheten att angripare kan komma in i dina enheter och spela in ägarna utan deras vetskap är skrämmande, och det användes av ingen ringare än regeringen själv.

Deras dokument pekade på massiva sårbarheter i den senaste programvaran som Android och iOS, vilket innebär att brottslingar också kan dra nytta av dessa sårbarheter och utföra upprörande brott.

7. Läckage av personlig information

Erfarna cyberbrottslingar kan orsaka massiva skador även genom att ta reda på internetprotokoll (IP) -adresser via osäkra IoT-enheter. Dessa adresser kan användas för att hitta en användares plats och deras faktiska bostadsadress.

Det är därför många internetsäkerhetsexperter rekommenderar att du säkrar din IoT-anslutning via ett virtuellt privat nätverk (VPN). Att installera ett VPN på din router krypterar all trafik via ISP. VPN kan hålla din internetprotokolladress privat och säkra hela ditt hemnätverk.

8. Heminvasioner

Detta måste vara ett av de läskigaste ”Internet of Things-säkerhetshoten” eftersom det överbryggar klyftan mellan den digitala och fysiska världen. Som redan nämnts kan en oskyddad IoT-enhet läcka din IP-adress som kan användas för att hitta din bostadsadress.

Hackare kan sälja denna information till underjordiska webbplatser där kriminella kläder fungerar. Om du använder IoT-anslutna säkerhetssystem för smarta hem kan de också komma att äventyras. Det är därför du måste säkra dina anslutna enheter genom IoT-säkerhet och användning av VPN.

9. Fjärråtkomst till fordon

Inte lika skrämmande som någon som bryter in i ditt hem, men ändå något ganska skrämmande. Idag, när vi alla längtar efter smartkörande bilar, är det också en hög risknivå förknippad med dessa IoT-anslutna bilar.

Kunniga hackare kan få tillgång till din smarta bil och kapa den genom fjärråtkomst. Det här är en läskig tanke eftersom någon annan som tar kontroll över din bil skulle lämna dig sårbar för en uppsjö av brott.

Lyckligtvis ägnar smarta biltillverkare stor uppmärksamhet åt dessa ”Internet of Things-säkerhetshot” och arbetar hårt för att skydda sina enheter från någon form av intrång.

10. Ransomware

Ransomware har använts på PC- och företagsnätverk under lång tid. Brottslingar krypterar hela ditt system och hotar att ta bort all din data såvida du inte betalar ”Ransom”, alltså namnet.

Det är bara en tidsfråga innan angripare börjar låsa upp olika smarta enheter och kräva lösen för deras upplåsning. Forskare har redan funnit ett sätt att installera ransomware på smarta termostater vilket är ganska alarmerande eftersom brottslingar kan höja eller sänka temperaturen tills lösen har betalats. Ännu mer skrämmande är att angripare får kontroll över hemskyddssystem eller smarta apparater. Hur mycket skulle du betala för att låsa upp din IoT-anslutna garageport?

Det är bara en tidsfråga innan angripare börjar låsa upp olika smarta enheter och kräva lösen för deras upplåsning. Forskare har redan funnit ett sätt att installera ransomware på smarta termostater vilket är ganska alarmerande eftersom brottslingar kan höja eller sänka temperaturen tills lösen har betalats. Ännu mer skrämmande är att angripare får kontroll över hemskyddssystem eller smarta apparater. Hur mycket skulle du betala för att låsa upp din IoT-anslutna garageport?

11. Datastöld

Hackare är alltid ute efter data som inkluderar, men inte begränsat till, kundnamn, kundadresser, kreditkortsnummer, finansiell information och mer. Även när ett företag har stram IoT-säkerhet finns det olika attackvektorer som cyberbrottslingar kan utnyttja.

Till exempel räcker en sårbar IoT-enhet för att förstöra ett helt nätverk och få tillgång till känslig information. Om en sådan enhet är ansluten till ett företagsnätverk kan hackare få tillgång till nätverket och extrahera all värdefull information. Hackarna missbrukar sedan dessa uppgifter eller sålde till andra brottslingar för en stor summa.

12. Kompromissande medicinsk utrustning

Den här är rätt från Hollywood, men det gör det inte mindre av ett IoT-säkerhetshot. Ett avsnitt av Homeland TV-serien visade en attack där brottslingarna riktade sig mot en implanterad medicinsk utrustning för att mörda en person.

Nu har denna typ av attack inte genomförts i verkligheten, men det är fortfarande ett hot. Ett tillräckligt hot att den tidigare vicepresidenten i USA Dick Cheney fick de trådlösa funktionerna i hans implanterade defibrillator borttagna för att undvika sådana scenarier. När fler och fler medicintekniska enheter ansluts till IoT är dessa typer av attacker fortfarande en möjlighet.

13. Fler enheter, fler hot

Detta är en nackdel med att ha en enorm ökning av IoT-enheter. Antalet enheter bakom din brandvägg har ökat betydligt under det senaste decenniet. På dagen behövde vi bara oroa oss för att skydda våra persondatorer från attacker utifrån.

Nu, i denna tid, har vi en mängd olika IoT-enheter att oroa sig för. Allt från våra dagliga smartphones till smarta hushållsapparater och mycket mer. Eftersom det finns så många enheter som kan hackas kommer hackarna alltid att vara på jakt efter den svagaste länken och bryta mot den.

14. Små IoT-attacker

Vi får alltid reda på stora IoT-attacker. Vi hörde om Mirai botnet för 2 år sedan / Before Mirai; det var Reaper som var mycket farligare än Mirai. Även om storskaliga attacker orsakar mer skada, bör vi också frukta småskaliga attacker som ofta inte upptäcks.

Småskaliga attacker undviker ofta upptäckt och glider igenom brotten. Hackare kommer att försöka använda dessa mikroattacker för att genomföra sina planer istället för att gå efter de stora kanonerna.

15. Automation och A.Jag

A.Jag. verktyg används redan i världen. Det är en.Jag. verktyg som hjälper till att tillverka bilar medan andra söker igenom en stor mängd data. Det finns dock en nackdel med att använda automatisering eftersom det bara tar ett enda misstag i koden eller en felaktig algoritm för att få ner hela A.Jag. nätverk och tillsammans med det hela infrastrukturen som den kontrollerade.

A.Jag. och automatisering är bara kod; om någon får tillgång till den här koden kan de ta kontroll över automatiseringen och utföra vad de vill. Så vi måste se till att våra verktyg är säkra mot sådana attacker och hot.

16. mänskliga faktorn

Tja, det är inte ett direkt hot, men det finns ett behov av att oroa sig för det växande antalet enheter. Eftersom med varje enhet ökar också antalet människor som interagerar med IoT. Inte alla är bekymrade över cybersäkerhet; vissa vet inte ens något om digitala attacker eller anser det vara en myt.

Sådana människor har ofta de lägsta säkerhetsstandarderna när det gäller att säkra sina IoT-enheter. Dessa individer och deras osäkra enheter kan stava fördömelse för en organisation eller ett företagsnätverk om de ansluter till den.

17. Brist på kunskap

Detta är också ett annat hot som lätt kan lösas genom korrekt kunskapsdelning. Människor vet antingen inte mycket om IoT eller bryr sig inte. Bristen på kunskap kan ofta orsaka massiva skador på ett företags eller personligt nätverk.

Det bör prioriteras att tillhandahålla all grundläggande kunskap om IoT, anslutna enheter och hot mot varje individ. Att ha grundläggande kunskaper om effekterna av IoT och dess säkerhetshot kan vara skillnaden mellan att ha ett säkert nätverk och ett dataintrång.

18. Brist på tid / pengar

De flesta människor eller organisationer investerar inte i en säker IoT-infrastruktur eftersom de tycker att den är för tidskrävande eller för dyr. Detta måste förändras. Annars kommer företag att möta stora ekonomiska förluster genom en attack.

Data är den mest värdefulla tillgången som alla företag kan ha. Ett dataintrång innebär en förlust på miljoner dollar. Att investera i en säker IoT-installation skulle inte vara lika kostsamt som ett massivt dataintrång.

19. Maskinfiske

Maskinfishing kommer att bli ett viktigt problem under de kommande åren. Hackare kommer att infiltrera IoT-enheter och nätverk för att skicka falska signaler som får ägarna att vidta åtgärder som kan skada det operativa nätverket.

Angripare kan till exempel ha en tillverkningsanläggning som rapporterar att den arbetar med halv kapacitet (medan den arbetar på 100%) och anläggningsoperatören kommer att försöka öka ytterligare den belastning som kan vara förödande för anläggningen.

Angripare kan till exempel ha en tillverkningsanläggning som rapporterar att den arbetar med halv kapacitet (medan den arbetar på 100%) och anläggningsoperatören kommer att försöka öka ytterligare den belastning som kan vara förödande för anläggningen.

20. Dåliga autentiseringsprotokoll

Med så många IoT-anslutna enheter som översvämmer marknaden har tillverkarna förbisett att varje enhet behöver ett korrekt och starkt autentiseringsprotokoll. Sådana dåliga auktorisationsmekanismer leder ofta till att ge användare högre åtkomst än de ska få.

De flesta enheter saknar lösenordskomplexitet, dåliga referenser, brist på kryptering, ingen tvåfaktorautentisering och osäker återställning av lösenord. Dessa säkerhetsproblem kan lätt leda till att hackare får enkel åtkomst till enheter och nätverk.

21. Integritetsfrågor

De flesta enheter samlar in data av alla slag, inklusive känslig information. Sekretessproblem tas upp när enheter börjar samla in personlig information utan att ha några lämpliga skyddsmetoder för den informationen.

Numera kräver nästan alla smarttelefonappar någon typ av behörigheter och datainsamling på både iOS och Android. Du måste granska dessa behörigheter och se vilken typ av data som samlas in av dessa appar. Om den insamlade informationen är av personlig och känslig natur är det bättre att bli av med appen snarare än att riskera dina personuppgifter.

22. Dålig fysisk säkerhet

Nu har vi pratat om digital säkerhet hittills, men det är inte det enda hotet mot en IoT-enhet. Om den fysiska säkerheten är dålig kan hackare få enkel åtkomst till enheterna utan att behöva göra mycket arbete.

Fysiska svagheter är när en hackare enkelt kan ta isär en enhet och få tillgång till dess lagring. Till och med att ha exponerade USB-portar eller andra typer av portar kan leda till att hackare får tillgång till enhetens lagringsmedium och äventyrar all data på enheten.

23. RFID-skimming

Detta är den typ av skimming där hackare avlyssnar den trådlösa informationen och data från RFID-chips som används på betalkort, kreditkort, ID-kort / pass och andra dokument.

Syftet med att skumma dessa uppgifter är att stjäla den personliga information som används för avancerad identitetsstöld. Hackare använder NFC-stödda enheter som spelar in alla okrypterade data från RFID-chips och sedan sänds via trådlösa signaler.

Syftet med att skumma dessa uppgifter är att stjäla den personliga information som används för avancerad identitetsstöld. Hackare använder NFC-stödda enheter som spelar in alla okrypterade data från RFID-chips och sedan sänds via trådlösa signaler.

24. Man-in-the-Middle attacker

Detta är en typ av attack där hackare avlyssnar kommunikationen mellan två parter genom en osäker IoT-enhet eller en sårbarhet i nätverket, och sedan ändrar de meddelandena medan båda parter tror att de kommunicerar med varandra. Dessa attacker kan vara förödande för de inblandade parterna eftersom all känslig information är i fara under kommunikationen.

25. Sinkhole Schemes

En hacker kan enkelt locka till sig all trafik från en WSN-nod (Wireless Sensor Network) för att bygga ett handfat. Denna typ av attack skapar en metaforisk sinkhole som äventyrar konfidentialiteten för data och nekar också alla tjänster till nätverket. Det görs genom att släppa alla paket istället för att skicka dem till sin destination.

Slutord

IoT är definitivt en stor sak, och det kommer bara att bli större med tiden. Tyvärr, ju större det blir, desto fler mål har det på ryggen. Alla medföljande hot och IoT-trender blir också större. Tillverkare och andra som är kopplade till IoT-industrin måste bli allvarliga om säkerhetsfrågorna och hoten.

Kunskap är den första försvarslinjen mot sådana hot. Så du måste komma igång med IoT-säkerhetshoten och deras motåtgärder.

Phenquestions

Phenquestions