Funktioner

Nedan följer en beskrivning av funktionerna i Burp Suite:

- Scanner: Skannar efter sårbarheter.

- Applikationsmedveten spindel: Används för att skära en viss sidomängd.

- Inkräktare: Används för att utföra övergrepp och brutala krafter på sidor på ett anpassningsbart sätt.

- Repeater: Används för att styra och vidarekoppla alla förfrågningar.

- Sequencer: Används för att testa sessionstoken.

- Extender: Tillåter dig att enkelt skapa dina plugins för att få anpassad funktionalitet

- Jämförare och avkodare: Båda används för diverse ändamål.

Burp Spider

Burp Suite har också ett fel som kallas Burp Spider. Burp Spider är ett program som kryper över alla de målsidor som anges i omfattningen. Innan du börjar ett Burp-fel måste Burp Suite ordnas för att fånga HTTP-trafik.

Vad är ingångstestning för webbapplikationer?

Ingångstestning för webbapplikationer utför ett digitalt angrepp för att samla in data om ditt ramverk, upptäcka svagheter i det och hitta hur dessa brister så småningom kan äventyra din applikation eller ditt system.

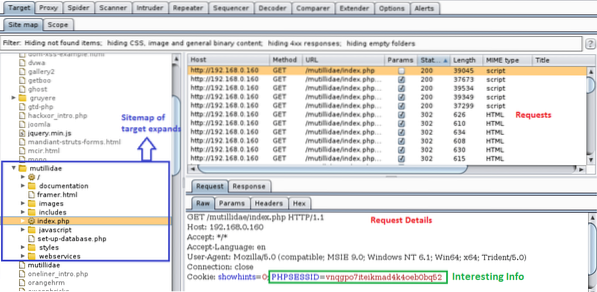

Gränssnitt

Liksom andra verktyg innehåller Burp Suite rader, menyrader och olika uppsättningar paneler.

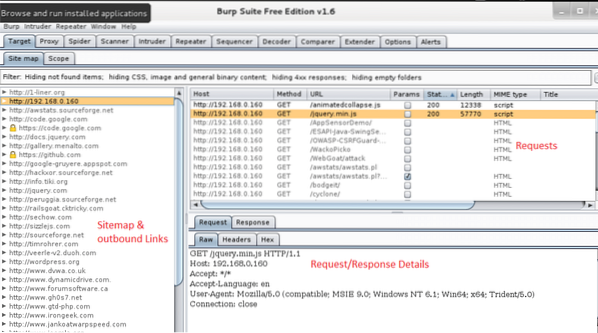

Tabellen nedan visar de olika alternativen som beskrivs nedan.

- Flikar för verktyg och alternativ: Välj verktyg och inställningar.

- Sitemap View: Visar webbplatskartan.

- Förfrågningskö: Visas när begäranden görs.

- Information om förfrågan / svar: Visar förfrågningar och svar från servern.

Spidering av en webbplats är en viktig funktion för att utföra webbsäkerhetstester. Detta hjälper till att identifiera graden av webbapplikation. Som nämnts ovan har Burp Suite sin egen spindel, kallad Burp Spider, som kan glida in på en webbplats. Den innehåller huvudsakligen fyra steg.

Steg

Steg 1: Ställ in en proxy

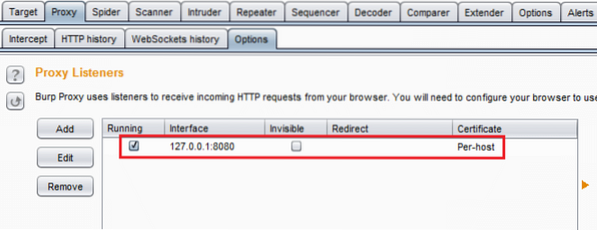

Starta först Burp Suite och kontrollera alternativen under alternativ underflik.

Upptäck IP är lokal värd IP och porten är 8080.

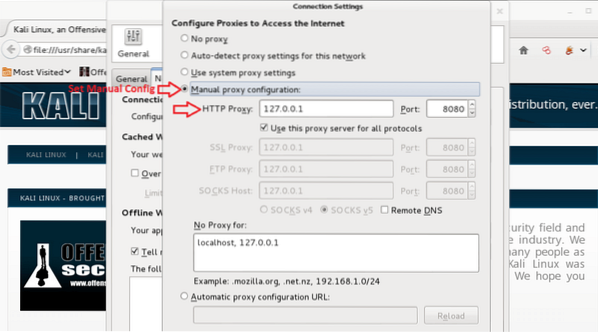

Detektera också för att säkerställa att avlyssningen är PÅ. Öppna Firefox och gå till alternativ flik. Klick Inställningar, sedan Nätverk, sedan Anslutningsinställningar, och därefter väljer du Manuell proxykonfiguration urval.

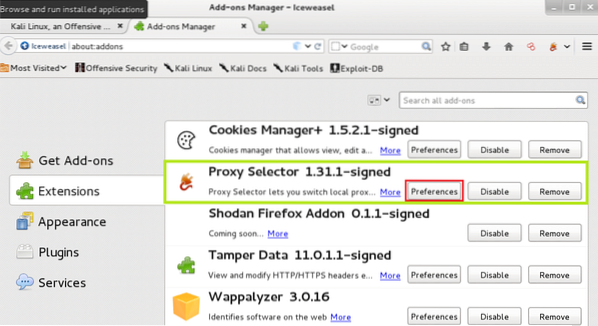

För att installera proxy kan du installera proxyväljaren från Tillägg sidan och klicka Inställningar.

Gå till Hantera fullmakter och inkludera en annan mellanhand som avrundar tillämpliga uppgifter.

Klicka på Proxyväljare -knappen längst upp till höger och välj den proxy du just skapat.

Steg 2: Få innehåll

När du har ställt in proxyn, gå till målet genom att ange webbadressen i platsfältet. Du kan se att sidan inte laddas upp. Detta inträffar eftersom Burp Suite fångar föreningen.

I Burp Suite kan du se förfrågningsalternativ. Klicka framåt för att avancera föreningen. Vid denna punkt kan du se att sidan har staplats upp i programmet.

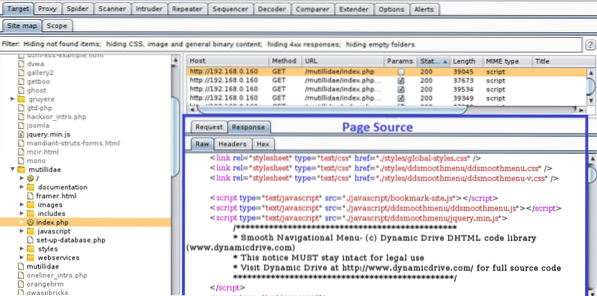

När du kommer tillbaka till Burp Suite kan du se att alla områden är befolkade.

Steg 3: Val och start av spindel

Här är målet mutillidae är vald. Högerklicka på mutillidae mål från webbplatskartan och välj Spindel härifrån alternativ.

När spindeln börjar får du en kort detalj, som visas i den bifogade figuren. Detta är en inloggningsstruktur. Spindeln kommer att kunna krypa baserat på den angivna informationen. Du kan hoppa över den här processen genom att klicka på knappen "Ignorera formulär".

Steg 4: Manipulera detaljer

När felet körs, trädet i mutillidae gren blir befolkad. På samma sätt visas förfrågningarna i raden och detaljerna listas i Begäran flik.

Fortsätt vidare till olika flikar och se alla grundläggande data.

Kontrollera slutligen om Spider är klar genom att granska fliken Spider.

Det här är de allra viktigaste och inledande faserna i ett webbsäkerhetstest med Burp Suite. Spidering är en betydande del av rekonstruktionen under testet, och genom att utföra detta kan du bättre förstå konstruktionen av objektivplatsen. I kommande instruktionsövningar kommer vi att sträcka ut det till olika verktyg i uppsättningen enheter i Burp Suite.

Slutsats

Burp Suite kan användas som en grundläggande http-mellanhand för att blockera trafik för utredning och uppspelning, en säkerhetsskanner för webbapplikationer, ett instrument för att utföra mekaniserade angrepp mot en webbapplikation, en enhet för att inspektera en hel webbplats för att känna igen överfallets yta och en modul API med många tillgängliga externa tillägg. Jag hoppas att den här artikeln har hjälpt dig att lära dig mer om detta fantastiska penna-testverktyg.

Phenquestions

Phenquestions