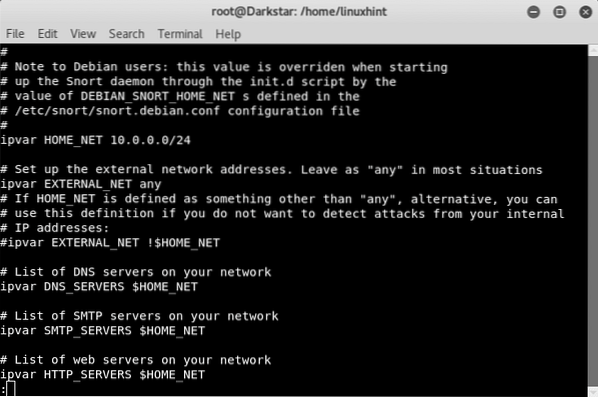

För den här handledningen är nätverket vi använder: 10.0.0.0/24. Redigera ditt / etc / fnysa / fnysa.conf-fil och ersätt "valfri" bredvid $ HOME_NET med din nätverksinformation som visas i exempelbilden nedan:

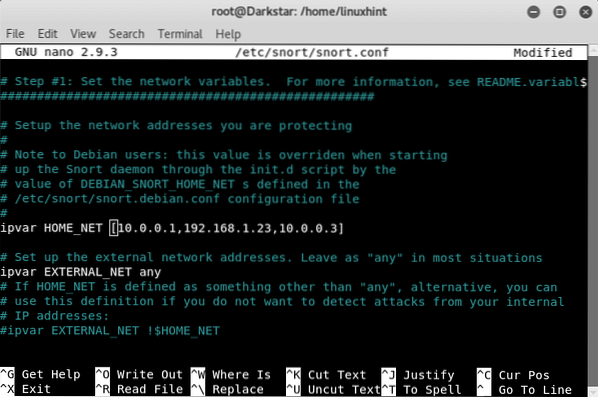

Alternativt kan du också definiera specifika IP-adresser som ska övervakas åtskilda med komma mellan [] som visas i denna skärmdump:

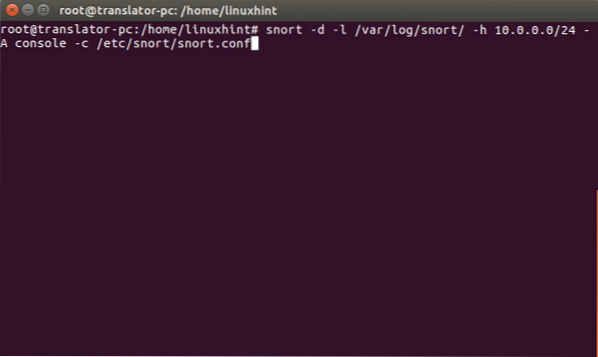

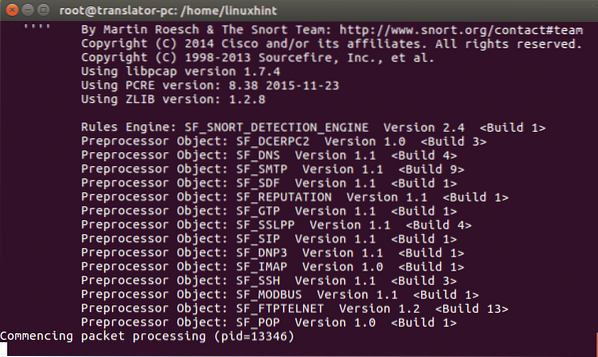

Låt oss nu komma igång och köra det här kommandot på kommandoraden:

# snort -d -l / var / log / snort / -h 10.0.0.0/24 -En konsol -c / etc / snort / snort.konfVar:

d = säger snark att visa data

l = bestämmer loggkatalogen

h = anger nätverket som ska övervakas

A = instruerar snark att skriva ut varningar i konsolen

c = anger Snort konfigurationsfilen

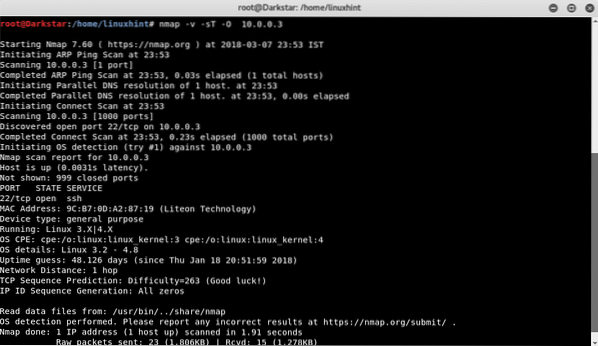

Låt oss starta en snabb genomsökning från en annan enhet med hjälp av nmap:

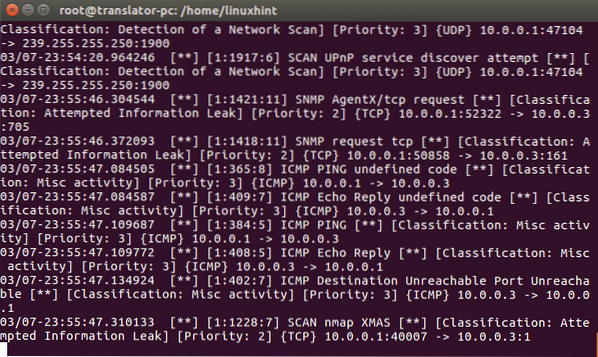

Och låt oss se vad som händer i snarkkonsolen:

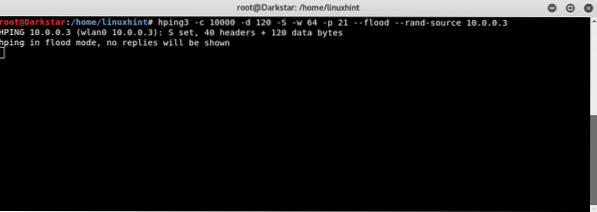

Snort upptäckte genomsökningen, nu, även från en annan enhet kan attackera med DoS med hping3

# hping3 -c 10000 -d 120 -S -w 64 -p 21 --flod --rand-source 10.0.0.3

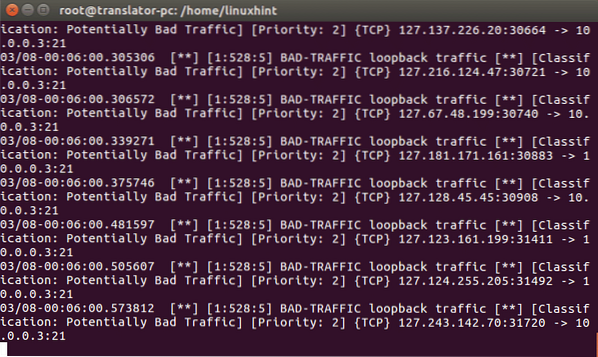

Enheten som visar Snort upptäcker dålig trafik som visas här:

Eftersom vi instruerade Snort att spara loggar kan vi läsa dem genom att köra:

# fnysa -rIntroduktion till fnysregler

Snorts NIDS-läge fungerar baserat på regler som anges i / etc / snort / snort.conf-fil.

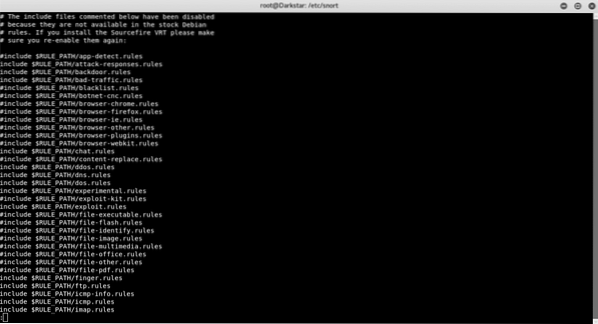

Inom snarken.conf-fil kan vi hitta kommenterade och okommenterade regler som du kan se nedan:

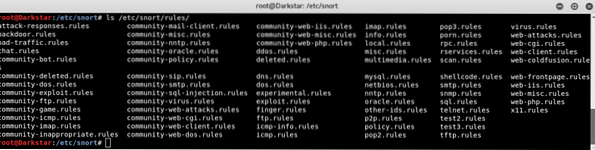

Regelvägen är normalt / etc / snort / regler, där kan vi hitta reglerna filer:

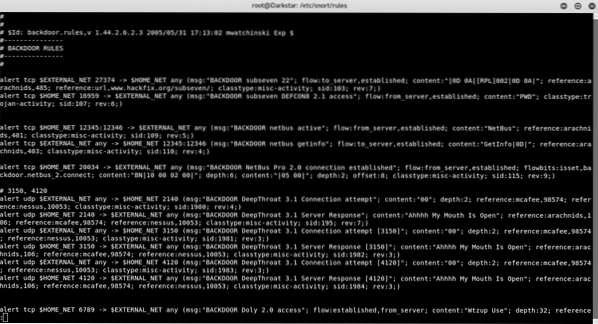

Låt oss se reglerna mot bakdörrar:

Det finns flera regler för att förhindra bakdörrattacker, överraskande finns det en regel mot NetBus, en trojanhäst som blev populär för ett par decennier sedan, låt oss titta på den och jag kommer att förklara dess delar och hur den fungerar:

varning tcp $ HOME_NET 20034 -> $ EXTERNAL_NET any (msg: "BACKDOOR NetBus Pro 2.0-anslutningetablerad "; flöde: från_server, etablerad;

flowbits: isset, bakdörr.netbus_2.ansluta; innehåll: "BN | 10 00 02 00 |"; djup: 6; innehåll: "|

05 00 | "; djup: 2; offset: 8; classtype: diverse-aktivitet; sid: 115; rev: 9;)

Denna regel instruerar snark att varna om TCP-anslutningar på port 20034 som sänds till valfri källa i ett externt nätverk.

-> = anger trafikriktningen, i detta fall från vårt skyddade nätverk till ett externt

msg = Instruerar varningen att inkludera ett specifikt meddelande när det visas

innehåll = sök efter specifikt innehåll i paketet. Den kan innehålla text om mellan "" eller binär data om mellan | |

djup = Analysintensitet, i regeln ovan ser vi två olika parametrar för två olika innehåll

offset = berättar för Snort startbyten för varje paket att börja söka efter innehållet

classtype = berättar vilken typ av attack Snort varnar om

sid: 115 = regel-identifierare

Skapa vår egen regel

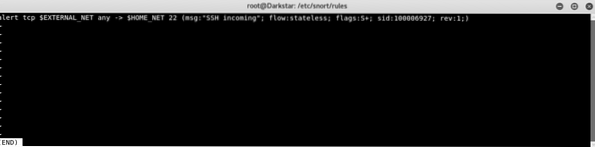

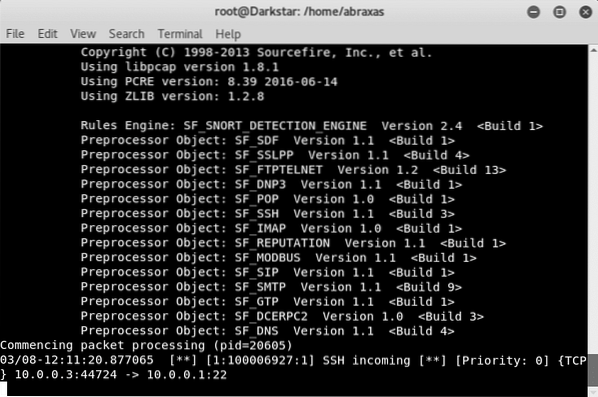

Nu skapar vi en ny regel för att meddela om inkommande SSH-anslutningar. Öppna / etc / snort / regler / yourrule.regler, och klistra in följande text inuti:

varning tcp $ EXTERNAL_NET any -> $ HOME_NET 22 (msg: "SSH inkommande";flöde: statslös; flaggor: S +; sid: 100006927; rev: 1;)

Vi uppmanar Snort att varna om alla tcp-anslutningar från vilken extern källa som helst till vår ssh-port (i detta fall standardporten) inklusive textmeddelandet "SSH INCOMING", där statslös instruerar Snort att ignorera anslutningens tillstånd.

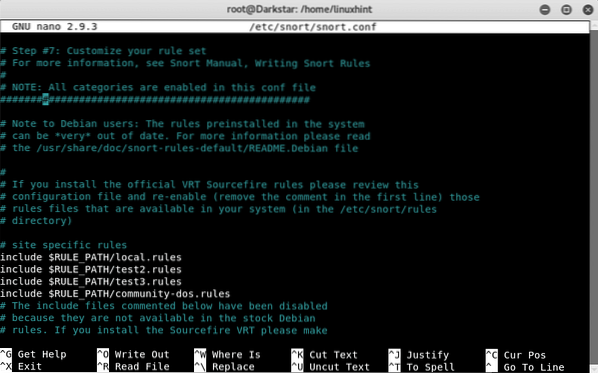

Nu måste vi lägga till regeln som vi skapade i vår / etc / fnysa / fnysa.konf fil. Öppna konfigurationsfilen i en redigerare och sök efter # 7, vilket är avsnittet med regler. Lägg till en okommenterad regel som i bilden ovan genom att lägga till:

inkludera $ RULE_PATH / yourrule.reglerIstället för “yourrule.regler ”, ställ in ditt filnamn, i mitt fall var det test3.regler.

När det är klart, kör Snort igen och se vad som händer.

#snort -d -l / var / log / snort / -h 10.0.0.0/24 -En konsol -c / etc / snort / snort.konfssh till din enhet från en annan enhet och se vad som händer:

Du kan se att SSH inkommande upptäcktes.

Med den här lektionen hoppas jag att du vet hur man gör grundläggande regler och använder dem för att upptäcka aktivitet i ett system. Se också en handledning om hur Setup Snort och börja använda den och samma tutorial tillgänglig på spanska på Linux.lat.

Phenquestions

Phenquestions