Hjälpmods används vanligtvis för att utföra engångsåtgärder efter exploatering, men du kan göra mycket mer med detta fascinerande verktyg, till exempel att skapa dina egna sårbarhetsskannrar och portskannrar. Denna artikel kommer att ta en detaljerad titt på särskilt hjälpmodulen och lära sig att skapa en fuzzer med den.

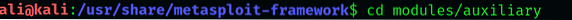

Steg 1: Navigera till Metasploit-katalogen

Starta först Kali Linux och gå till Metasploit Framework-katalogen. Skriv följande i Kali-gränssnittet:

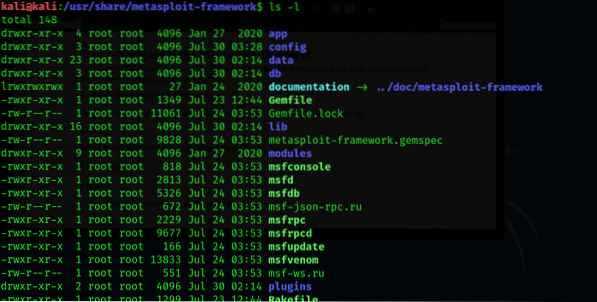

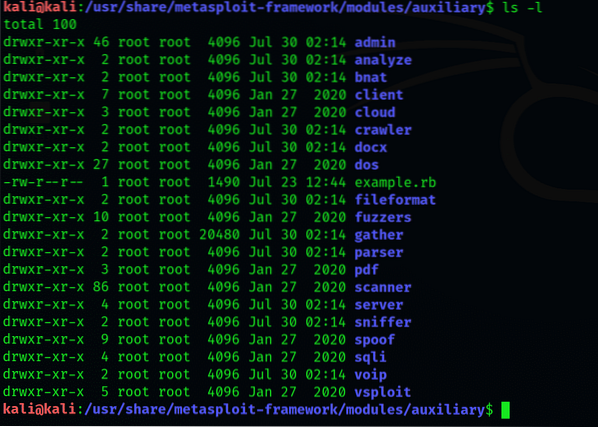

För att få en bättre titt på innehållet här, ändra syn på katalogen genom att ange följande:

$ ls -l

Bläddra till underkatalogmodulen och skriv igen:

$ cd-moduler

Denna utdata visar de olika typerna av moduler i Metasploit, inklusive:

- Utnyttjar

- Nyttolaster

- Nicka

- Posta

- Kodare

- Extra

Nu kommer vi att undersöka hjälpmodulen mer detaljerat.

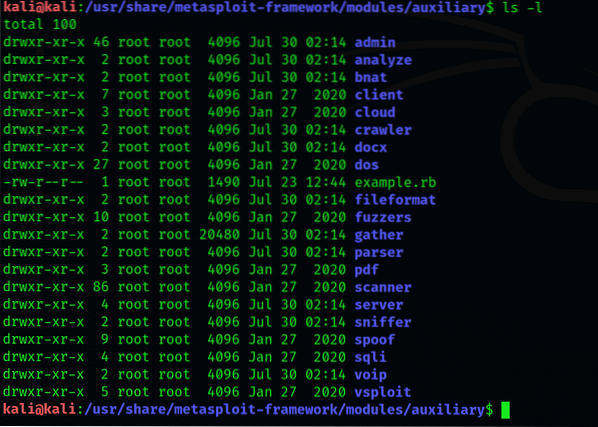

Steg 2: Expandera hjälpkatalogen

Gå in i hjälpkatalogen

$ cd-moduler / hjälp

Detta indelar hjälpmodulkatalogen i flera underkataloger. Utgången visar en omfattande lista med underkataloger, med början från administratörskatalogen.

Skapa Fuzzers

Innan vi fortsätter ska vi först definiera vad suddig är.

Fuzzing: En kort introduktion

Fuzzing är en praxis inom programvarutestningsdisciplin som innebär att kontinuerligt placera slumpmässiga, oväntade ingångar i ett datorprogram för att bestämma alla möjliga kraschar som ett system kan möta. Att lägga för mycket data eller slumpmässiga ingångar i ett variabelt område orsakar ett buffertöverflöde, en kritisk sårbarhet, vilket är vad Fuzzing ser ut som en inspektionsteknik.

Inte bara är buffertöverskridande en allvarlig sårbarhet, men det är också ofta go-to-metoden för hackare när de försöker bryta sig in i ett system.

Fuzzing-processen

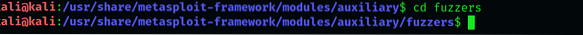

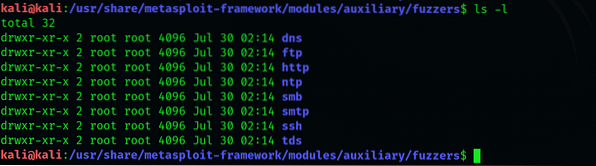

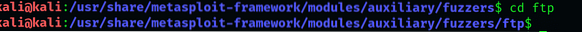

Gå till fuzzer-katalogen och ta en titt på listan:

$ cd fuzzers

Typerna av fuzzers som visas kommer att innehålla följande: dns, ftp, http, smb, smtp, ssh och tds.

Fuzzer av särskilt intresse för oss här är ftp.

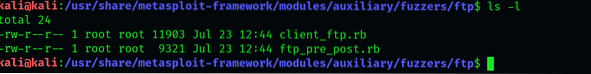

Öppna sedan fuzzers-katalogen:

$ cd ftp

Av de två typerna som visas här kommer vi att använda "tp_pre_post fuzzer" istället för "client_ft.rb.”

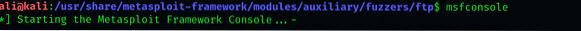

Öppna msfconsole, leta reda på "tp_pre_post fuzzer" och kör den. Skriv följande i msf-prompten:

$ msfconsole

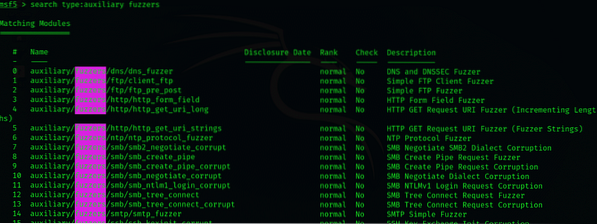

Msfconsole listar bara de moduler som är extra och försummar andra typer. Observera att alla mods som presenteras har nyckelordet ftp, vilket kräver att processen ska sortera ut modulerna enligt instruktionerna från kommandot.

Sökresultaten visar flera olika moduler; vi kommer bara att använda modulen “auxiliary / fuzzers / ftp / ftp_pre_post”. Du kan titta på detaljerna om de funktioner som denna mod har genom att skriva msf> info.

Ladda nu den här modulen genom att skriva:

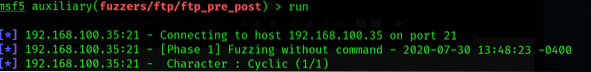

$ msf> använd extra / fuzzers / ftp / ftp_pre_post

Som du kan se kan modulen ta flera olika ingångar. Vi kommer att använda en specifik IP-adress. I det här exemplet använder vi ett system med Windows 2003 OS som det angivna målet för att testa vår fuzzer.

Ställ in IP-adressen och kör modulen:

$ msf> ställ in RHOSTS (ange IP här)

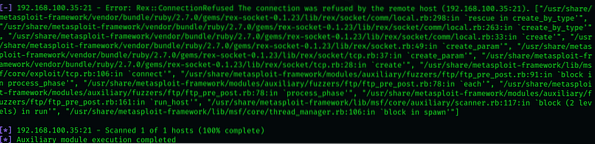

Fuzzer börjar med ljus 10 byte och börjar långsamt överväldiga systemet med mer betydande ingångar, förstorar med 10 byte för varje iteration. Den maximala storleken är 20000 byte som standard, som kan modifieras enligt systemtypen.

Detta är en mycket invecklad och lång process, så ha tålamod. Fuzzer stannar vid den angivna storleksgränsen eller när den upptäcker några felmeddelanden.

Slutsats

Den här artikeln beskrev vad fuzzers är: hjälpmoduler som låter oss kontrollera ett system för sårbarheter, inklusive buffertöverflödet, vilket är det viktigaste eftersom det ofta åsidosätts av dess utnyttjande. Artikeln beskrev också hur man utför fuzzing på ett system med tp_pre_post fuzzer. Trots att de är relativt enklare komponenter i Metasploit-ramverket kan fuzzers vara oerhört värdefulla när det gäller penna-testning.

Uppenbarligen är detta inte det enda som hjälpmoduler kan; Det finns hundratals olika moduler som tjänar en mängd olika syften för att testa ditt system.

Phenquestions

Phenquestions