En korrekt konfigurerad brandvägg är en viktig del av upprättandet av preliminär systemsäkerhet. Med tanke på detta kommer vi att gå igenom hur du konfigurerar brandväggen på din Ubuntu-dator.

Nu kommer Ubuntu som standard med ett dedikerat brandväggskonfigurationsverktyg som kallas UFW eller Uncomplicated Firewall. Det är ett intuitivt front-end-system som är utformat för att hjälpa dig hantera iptables brandväggsregler. Med UFW kommer du att kunna använda nästan alla nödvändiga brandväggsuppgifter utan att behöva lära dig iptables.

Som sådan, för denna läsning, kommer vi att använda UFW för att hjälpa till med att ställa in en brandvägg för vår Ubuntu-dator. Vi har också sammanställt en detaljerad steg-för-steg-handledning om hur man använder UFW för att utföra.

Konfigurera Ubuntu Firewall (UFW)

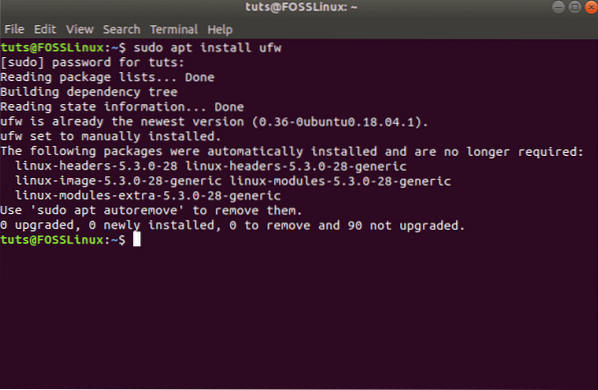

UFW är en enkel och effektiv brandväggsprogram installerad på Ubuntu som standard, men inte aktiverad. Men om du tror att du av misstag har raderat det kan du skriva följande kommando i din terminal för att installera om det igen på ditt system.

sudo apt installera ufw

Detta installerar UFW på ditt system. Och om den redan var installerad får du följande skärm:

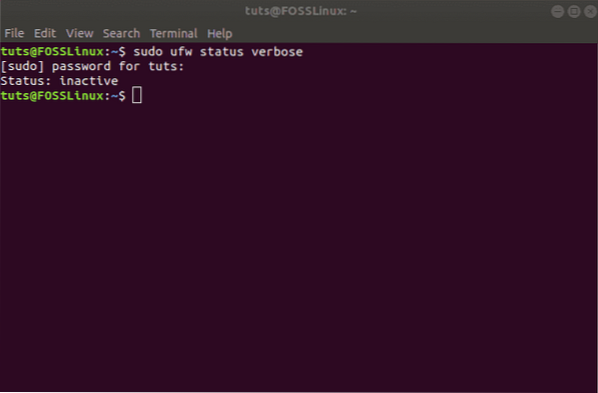

När du är installerad måste du se till att den är aktiverad och fungerar. Använd detta kommando för att göra detta:

sudo ufw status detaljerad

Som du kan se från bilden i vårt system visar det att UFW är inaktiv.

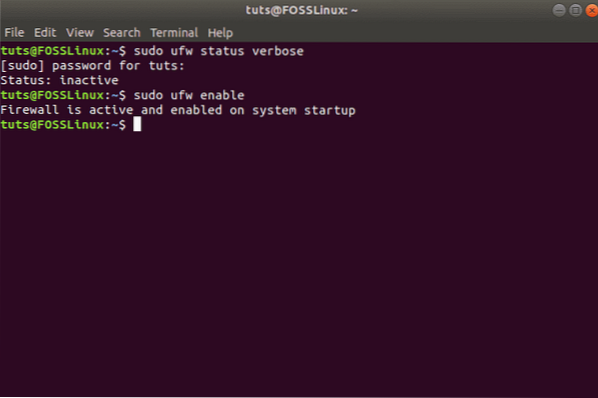

I det här fallet, för att aktivera UFW, skriv in följande kommando:

sudo ufw aktivera

Detta bör aktivera UFW på ditt system och visa detta meddelande:

Ställ in standardpolicyer

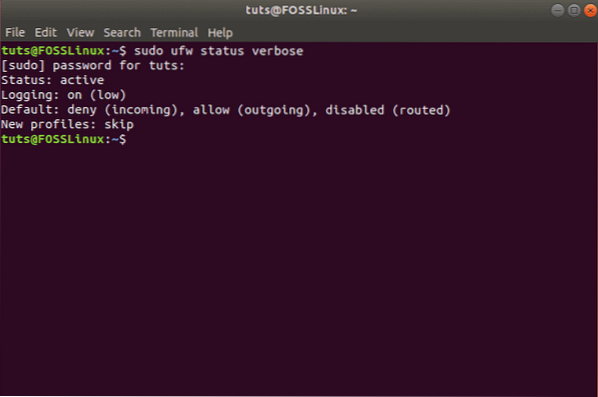

Med UFW aktiverat kan du gå och kontrollera dess status igen med det föregående kommandot:

sudo ufw status detaljerad

Du borde nu se något så här:

Som du kan se förnekar UFW som standard alla inkommande anslutningar och tillåter alla utgående anslutningar. Detta hindrar klienter från att ansluta till vår server utifrån men gör det möjligt för applikationer från vår server att kommunicera med externa servrar.

Du kan dock finjustera dessa regler för att skapa en anpassad brandvägg som är specifik för dina behov och krav.

I följande avsnitt kommer vi att diskutera olika sätt på vilka du kan kontrollera brandväggsinställningarna.

Konfigurera UFW-beteende baserat på inkommande anslutningar till olika portar

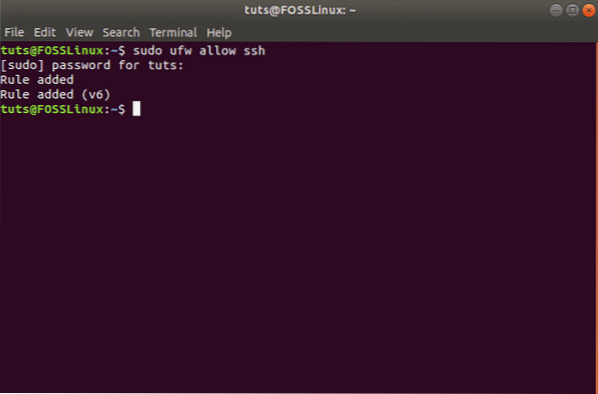

Om du vill tillåta anslutningar som använder säker SSH, använd sedan det här kommandot:

sudo ufw tillåt ssh

eller

sudo ufw tillåta 22

Du bör få följande meddelande:

Port 22 är standardporten som SSH Daemon lyssnar på. Som sådan kan du antingen konfigurera UFW för att tillåta tjänsten (SSH) eller den specifika porten (22).

Med detta i åtanke, om du har konfigurerat din SSH-demon att lyssna på en annan port, säg port 2222, kan du bara ersätta 22 med 2222 i kommandot, och UFW-brandväggen tillåter anslutningar från den porten.

Låt oss på samma sätt säga att du vill att din server ska lyssna på HTTP på port 80, då kan du ange något av följande kommandon och regeln läggs till i UFW.

sudo ufw tillåta http

eller

sudo ufw tillåta 80

För att tillåta HTTPS på port 443 kan du använda följande kommandon:

sudo ufw tillåta https

eller

sudo ufw tillåta 443

Nu, om du vill låta mer än en port samtidigt är det också möjligt. Men i det här fallet måste du nämna båda - portnumren samt det specifika protokollet du vill aktivera.

Här är kommandot du kommer att använda för att tillåta anslutningar från portar 6000 till 6003 som kommer från TCP såväl som UDP.

sudo ufw tillåta 6000: 6003 / tcp

sudo ufw tillåta 6000: 6003 / udp

Neka specifika anslutningar

Om du är intresserad av att förhindra enskilda anslutningar är allt du behöver göra bara att byta tillåt“ med ”förneka“ i något av ovanstående kommandon.

Låt oss till exempel säga att du har sett misstänkta aktiviteter som kommer från en IP-adress 1.10.184.53. I så fall kan du använda det här kommandot för att förhindra att IP-adressen ansluter till ditt system:

sudo ufw neka från 1.10.184.53

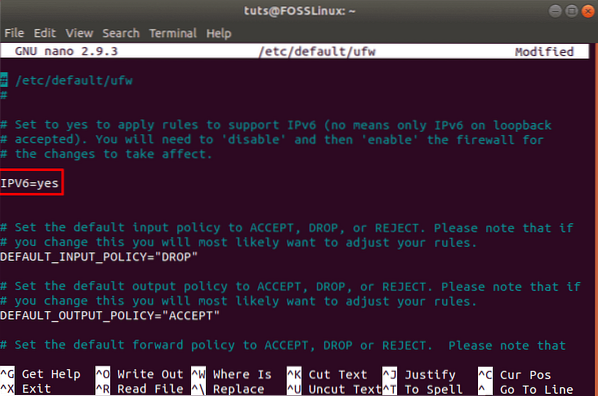

Konfigurera UFW för IPv6

Alla kommandon som vi diskuterade ovan antar att du använder IPv4. Om din server är konfigurerad för IPv6 måste du också konfigurera UFW för att stödja IPv6. Detta görs med följande kommando:

sudo nano / etc / default / ufw

Kontrollera och se till att värdet för IPv6 är satt till Ja. Det ska se ut så här:

Nu stöder UFW och alla förkonfigurerade regler både IPv4 och IPv6.

Ta bort specifika UFW-regler

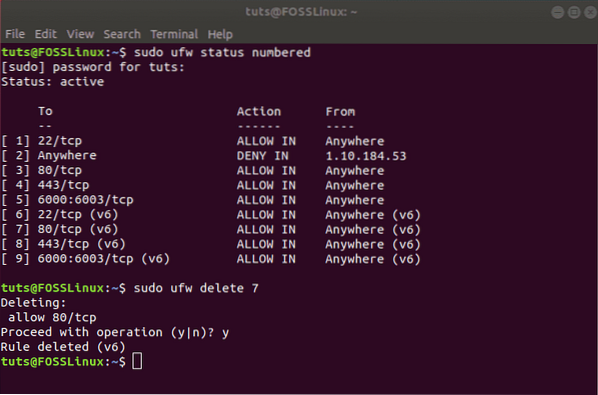

Nu när du vet hur du skapar nya regler för UFW är det också dags att lära sig att ta bort specifika regler för att ge dig fullständig kontroll över brandväggsverktygssatsen.

Om du har ställt in flera regler och inte kommer ihåg dem alla kan du använda följande kommando för att få en lista över alla dina brandväggsregler.

sudo ufw-status numrerad

Detta genererar en numrerad lista över alla UFW-regler som du har ställt in. Låt oss säga att du vill ta bort regel nummer 7. Då kan du följa upp med det här kommandot:

sudo ufw ta bort 7

Alternativt, om du redan vet vilken regel du vill ta bort kan du direkt ange den i kommandot så här:

sudo ufw ta bort tillåt http

Notera: Om du har konfigurerat UFW för både IPv6 och IPv4, kommer radera kommandot kommer att ta bort regeln för båda instanser.

Gå till brandväggsloggarna

Det är viktigt att kontrollera dina brandväggsloggar då och då. Detta hjälper dig att identifiera attacker, märka någon form av ovanlig aktivitet i ditt nätverk och till och med felsöka brandväggsregler.

Nu när det sägs måste du först aktivera UFW att skapa loggar, vilket kan göras med följande kommando:

sudo ufw loggar in

Loggarna lagras i / var / log / meddelanden, / var / log / syslog, och / var / log / kern.logga varifrån du kan komma åt dem.

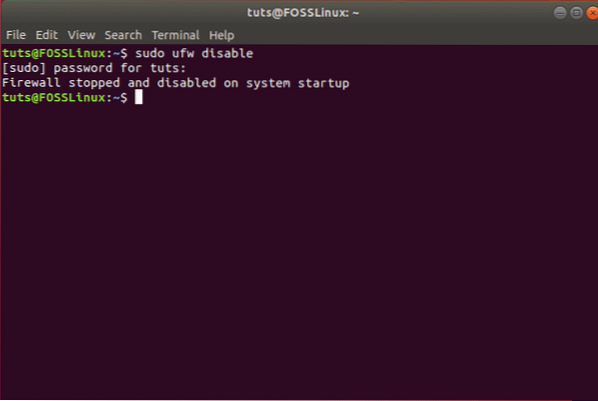

Inaktivera / återställ UFW

Om du vill inaktivera UFW tillsammans med alla dess regler kan du använda det här kommandot:

sudo ufw inaktivera

Du får ett meddelande så här:

Du kan sedan återaktivera UFW med hjälp av något av kommandona som diskuterats ovan:

sudo ufw aktivera

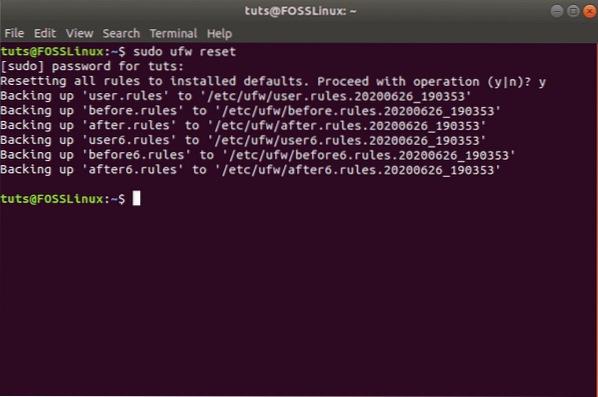

Men om du vill börja om och radera alla aktiva regler kan du helt enkelt återställa UFW med det här kommandot:

sudo ufw reset

Detta bör generera följande meddelande, och UFW kommer att återställas och alla befintliga regler tas bort.

Avslutar

Så det här var vår djupgående handledning om hur du aktiverar och konfigurerar UFW på din Ubuntu. Vi hoppas att du tyckte att den här guiden var användbar och att den hjälpte dig att skapa en anpassad brandvägg för ditt Ubuntu-system. Vi har täckt alla grundläggande regler och kontrollområden som du vill ha från din brandvägg. Har några ytterligare tips om Ubuntu Firewall? Låt oss veta i kommentarerna nedan.

Phenquestions

Phenquestions