Nikto utför mer än 6700 tester mot en webbplats. Det stora antalet tester för både säkerhetsproblem och felkonfigurerade webbservrar gör det till en enhet för de flesta säkerhetsexperter och pentestrar. Nikto kan användas för att testa en webbplats och en webbserver eller en virtuell värd för kända säkerhetsproblem och felkonfigurationer av filer, program och servrar. Det kan upptäcka förbises innehåll eller skript och andra svåra att identifiera problem utifrån en synvinkel.

Installation

Installerar Nikto på Ubuntu-systemet är i grunden enkelt eftersom paketet redan är tillgängligt på standardförvaren.

Först för att uppdatera systemförvaren använder vi följande kommando:

[e-postskyddad]: ~ $ sudo apt-get update && sudo apt-get upgradeEfter uppdatering av ditt system. Kör nu följande kommando för att installera Nikto.

[e-postskyddad]: ~ $ sudo apt-get install nikto -yNär installationen är klar, använd följande kommando för att kontrollera om nikto är korrekt installerat eller inte:

[e-postskyddad]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Om kommandot ger versionsnumret på Nikto det betyder att installationen är framgångsrik.

Användande

Nu ska vi se hur vi kan använda Nikto med olika kommandoradsalternativ för att utföra webbsökning.

Generellt kräver Nikto bara en värd att skanna som kan specificeras med -h eller -värd alternativ till exempel om vi behöver skanna en maskin vars ip är 192.168.30.128 kommer vi att köra Nikto enligt följande och skanningen skulle se ut så här:

[e-postskyddad]: ~ $ nikto -h 192.168.30.128- Nikto v2.1.6

------------------------------------------------------------

+ Mål-IP: 192.168.30.128

+ Målvärdnamn: 192.168.30.128

+ Målport: 80

+ Starttid: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Server: nginx / 1.14.0 (Ubuntu)

... klipp ..

+ /: En Wordpress-installation hittades.

+ / wp-inloggning.php: Wordpress-inloggning hittades

+ Apache / 2.4.10 verkar vara föråldrad

+ Rubriken för X-XSS-skydd är inte definierad. Denna rubrik kan leda till användaragenten

för att skydda mot vissa former av XSS

+ Servern kan läcka inoder via ETags

------------------------------------------------------------

+ 1 värd testad

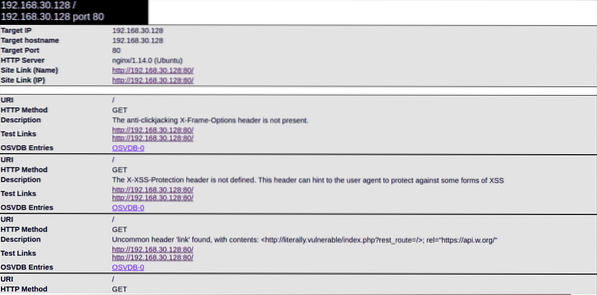

Denna utdata har mycket användbar information .Nikto har upptäckt webbservern, XSS-sårbarheter, PHP-information och WordPress-installation.

OSVDB

Objekten i en nikto-skanning med OSVDB-prefixet är de sårbarheter som rapporteras i Öppen källkods sårbarhetsdatabas (liknar andra sårbarhetsdatabaser som vanliga sårbarheter och exponeringar, National Vulnerability Database etc).Dessa kan komma ganska bra utifrån deras svårighetsgrad ,

Ange portar

Som du kan se från ovanstående resultat, när porten inte anges, skannar Nikto port 80 som standard . Om webbservern körs på en annan port måste du ange portnumret med hjälp av -sid eller -hamn alternativ.

[e-postskyddad]: ~ $ nikto -h 192.168.30.128 -p 65535- Nikto v2.1.6

------------------------------------------------------------

+ Mål-IP: 192.168.30.128

+ Målvärdnamn: 192.168.30.128

+ Målport: 65535

+ Starttid: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Server: Apache / 2.4.29 (Ubuntu)

+ Anti-clickjacking X-Frame-Options-rubriken finns inte.

+ Apache / 2.4.29 verkar vara föråldrade

+ OSVDB-3233: / icons / README: Apache-standardfil hittades.

+ Tillåtna HTTP-metoder: ALTERNATIV, HEAD, GET, POST

1 värd skannad ..

Från ovanstående information kan vi se att det finns några rubriker som hjälper till att indikera hur webbplatsen är konfigurerad. Du kan få lite saftig information från hemliga kataloger också.

Du kan ange flera portar med kommatecken:

[e-postskyddad]: ~ $ nikto -h 192.168.30.128 -p 65535,65536Eller så kan du ange ett antal portar som:

[e-postskyddad]: ~ $ nikto -h 192.168.30.128 -p 65535-65545Använda URL: er för att ange en målvärd

För att specificera målet med dess URL kommer vi att använda ett kommando:

[e-postskyddad]: ~ $ nikto -h http: // www.exempel.comNikto skanningsresultat kan exporteras i olika format som CSV, HTML, XML etc. För att spara resultat i ett visst utdataformat måste du ange -o (utgång) alternativet och även -f (format) alternativ.

Exempel:

[e-postskyddad]: ~ $ nikto -h 192.168.30.128-o test.html -F htmlNu kan vi komma åt rapporten via webbläsaren

Inställningsparameter

En annan anständig komponent i Nikto är sannolikheten att karakterisera testet med - Inställning parameter. Detta låter dig köra bara de tester du behöver för att spara mycket tid:

- Filuppladdning

- Intressanta filer / loggar

- Misskonfigurationer

- Informationsgivning

- Injektion (XSS etc)

- Fjärrfilhämtning

- Denial of service (DOS)

- Fjärrfilhämtning

- Fjärrskal - Kommandokörning

- SQL-injektion

- Autentiseringsbypass

- Programvaruidentifiering

- Fjärrkälla inkludering

- Omvänd inställning (alla utom angivna)

Till exempel för att testa SQL-injektion och fjärrhämtning av filer kommer vi att skriva följande kommando:

[e-postskyddad]: ~ $ nikto -h 192.168.30.128 -Tuning 79 -o test.html -F htmlPara ihop skanningar med Metasploit

En av de coolaste sakerna med Nikto är att du kan para utdata från en skanning med det läsbara formatet Metasploit. Genom att göra detta kan du använda utgången från Nikto i Metasploit för att utnyttja den specifika sårbarheten. För att göra det, använd bara ovanstående kommandon och lägg till -Format msf+ till slutet. Det hjälper till att snabbt para ihop data som hämtats med en vapenutnyttjad exploatering.

[e-postskyddad]: ~ $ nikto -hSLUTSATS

Nikto är ett känt och enkelt att använda webbserverbedömningsverktyg för att snabbt upptäcka potentiella problem och sårbarheter. Nikto borde vara ditt första beslut när du testar webbservrar och webbapplikationer. Nikto filtrerar efter 6700 möjligen riskabla dokument / program, söker efter föråldrade former av mer än 1250 servrar och anpassar uttryckliga problem på mer än 270 servrar som anges av myndigheten Niktos webbplats. Du bör veta att användning av nikto inte är ett smygande förfarande innebär att ett intrångsavkänningssystem enkelt kan upptäcka det. Det gjordes för säkerhetsanalys, så stealth var aldrig en prioritet.

Phenquestions

Phenquestions