Installera THC Hydra

Ladda ner THC hydra från https: // github.com / vanhauser-thc / thc-hydra.

När du har laddat ner extraherar du filerna och kör följande:

cd thc-hydra-master /./ konfigurera

göra

gör installationen

Om du använder Ubuntu / Debian skriver du också följande:

apt-get install libssl-dev libssh-dev libidn11-dev libpcre3-dev \libgtk2.0-dev libmysqlclient-dev libpq-dev libsvn-dev \

firebird-dev libmemcached-dev libgpg-error-dev \

libgcrypt11-dev libgcrypt20-dev

CLI-användning

Här undersöker vi hur man använder hydra med vanliga protokoll.

SSH / FTP / RDP / TELNET / MYSQL

Man måste komma ihåg att Hydra kan hantera cirka 55 olika protokoll. Dessa är bara några exempel på de mest behandlade protokollen, såsom ssh, ftp, rdp, telnet och mysql. Samma princip gäller dock för återstående protokoll.

För att få Hydra att arbeta med ett protokoll behöver du antingen ett användarnamn (-l) eller en lista med användarnamn (-L), en lista med lösenord (en lösenordsfil) och mål-IP-adressen associerad med protokoll. Du kan lägga till ytterligare parametrar om du vill. Till exempel -V för närhet.

hydra-lAlternativt kan du också formatera det enligt följande:

hydra-l-l eller -L: användarnamn eller lista över användarnamn att försöka

-P: lösenordslista

-s: port

-V: ingående

Till exempel för FTP:

hydra -V -f -lEller

hydra-lHTTP-FÅ-FORM

Beroende på vilken typ av begäran, GET eller POST, kan du använda antingen http-get-form eller http-post-form. Under inspektionselementet kan du ta reda på om sidan är en GET eller POST. Du kan sedan använda http-get-formuläret när du försöker hitta lösenordet till ett användarnamn: lösenordskombination på webben (till exempel en webbplats).

hydra-l-l eller -L: användarnamn eller lista över användarnamn att försöka

-P: lösenordslista

-f: stoppa när lösenordet hittas

-V: ingående

a: inloggningssida

b: kombination av användarnamn och lösenord

c: felmeddelande mottaget om inloggningen misslyckas

d: H = sessionskaka

Antag till exempel att vi vill hacka DVWA (Damn Vulnerable Web Application). En gång online med apache2 bör det vara på din lokala IP. I mitt fall är det på http: // 10.0.2.15.

Så, den:

a: / sårbarheter / brute /

Därefter behöver vi b och c. Så, låt oss försöka logga in med falska referenser (allt här kommer att göra). Webbplatsen visar detta meddelande: ”Felaktigt användarnamn eller lösenord.”Därför kommer vi att använda meddelandet c:

c: felaktigt användarnamn eller lösenord

Så, b kommer att vara som följer:

b: användarnamn = ^ ANVÄNDARE ^ & lösenord = ^ PASS ^ & Inloggning = Inloggning #Byt ut uppgifterna som matats in med ^ USER ^ och ^ PASS ^. Om detta var en POST-begäran, skulle du hitta den här informationen under inspektionselementet> fliken Begäran.

Kopiera sedan kakan under inspektionselementet. Detta kommer att vara d:

d: H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; säkerhet = lågSå till exempel:

hydra -l admin -P / home / kalyani / rockyou.txt -V -f 10.0.2.15 http-get-form“/ sårbarheter /brute /: username = ^ USER ^ & password = ^ PASS ^ & Login = Login

#:felaktigt användarnamn eller lösenord:

H = Cookie: PHPSESSID = 3046g4jmq4i504ai0gnvsv0ri2; säkerhet = låg ”

När du kör detta och om lösenordet finns i listan hittar det det åt dig.

Men om detta visar sig vara för mycket arbete för dig, behöver du inte stressa för det finns också en GUI-version. Det är mycket enklare än CLI-versionen. GUI-versionen av THC hydra kallas Hydra GTK.

Installerar Hydra GTK

I Ubuntu kan du helt enkelt installera Hydra GTK med följande kommando:

sudo apt-get install hydra-gtk -yNär du är installerad behöver du följande:

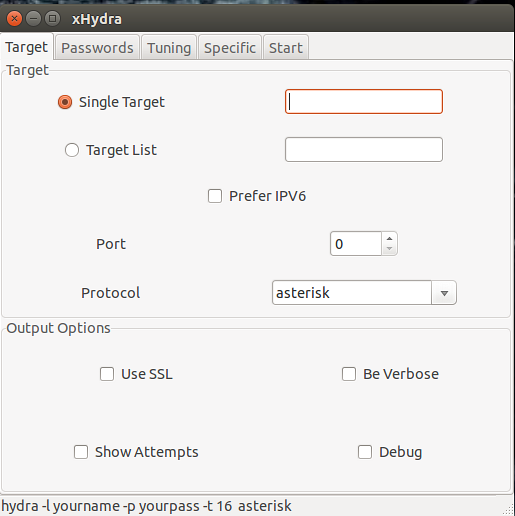

- Ett mål eller en lista över mål: Det här är IP-adressen till protokollet du vill attackera

- Portnummer: portnumret som är associerat med protokollet

- Protokoll: ssh, ftp, mysql, etc ..

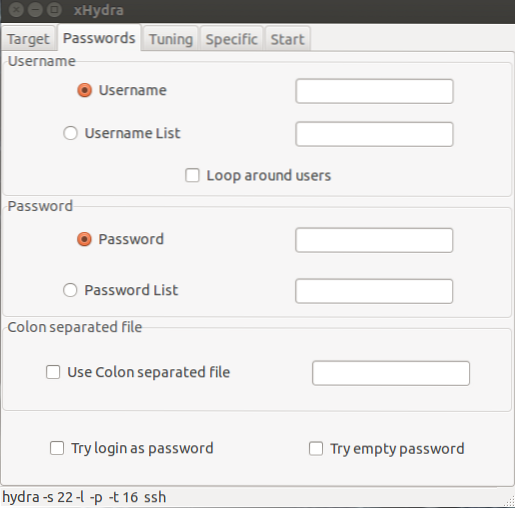

- Användarnamn: antingen mata in ett användarnamn eller en lista med användarnamn

- Lösenord eller lösenordslista

Beroende på om du vill hacka ett eller flera mål kan du antingen mata in ett eller flera mål i målrutan. Antag att du attackerar ett enda mål, en SSH, som ligger vid 999.999.999.999 (en falsk IP-adress, uppenbarligen). I målrutan skulle du lägga 999.999.999.999, och i hamnsektionen skulle du lägga 22. Enligt protokollet skulle du sätta SSH. Det skulle vara tillrådligt att kryssa i rutorna "vara verbose" och "visa försök" också. Rutan "vara verbose" motsvarar -v i THC Hydra, medan rutan "visa försök" motsvarar -V i THC Hydra. Pluspunkten med Hydra är att den kan hantera ett stort antal protokoll.

På nästa flik anger du det användarnamn du vill ha eller en lista med användarnamn (platsen för listan med användarnamn i det här fallet). Till exempel, i "användarnamnlistan" skulle jag lägga "/ home / kalyani / usernamelist.Text". Detsamma gäller lösenord. Platsen för lösenordsfilen matas in i rutan "lösenordslista". När dessa har fyllts i är resten lätt. Du kan lämna inställningen och specifika flikar som de är och klicka på startknappen under startfliken.

Hydra GTK är mycket lättare att använda än THC Hydra, även om de är samma sak. Oavsett om du använder THC Hydra eller Hydra GTK är båda bra verktyg för att knäcka lösenord. Det vanliga problemet kommer i form av den lösenordslista som används. Du kan självklart använda andra program som crunch och wordlistgeneratorer för att skräddarsy din lösenordslista efter eget tycke. Men om du också kan skräddarsy lösenordslistan för din användning kan Hydra bli en mycket kraftfull allierad.

Lycklig hacking!

Phenquestions

Phenquestions