Full disk-kryptering (FDE) är en av de bästa säkerhetsåtgärderna du kan vidta för att skydda data i enhetens lagring. Som namnet antyder krypterar FDE innehållet (filer, programvara) på en lagringsenhet i sin helhet, inklusive själva operativsystemet. FDE kan aktiveras i Linux, Windows och macOS samt Android-system.

När FDE är aktiverat på din enhet måste du ange en krypteringsnyckel vid varje inloggningsförsök. När du har angett rätt krypteringsnyckel dekrypteras skivan och enheten startar som vanligt.

FDE ska inte förväxlas med File Level Encryption (FLE), eftersom den endast skyddar enskilda filer som har krypterats manuellt av användaren.

Det bör också noteras att Full Disk Encryption bara fungerar så länge som användaren har loggat ut från systemet. När en behörig användare loggar in i systemet,

Även om det inte är tillräckligt på egen hand, fungerar FDE som ett bra första steg mot att skydda dina data från obehörig åtkomst.

I den här handledningen lär du dig hur du ställer in ArchLinux med Full Disk Encryption med UEFI-firmwareläge och i en GPT-diskpartition.

Steg 1: Ställ in startläge till UEFI

För att följa den här guiden måste du först ställa in startläget till UEFI.

För att kontrollera om ditt system redan finns i UEFI, utfärda följande kommando för att kalla till efivars-katalogen:

$ ls / sys / firmware / efi / efivarsOm det inte uppstår något fel före katalogen kan du vara säker på att systemet har startat i UEFI.

Om systemet inte har startat i UEFI startar du om och trycker på menyknappen på tangentbordet (vilken tangent som beror på vilken modell du använder; slå upp den). Öppna fliken firmware och ställ in systemet så att det startar i UEFI-läge.

Steg 2: Se till att systemklockan är korrekt

Kontrollera om din systemklocka är uppdaterad genom att ange följande:

$ timedatectl set-ntp trueFöljande syntax ställer in tiden:

$ timedatectl set-time "yyyy-MM-dd hh: mm: ss"Steg 3: Separata partitioner i lagring

För att använda gdisk för att skapa rot- och startpartitioner, utfärda följande:

$ gdisk / dev / sdaTa sedan bort befintliga partitioner genom att trycka på o, och tryck n två gånger när du blir ombedd att skriva in. Tryck sedan på sid för att lista de befintliga partitionerna, tryck på w för att skriva över dessa partitioner och tryck på y att bekräfta.

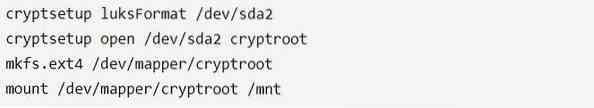

Steg 4: Klar rotpartition

Nästa steg är att ställa in en rotpartition. Gör det genom att ange följande:

$ cryptsetup luksFormat / dev / sda2$ cryptsetup open / dev / sda2 cryptroot

$ mkfs.ext4 / dev / mapper / cryptroot

Montera sedan den krypterade rotpartitionen:

$ mount / dev / mapper / cryptroot / mnt

Steg 5: Konfigurera startpartitionen

Kör följande kommando för att skapa startpartitionen:

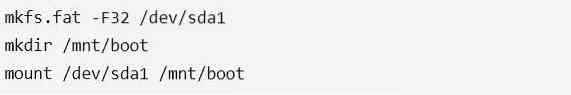

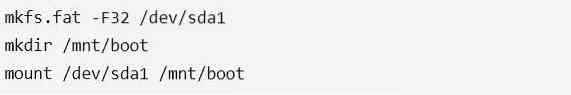

$ mkfs.fett -F32 / dev / sda1$ mkdir / mnt / boot

Montera sedan partitionen genom att ange följande:

$ mount / dev / sda1 / mnt / boot

Steg 6: Installera stödberoende

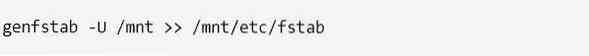

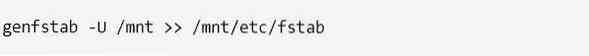

Utfärda följande kommando för att producera en fstab-fil:

$ genfstab -U / mnt >> / mnt / etc / fstab

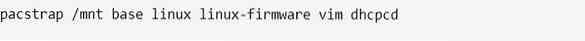

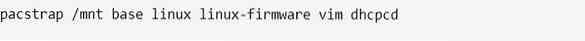

Ladda sedan ner paketet vim och dhcpcd genom att ange följande:

Steg 7: Ändra rotkatalog

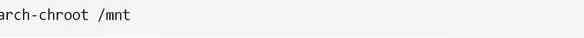

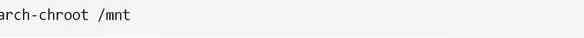

Använd följande kommando för att ändra rotkatalogen:

$ arch-chroot / mnt

Steg 8: Ställ in tidszoner

Se till att tidszonen är korrekt i din plats:

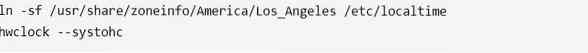

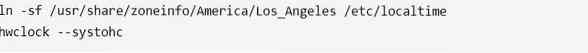

$ ln -sf / usr / share / zoneinfo / America / Los_Angeles / etc / localtime$ hwclock --systohc

Steg 9: Ändra relevanta språk

Kör följande kommando för att lista relevanta språk:

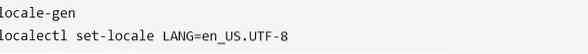

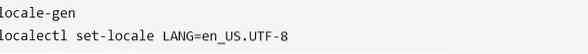

$ locale-gen$ localectl set-locale LANG = sv_US.UTF-8

I synnerhet kommer du att redigera / etc / locale.gen lokal.

Steg 10: Byt till mkinitcpio

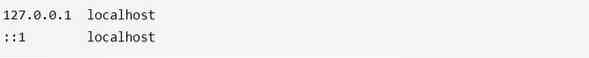

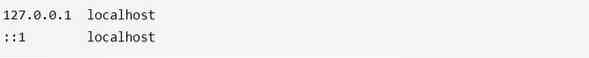

Lägg först till / etc / hosts:

# 127.0.0.1 lokal värd# :: 1 lokal värd

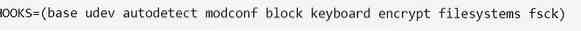

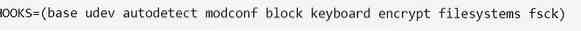

Leta sedan upp och ändra / etc / mkinitcpio.konf.

Var noga med att inkludera krypteringskrokarna och överföra tangentbordskrokarna så att krypteringen följer den.

Utfärda följande kommando för att producera startbilder:

Steg 11: Ange krypteringsnyckel

$ passwd

Steg 12: Installera ucode-paketet

Om du använder intel skriver du in följande kommando:

$ pacman -S intel-ucode

För AMD-användare ska kommandot vara:

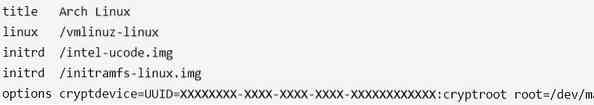

Steg 13: Installera och konfigurera EFI Boot Manager

För att installera en EFI-starthanterare, kör följande kommando:

$ bootctl installera

Steg 14: Kör omstart

Skriv exit och starta om.

$ omstartNär du startar om kommer du att uppmanas att ange ett lösenord.

Nu räcker det! Det är så du installerar ArchLinux med Full Disk Encryption.

Slutsats

Ett av de bästa sätten att skydda din telefon, dator och bärbara enheter från obehöriga inloggningar är Full Disk Encryption.

I den här handledningen lärde du dig hur du installerar ArchLinux med Full Disk Encryption. Med FDE till ditt förfogande behöver du inte längre oroa dig för att andra människor tränger in i ditt system.

Förhoppningsvis tyckte du att den här handledningen var till hjälp och lätt att följa. Håll dig kvar på linuxhint.com för fler inlägg relaterade till datasäkerhet.

Phenquestions

Phenquestions