- Bedömning av sårbarhet och pentesting

- IDS-signaturutveckling

- Utnyttja utveckling och forskning

Den senaste stora Metasploit-versionen har flyttat sin kärna till en all Ruby-programmeringsbas. Metasploit-framework använder Ruby som sitt centrala programmeringsspråk eftersom Ruby är ett kraftfullt tolkat språk. Metasploit-projektet är väldigt känt på grund av dess anti-kriminaltekniska funktioner och detekteringsundandragande funktioner.

Metasploit erbjuder i allmänhet en community- och open source-version av Metasploit Framework men den har också kommersiella versioner som Metasploit Pro och Metasploit Express. Den har också en skalkoddatabas, dessa skalkoder kan användas för att utföra omvänd skal till angriparens maskin.

Liksom andra liknande produkter som Canvas eller Core Impact och andra kommersiella säkerhetsprodukter kan Metasploit-Framework användas för att kontrollera datorsystemens säkerhet eller för att bryta sig in i nätverk och system. I likhet med många andra säkerhetsverktyg kan Metasploit Framework användas för både auktoriserade och obehöriga aktiviteter.

Följ stegen nedan för att installera Metasploit Framework i ditt Ubuntu OS

Installation

Metasploit Frame är lätt att installera och har några beroenden. Innan du installerar, se till att uppdatera din Ubuntu

$ sudo apt-get-uppdatering$ sudo apt-get uppgradering

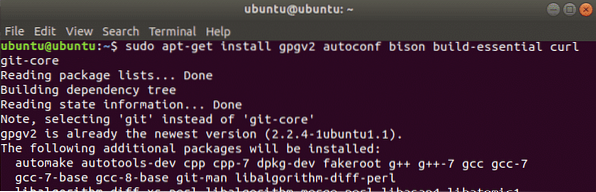

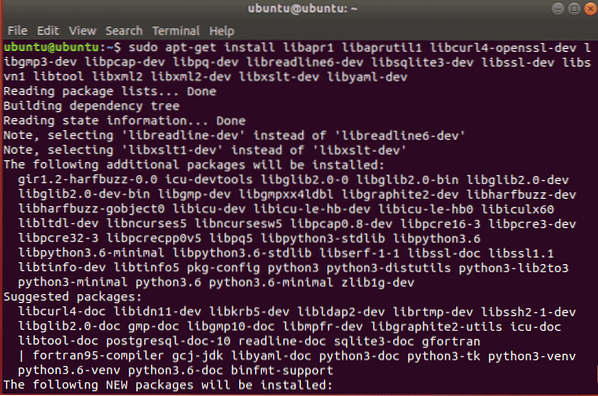

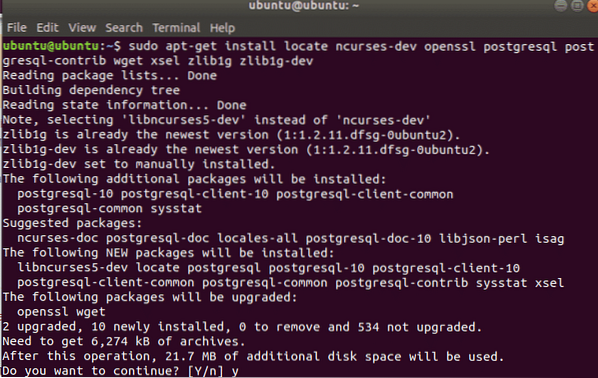

Installera beroenden

Innan du installerar måste du installera följande beroenden med benägen kommando

[e-postskyddad]: ~ $ sudo apt-get install -y curl gpgv2 autoconf bison build-essentialgit-corelibapr1 postgresql libaprutil1 libcurl4openssl-dev libgmp3-dev libpcap-dev

openssl libpq-dev libreadline6-dev libsqlite3-dev libssl-dev lokalisera libsvn1 libtool

libxml2 libxml2-dev libxslt-dev wget libyaml-dev ncurses-dev postgresql-contrib xsel

zlib1g zlib1g-dev

Installerar

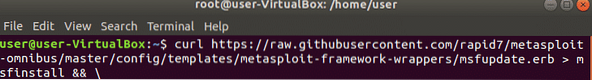

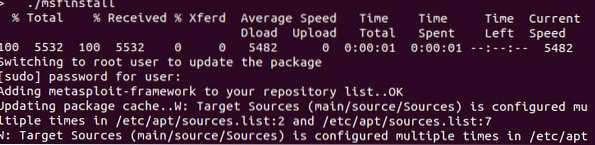

curl används för att överföra filer från fjärrdatorer och stöder många protokoll, vi använder den för att ladda ner metasploit-ramkod.

[e-postskyddad]: ~ $ curl https: // raw.githubusercontent.com / rapid7 / metasploitomnibus / master / config / templates / metasploit-framework-wrappers / msfupdate.erb

> msfinstall && \

Ändra sedan behörigheterna för den körbara koden med kommandot chmod och kör den

Behörigheter:ägare = Läs & skriv (rw-)

grupp = Läs (r--)

annan = Ingen (---)

Äganderätt:

ägare = root

grupp = skugga

$ chmod 755 msfinstall

Metasploit-gränssnitt

Metasploit Framework har ett webbgränssnitt, GUI-gränssnitt (Armitage och Cobal Strike) och kommandoradsgränssnitt (msfcli, msfconsole). Det erbjuder också API: er som msgrpc för att fjärrstyra Metasploit eller använda det tillsammans med något skriptspråk för automatiseringsändamål.

Det har också några andra verktyg och funktioner som kan generera skalkoder och nyttolast och kombinera dem med andra legitima körbara filer.

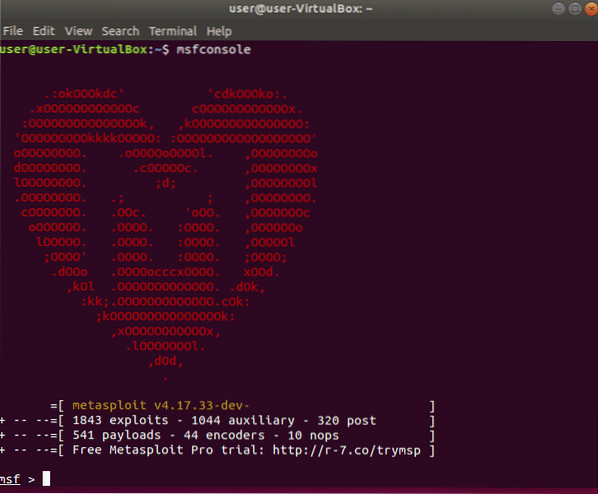

Msfconsole är ett kraftfullt kommandoradsgränssnitt för Metasploit. För att köra den, starta först postgresql-tjänsten, typ

[e-postskyddad]: ~ $ sudo service postgresql start[e-postskyddad]: ~ $ sudo msfconsole

Metasploit Manual

Vanliga kommandon för metasploit från handboken

hjälp (eller '?') - visar tillgängliga kommandon i msfconsole

visa exploater - visar de exploater du kan köra (i vårt fall här, ms05_039_pnp utnyttja)

visa nyttolast - visar de olika nyttolastalternativen som du kan utföra på det utnyttjade systemet som att skapa ett kommandoskal, ladda upp program att köra, etc. (i vårt fall här är win32_reverse utnyttja)

info exploit [exploit name] - visar en beskrivning av ett specifikt exploateringsnamn tillsammans med dess olika alternativ och krav (t.ex. info utnyttja ms05_039_pnp visar information om den specifika attacken)

info nyttolast [nyttolastnamn] - visar en beskrivning av ett specifikt nyttolastnamn tillsammans med dess olika alternativ och krav (t.ex. info nyttolast win32_reverse visar information om att leka ett kommandoskal)

använd [exploit name] - instruerar msfconsole att gå in i en specifik exploateringsmiljö (t.ex. använd ms05_039_pnp kommer att visa kommandotolken ms05_039_pnp> för denna specifika exploatering

visa alternativ - visar de olika parametrarna för det specifika utnyttjandet du arbetar med

visa nyttolast - visar nyttolasten som är kompatibel med det specifika utnyttjandet du arbetar med

ställ in PAYLOAD - låter dig ställa in den specifika nyttolasten för din exploatering (i det här exemplet, ställ in PAYLOAD win32_reverse)

visa mål - visar tillgängliga OS-mål och applikationer som kan utnyttjas

ställ in TARGET - låter dig välja ditt specifika mål OS / applikation (i det här exemplet använder jag ställ in MÅL 0 till för alla engelska versioner av Windows 2000)

ställa in RHOST - låter dig ställa in din målvärds IP-adress (i det här exemplet, ställ in RHOST 10.0.0.200)

ställa in LHOST - låter dig ställa in den lokala värdens IP-adress för den omvända kommunikation som behövs för att öppna det omvända kommandoskalet (i det här exemplet, ställ in LHOST 10.0.0.201)

tillbaka - låter dig lämna den nuvarande exploateringsmiljön som du har laddat och gå tillbaka till huvudfrågan msfconsole

Slutsats

Metasploit är ett mycket användbart ramverk som används av Penetration-testare och sårbarhetsforskare. Några andra kommersiella verktyg erbjuder liknande funktioner men Metasploit är populärt på grund av dess plattformsstöd och lättanvända GUI- och CLI-gränssnitt. Detta är särskilt för Penetration-testare och Red Teamers men vem som helst kan använda detta för att säkra sitt hem- eller företagsnätverk. Om du är intresserad av att lära dig Metasploit, här är en fantastisk gratis resurs.

Phenquestions

Phenquestions