Efter att ha ställt in någon server bland de första vanliga stegen som är kopplade till säkerhet är brandväggen, uppdateringar och uppgraderingar, ssh-nycklar, hårdvaruenheter. Men de flesta sysadmins skannar inte sina egna servrar för att upptäcka svaga punkter som förklaras med OpenVas eller Nessus, och de ställer inte heller in honungspottar eller ett Intrusion Detection System (IDS) som förklaras nedan.

Det finns flera IDS på marknaden och de bästa är gratis, Snort är det mest populära, jag känner bara Snort och OSSEC och jag föredrar OSSEC framför Snort eftersom det äter mindre resurser men jag tror att Snort fortfarande är det universella. Ytterligare alternativ är: Suricata, Bro IDS, Security Onion.

Den mest officiella forskningen om IDS-effektivitet är ganska gammal, från 1998, samma år som Snort ursprungligen utvecklades och utfördes av DARPA, drog slutsatsen att sådana system var värdelösa före moderna attacker. Efter två decennier utvecklades IT med geometrisk framsteg, säkerhet gjorde det också och allt är nästan uppdaterat, antagande av IDS är användbart för alla sysadmin.

Snarka IDS

Snort IDS fungerar i 3 olika lägen, som sniffer, som paketlogger och nätverksintrångssystem. Den sista är den mest mångsidiga som den här artikeln fokuserar på.

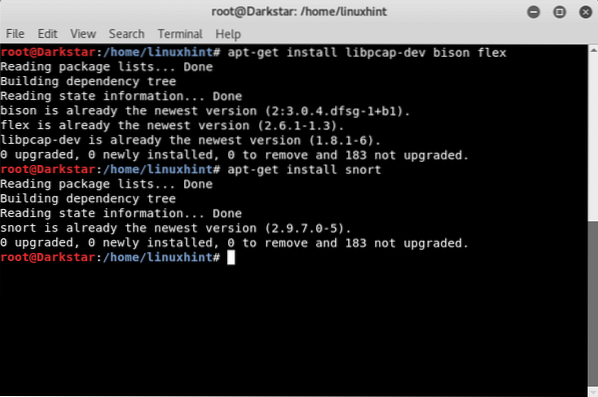

Installerar Snort

apt-get install libpcap-dev bison flexSedan springer vi:

apt-get install snortI mitt fall är programvaran redan installerad, men det var inte som standard, så det installerades på Kali (Debian).

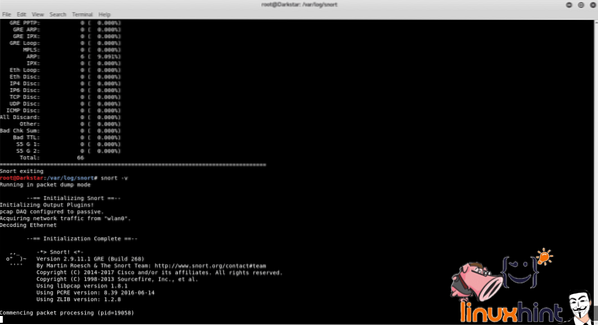

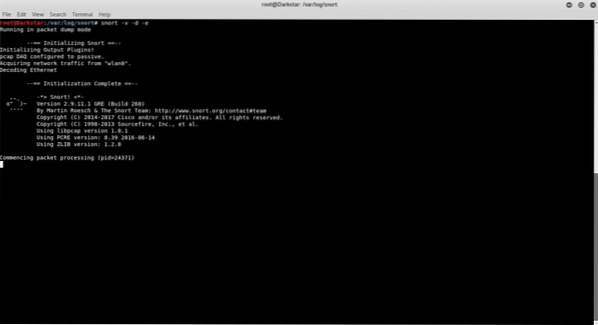

Komma igång med Snorts snifferläge

Snifferläget läser nätverkets trafik och visar översättningen för en mänsklig tittare.

För att testa den typ:

Det här alternativet ska inte användas normalt, för att visa trafiken kräver för mycket resurser, och det används endast för att visa kommandot.

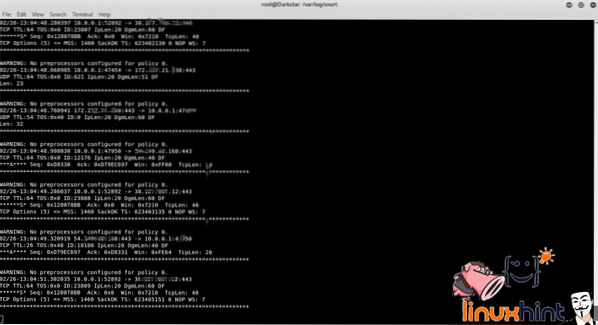

I terminalen kan vi se trafikhuvuden som upptäcks av Snort mellan datorn, routern och internet. Snort rapporterar också bristen på policyer för att reagera på den upptäckta trafiken.

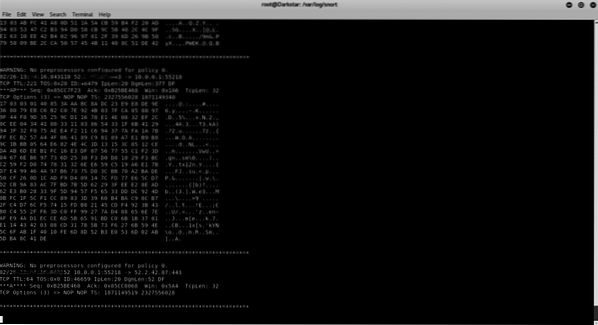

Om vi vill att Snort ska visa data också skriver du:

Så här visar du lager 2-rubriker:

# fnysa -v -d -ePrecis som "v" -parametern representerar "e" också slöseri med resurser, bör dess användning undvikas för produktion.

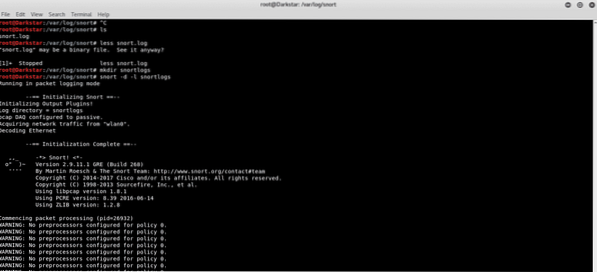

Komma igång med Snorts Packet Logger-läge

För att spara Snorts rapporter måste vi ange Snort en loggkatalog, om vi vill att Snort bara ska visa rubriker och logga trafiken på skivtypen:

# mkdir snortloggar# snort -d -l snortloggar

Loggen kommer att sparas i snortloggkatalogen.

Om du vill läsa loggfilerna:

# snort -d -v -r loggfilnamn.logga.xxxxxxx

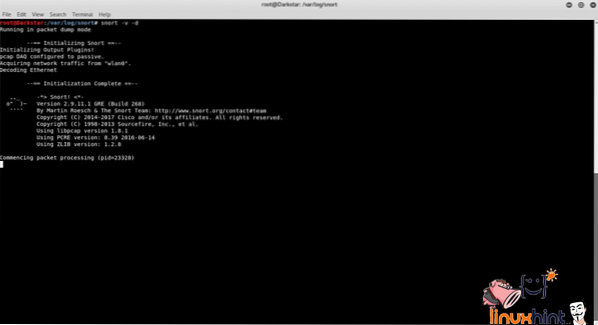

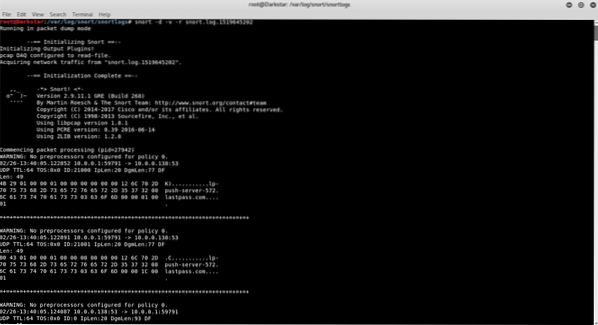

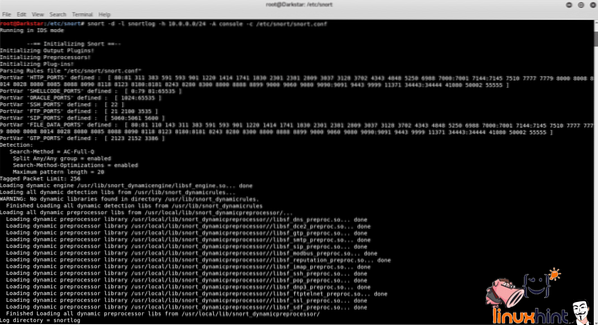

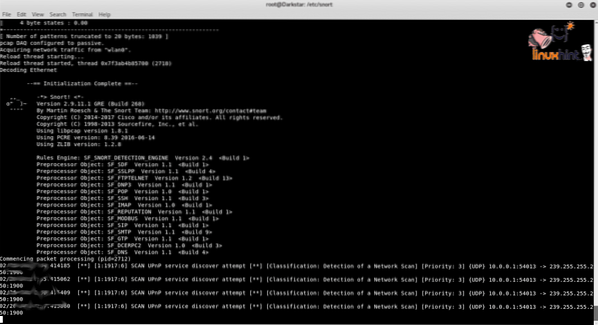

Komma igång med Norts-läge för Network Intrusion Detection System

Med följande kommando läser Snort de regler som anges i filen / etc / snort / snort.conf för att filtrera trafiken ordentligt, undvika att läsa hela trafiken och fokusera på specifika incidenter

hänvisas i snarken.conf genom anpassningsbara regler.

Parametern “-En konsol” instruerar snort att varna i terminalen.

# snort -d -l snortlog -h 10.0.0.0/24 -En konsol -c snarka.konf

Tack för att du läste den här inledningen till Snorts användning.

Phenquestions

Phenquestions