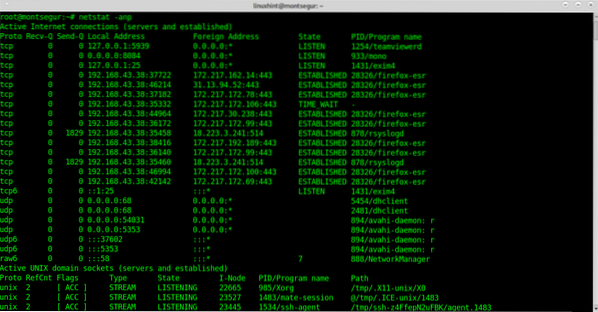

Använda kommandot netstat för att hitta öppna portar:

En av de mest grundläggande kommandona för att övervaka enhetens tillstånd är netstat som visar de öppna portarna och etablerade anslutningar.

Nedan ett exempel på netstat med ytterligare alternativ:

# netstat -anp

Var:

-a: visar tillståndet för uttag.

-n: visar IP-adresser istället för hots.

-p: visar programmet som skapar konenktionen.

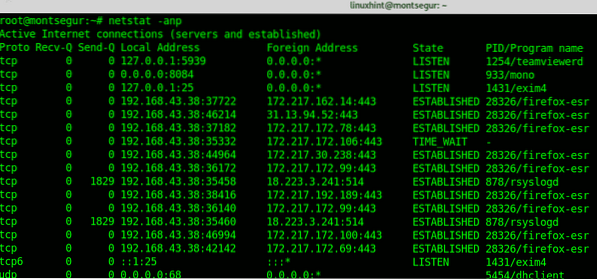

Ett bättre utseende från ett utdrag:

Den första kolumnen visar protokollet, du kan se att både TCP och UDP ingår, den första skärmdumpen visar också UNIX-uttag. Om du misstänker att något är fel är det naturligtvis obligatoriskt att kontrollera portar.

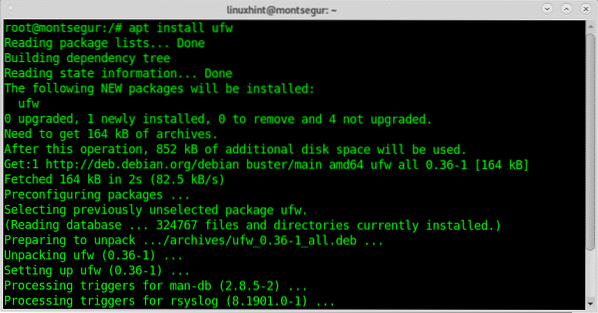

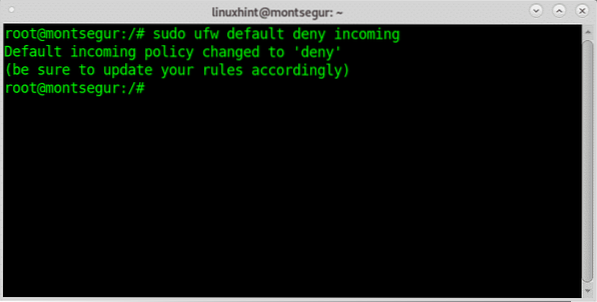

Ställa in grundläggande regler med UFW:

LinuxHint har publicerat bra handledning om UFW och Iptables, här kommer jag att fokusera på en restriktiv brandvägg. Det rekommenderas att hålla en restriktiv policy som nekar all inkommande trafik såvida du inte vill att den ska tillåtas.

Så här installerar du UFW-körning:

# apt install ufw

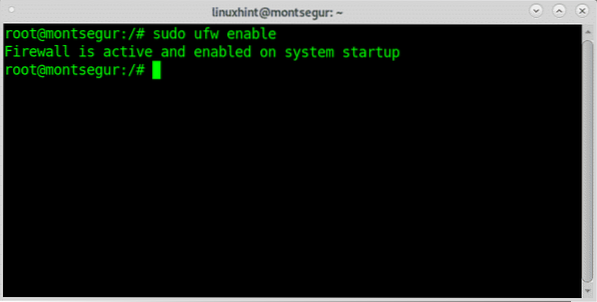

Så här aktiverar du brandväggen vid startkörning:

# sudo ufw aktivera

Tillämpa sedan en standardbegränsande policy genom att köra:

# Sudo ufw standard neka inkommande

Du måste öppna de portar du vill använda manuellt genom att köra:

# ufw tillåtGranskar dig själv med nmap:

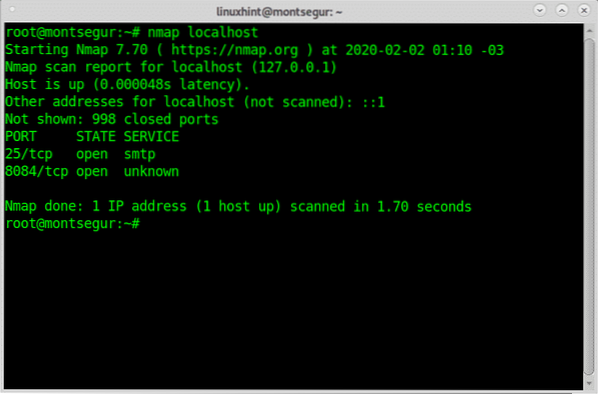

Nmap är, om inte den bästa, en av de bästa säkerhetsskannrarna på marknaden. Det är det viktigaste verktyget som sysadmins använder för att granska deras nätverkssäkerhet. Om du är i en DMZ kan du skanna din externa IP, du kan också skanna din router eller din lokala värd.

En mycket enkel genomsökning mot din lokala värd skulle vara:

Som du ser visar utgången min port 25 och port 8084 är öppna.

Nmap har många möjligheter, inklusive operativsystem, versionsdetektering, sårbarhetsskanningar etc.

På LinuxHint har vi publicerat en hel del handledning som fokuserar på Nmap och dess olika tekniker. Du hittar dem här.

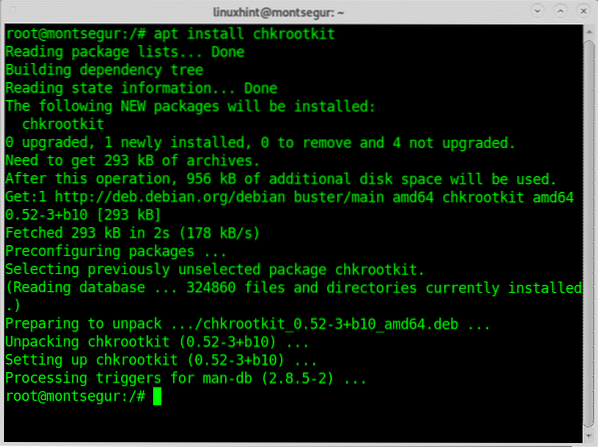

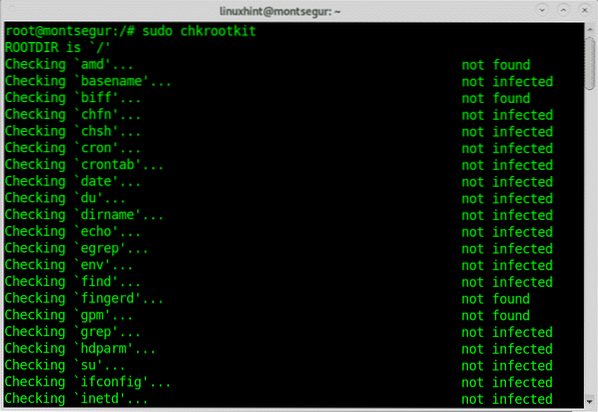

Kommandot chkrootkit för att kontrollera ditt system för chrootkit-infektioner:

Rootkits är förmodligen det farligaste hotet mot datorer. Kommandot chkrootkit

(check rootkit) kan hjälpa dig att upptäcka kända rootkits.

Så här installerar du chkrootkit-körning:

# apt install chkrootkit

Kör sedan:

# sudo chkrootkit Med kommandot topp för att kontrollera processer som tar de flesta av dina resurser:

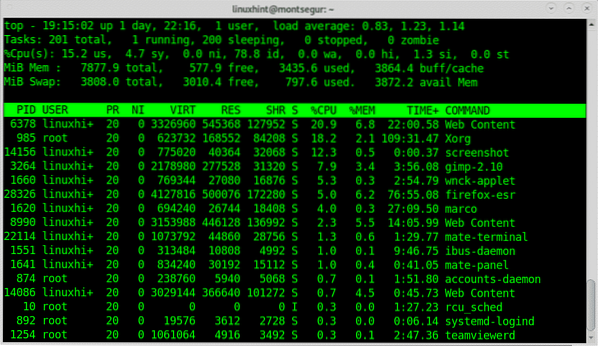

Med kommandot topp för att kontrollera processer som tar de flesta av dina resurser:

För att få en snabb översikt över löpande resurser kan du använda kommandotoppen på terminalen:

# topp

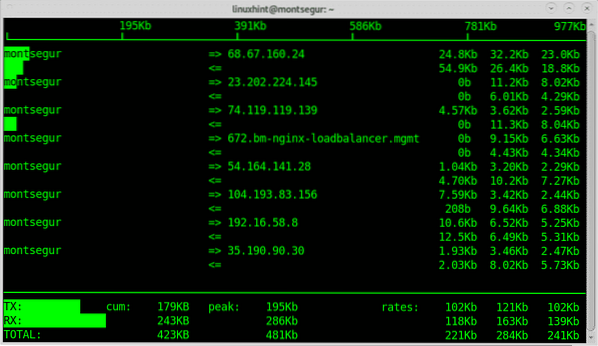

Kommandot iftop för att övervaka din nätverkstrafik:

Ett annat bra verktyg för att övervaka din trafik är iftop,

# sudo iftopI mitt fall:

# sudo iftop wlp3s0

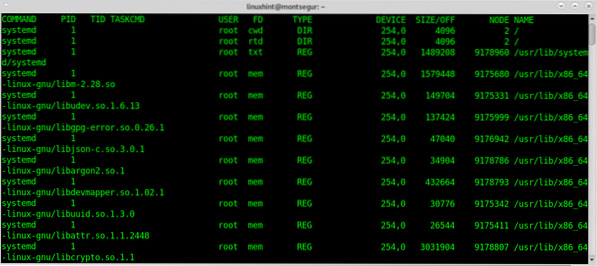

Kommandot lsof (lista öppen fil) för att söka efter filer <> processar associering:

När du är misstänksam är något fel, kommandot lsof kan lista de öppna processerna och till vilka program de är associerade, på konsolkörningen:

# lsof

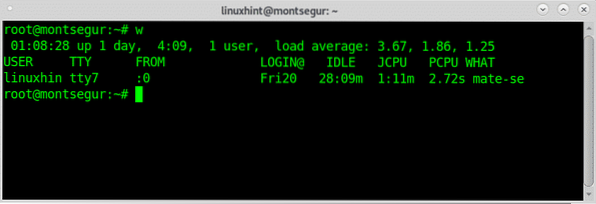

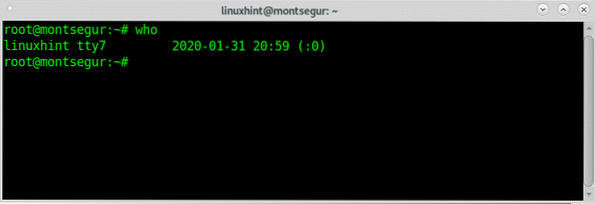

Vem och w att veta vem som är inloggad på din enhet:

Dessutom, för att veta hur du kan försvara ditt system är det obligatoriskt att veta hur du ska reagera innan du är misstänkt ditt system har hackats. En av de första kommandona som körs innan en sådan situation är w eller vem som visar vilka användare som är inloggade i ditt system och via vilken terminal. Låt oss börja med kommandot w:

# w

Notera: kommandon "w" och "who" kanske inte visar användare som är inloggade från pseudoterminaler som Xfce terminal eller MATE terminal.

Kolumnen heter ANVÄNDARE visar Användarnamn, skärmdumpen ovan visar att den enda användaren som är inloggad är linuxhint, kolumnen TTY visar terminalen (tty7), den tredje kolumnen FRÅN visar användaradressen, i det här scenariot finns inte fjärranslutna användare inloggade men om de var inloggade kunde du se IP-adresser där. De [e-postskyddad] kolumn anger vilken tid användaren loggade in, kolumnen JCPU sammanfattar protokollet från processen som utförs i terminalen eller TTY. de PCPU visar CPU: n som används av processen som anges i den sista kolumnen VAD.

Medan w är lika med att utföra drifttid, vem och ps -a tillsammans ett annat alternativ, trots att med mindre information är kommandot ”vem”:

# vem

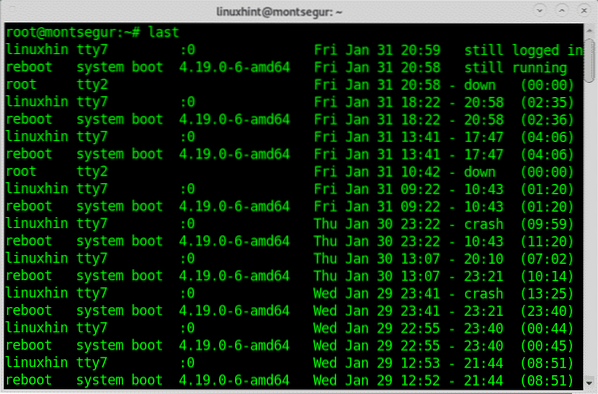

Kommandot sista för att kontrollera inloggningsaktiviteten:

Ett annat sätt att övervaka användarnas aktivitet är genom kommandot "sista" som gör det möjligt att läsa filen wtmp som innehåller information om inloggningsåtkomst, inloggningskälla, inloggningstid, med funktioner för att förbättra specifika inloggningshändelser, för att prova att köra:

Kontrollerar inloggningsaktiviteten med kommandot sista:

Kommandot läser senast filen wtmp för att hitta information om inloggningsaktivitet kan du skriva ut den genom att köra:

# sista

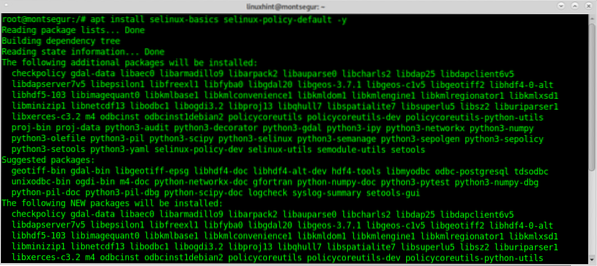

Kontrollera din SELinux-status och aktivera den vid behov:

SELinux är ett begränsningssystem som förbättrar all Linux-säkerhet, det kommer som standard på vissa Linux-distributioner, det förklaras allmänt här på linuxhint.

Du kan kontrollera din SELinux-status genom att köra:

# sestatusOm du får ett kommando som inte hittades kan du installera SELinux genom att köra:

# Apt installera selinux-basics selinux-policy-default -y

Kör sedan:

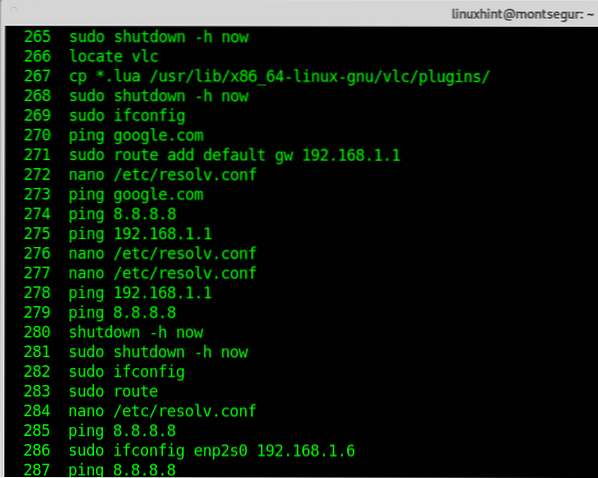

# selinux-aktiveraKontrollera eventuell användaraktivitet med kommandot historia:

När som helst kan du kontrollera vilken användaraktivitet som helst (om du är root) genom att använda den kommandohistorik som loggas som den användare du vill övervaka:

# historia

Kommandot historik läser filen bash_history för varje användare. Naturligtvis kan den här filen förfalskas, och du som root kan läsa den här filen direkt utan att åberopa kommandot. Ändå, om du vill övervaka aktivitets körning rekommenderas.

Jag hoppas att du tyckte att den här artikeln om viktiga Linux-säkerhetskommandon var användbar. Fortsätt följa LinuxHint för fler tips och uppdateringar om Linux och nätverk.

Phenquestions

Phenquestions