En snabb introduktion till Fierce

Idag kommer vi att introducera Fierce, ett fantastiskt verktyg för nätverksmappning och portskanning. Ofta används för att lokalisera icke-angränsande IP-utrymme och värdnamn över nätverk, Fierce är mycket mer än bara en enkel IP-skanner eller ett DDoS-verktyg. Det är ett fantastiskt rekognoseringsverktyg som används av whitehat-samhällen över hela världen.

Fierce är särskilt utformat för företagsnätverk och används för att upptäcka troliga mål i nätverken för deras system. Med möjlighet att skanna efter domäner inom några minuter blir Fierce det föredragna verktyget för att utföra sårbarhetskontroller i stora nätverk.

Attribut

Några av de definierande funktionerna inkluderar:

- utför omvänd sökningar för det angivna intervallet

- Intern och extern IP-skanning

- Kan utföra hela klass C-skanning

- räknar upp DNS-poster på mål

- Utmärkta brute-kraftfunktioner i kombination med omvänd uppslag om brute force inte hittar flera värdar

- Namn Servers upptäckt och Zone Transfer attack

Om du vill se mer information om funktionerna och verktygen för detta programvaruteknikunderverk, kör -h-flaggan på den.

Hur Fierce utför skanning

Trots att det är ett så resursstarkt och effektivt rekonstruktionsverktyg, fungerar det relativt enkelt. Det startar skanningsprocessen med brute force attacker om det inte är möjligt för den att enkelt utföra zonöverföring av måldomänen. Fierce använder en förutbestämd ordlista som innehåller möjliga underdomäner som den kan upptäcka. Om en underdomän inte finns på listan kommer den inte att upptäckas.

Utföra en grundläggande skanning med Fierce

Låt oss demonstrera hur Fierce fungerar med en enkel skanning med standardinställningar. Här utför vi en grundläggande genomsökning på (webbadress.com). För att starta skanning, skriv:

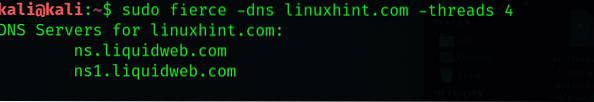

$ hård-dns linuxhint.com-trådar 4

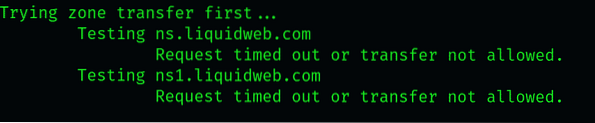

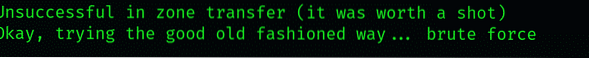

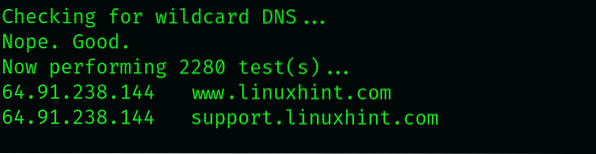

Skanningen frågar namnen på de servrar som målwebbplatsen är värd för. Därefter försöker den en zonöverföring mot dessa servrar, vilket sannolikt misslyckas men i sällsynta fall kan fungera. Detta beror främst på att DNS-frågor från skanningen avslutas mot tredjepartsservrar.

Om zonöverföringen misslyckas skulle skanningen försöka hitta jokertecknet A-post, vilket är relevant eftersom det listar alla underdomäner som automatiskt tilldelas en IP-adress. DNS A-poster ser ungefär ut som:

Dessa poster finns kanske inte för en viss webbplats, men om de gör det (låt oss säga för en webbplats som heter vår webbplats) kommer de att se ut ungefär som:

Lägg märke till hur det visar temp löst till a.b.c.d. Detta beror delvis på det faktum att i DNS, värdet *, löser en underdomän till dess IP-adress. Försöken på brutala tvingande underdomäner utförs och neutraliseras vanligtvis av denna typ av post. Ändå kan vi skaffa relevant information genom att söka efter ytterligare värden.

Du kan till exempel se om en underdomän är legitim genom att titta på IP-adressen som den har lösts till. Om flera webbadresser löses till en specifik IP, förverkas de sannolikt för att skydda servern från genomsökningar som den vi utför här. Vanligtvis är webbplatser med unika IP-värden verkliga.

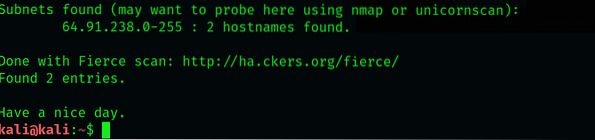

Om du går vidare till andra skanningsresultat ser du att 11 poster upptäcktes från de 1594 ord som vi kontrollerade. I vårt fall hittade vi en post (c.xkcd.com) som innehöll vital information efter noggrann kontroll. Låt oss se vad denna post har för oss.

Om man tittar på en del av informationen här kan man säga att vissa av dem kan vara underdomäner som Fierce inte kunde upptäcka. Vi kan använda utdrag härifrån för att förbättra vår ordlista som genomsökningen använder för att upptäcka underdomäner.

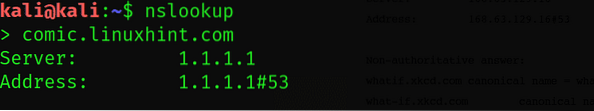

Låt oss instruera Fierce att utföra fwd- och omvänd DNS-sökningar med kommandot nslookup.

$ nslookup

Nslookup-verktyget har kontrollerat serietidningen.linuxhint.com underdomän och kunde inte få några resultat. Det är dock förfrågan att kontrollera vad.linuxhint.com-underdomän har gett några väsentliga resultat: nämligen ett CN- och A-rekordsvar.

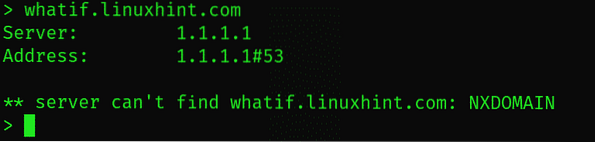

$ nslookup> whatif.linuxhint.com

Låt oss ta en titt på ”whatif.linuxhint.com ”underdomänresultat

Var uppmärksam på CNAME-posten, som i grunden är en omdirigering. Till exempel om CNAME får en fråga för whatif.xkcd.com, det omdirigerar begäran till en liknande dummy-underdomän. Det finns sedan ytterligare två CNAME-poster, som i slutändan landar begäran på prod.i.ssl.global.fastlylb.net, som är på IP-adress, vilket framgår av den senaste A-posten.

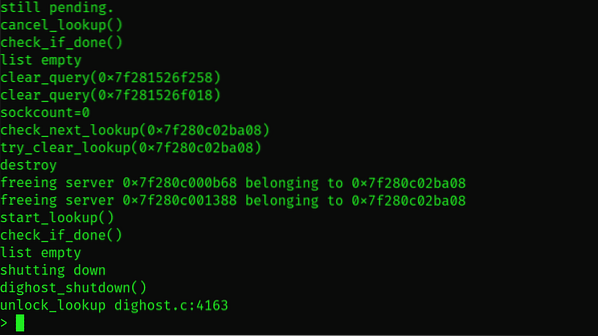

Du kan gå in i nslookups detaljerade läge genom att skriva nslookup-typ set d2 för att se resultaten mycket mer detaljerat.

$ nslookup> ställa in d2$ nslookup> whatif.linuxhint.com

Vi rekommenderar starkt att du bekanta dig med kommandot nslookup. Den är tillgänglig på alla populära operativsystem och det sparar mycket tid när du undersöker en server för underdomäner.

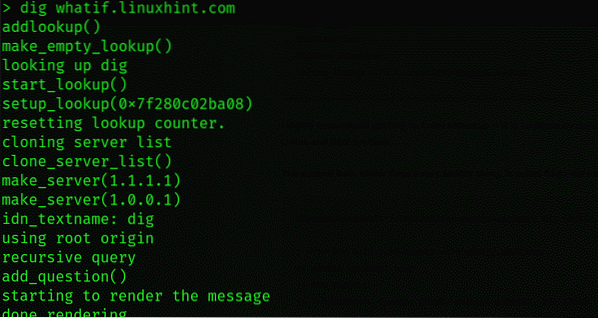

Det finns ett annat bra verktyg som heter dig, som har en liknande funktion. Aktivera dig och du får följande presentation:

$ nslookup> gräva vad.linuxhint.com

När IP-adresserna returneras kan vi få tag på några mer användbara saker om de nätverk vi har skannat. Om vi genomför ett pentest för ett företag, kanske vi har fått en uppfattning om deras offentliga IP-utrymme och kan motivera att undersöka relaterade Ips för utredning.

För att sammanfatta:

Som vi tidigare nämnt är Fierce mycket mer än en enkel nätverksskanner. Vi har listat nedan några av kommandona och deras användning; Jag rekommenderar att du testar nästa.

- Ordlista - låter dig ange en ordlistafil som du vill söka på underdomäner på en server.

- connect - Denna funktion skapar en anslutning med identifierade underdomäner under skanningen

- fördröjning - anger en fördröjning i sekunder mellan frågor till servern

- dnsserver - skicka dnsserverförfrågningar

- fil - hämtar skanningsresultaten till en viss katalog

Phenquestions

Phenquestions