- Hämtar data från smarta klockor som använder MTK-chipsets.

- Hämta data från IoT-enheter (Amazon Alexa och Google Home)

- Extrahera data från ovanstående 60 molnkällor, inklusive Huawei, ICloud, MI molnlagring, Microsoft, Samsung, E-postserver Amazon-enhet, etc.

- Hämtar flyghistorik med metadata, videor och alla bilder.

- Hämta data från drönare, drönarloggar, drönarmobilappar och dronmolnlagring som DJI-moln och SkyPixel.

- Analysera samtalsdataposter mottagna från mobiltjänstleverantörer.

Data som extraheras med hjälp av Oxygen Forensics-sviten kan analyseras i ett användarvänligt och inbyggt analytiskt avsnitt som innehåller en korrekt tidslinje, grafer och viktiga bevisområden. Här kan man enkelt söka efter uppgifter om vårt behov med hjälp av olika söktekniker som nyckelord, hashuppsättningar, reguljära uttryck, etc. Uppgifterna kan exporteras till olika format, till exempel PDF-filer, RTF och XLS, etc.

Oxygen Forensics Suite körs på system som använder Windows 7, Windows 10 och Windows 8. Den stöder USB-kabel och Bluetooth-anslutningar och låter oss också importera och analysera data från olika säkerhetskopior av enheter (Apple iOS, Windows operativsystem, Android operativsystem, Nokia, BlackBerry, etc.) och bilder (förvärvade med hjälp av andra verktyg som används för kriminalteknik). Den nuvarande versionen av Oxygen Forensics Suite stöder 25000+ mobila enheter som kan köra alla typer av operativsystem som Windows, Android, iOS, Qualcomm-chipsets, BlackBerry, Nokia, MTK, etc.

Installation:

För att använda Oxygen Forensics Suite, paketet måste buntas i en USB-enhet. När du har paketet i ett USB-minne ansluter du det till ett datorsystem och väntar på förarens initialisering och startar sedan huvudprogrammet.

Det kommer att finnas alternativ på skärmen som ber om en plats där programvaran ska installeras, vilket språk du vill använda, skapa ikoner osv. Klicka på när du har läst dem noggrant Installera.

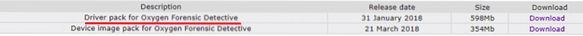

När installationen är klar kan du behöva installera ett drivrutinspaket som är bäst lämpligt enligt givna. En annan viktig sak att notera är att du måste sätta i USB-enheten hela tiden du arbetar med Oxygen Forensics Suite.

Användande:

Det första vi behöver göra är att ansluta en mobil enhet. För detta måste vi se till att alla nödvändiga drivrutiner är installerade och kontrollera om enheten stöds eller inte genom att klicka på HJÄLP alternativ.

För att börja extrahera data, anslut enheten till datorsystemet med Oxygen Forensics Suite installerad i den. Anslut en USB-kabel eller anslut via Bluetooth genom att slå på den.

Listan över anslutningar varierar beroende på enhetens funktioner. Välj nu extraktionsmetoden. Om enheten är låst kan vi kringgå skärmlås och säkerhetskod och utföra fysisk datahämtning i vissa Android-operativsystem (Motorola, LG och till och med Samsung) genom att välja Fysisk datainsamling alternativ med vald enhetstyp.

Nu kommer den att söka efter enheten, och när den är klar kommer den att be om information om ärendenummer, ärende, utredarens namn, datum och tid osv. för att hjälpa den att hantera enhetsinformationen systematiskt.

När all information extraheras kan du öppna gadgeten för granskning och granskning av information eller köra guiden Export och utskrift om du har en snabb rapport om gadgeten. Observera att vi kan köra guiden Export eller Utskrift när vi arbetar med gadgetdata.

Extraktionsmetoder:

Android-datautvinning:

Android-säkerhetskopia:

Anslut en Android-gadget och välj Android-extraheringsmetoden för säkerhetskopiering i programfönstret. Oxygen Forensic Suite samlar in den information som är tillgänglig med hjälp av denna teknik. Varje applikationsdesigner väljer vilken klientinformation som ska placeras i förstärkningen. Det innebär att det inte finns någon garanti för att applikationsinformation kommer att hämtas. Denna metod fungerar Android 4.0 eller högre, och enheten ska inte vara låst av en säkerhetskod eller ett lösenord.

OxyAgent-metod:

Detta är tekniken som tar ett skott på alla stödda Android-system. Om det inte finns en chans att olika tekniker kommer kort, kommer denna strategi i alla fall att skaffa basarrangemanget för information. OxyAgent har ingen entré till de inre minnesarrangörerna; följaktligen returnerar den inte inåtminnesposterna och kommer inte att få tillbaka raderad information. Det kommer att hjälpa till med att hämta bara kontakter, meddelanden, samtal, scheman och poster från strimmad enhet. Om USB-porten är trasig, eller om den inte fungerar där, ska vi sätta in ett SD-kort, och det kommer att göra jobbet.

Root-åtkomst:

Att ha root-åtkomst även under en liten tidsperiod hjälper utredare att återställa varje bit av data, inklusive filer, mappar, bilddokument, raderade filer, etc. För det mesta kräver denna teknik viss kunskap, men Oxygen Forensic Suite: s artiklar kan utföra den naturligt. Produkten använder ett restriktivt äventyr för att shell root Android-prylar. Det finns ingen 100% framgångsgaranti, men för Android-versioner som stöds (2.0-7.0), kan vi lita på det. Vi bör följa dessa steg för att utföra detta:

- Anslut Android-enheten till syreforensikprogramvara med en kabel.

- Välj enhetsförvärv så att Oxygen Forensics Suite automatiskt kan upptäcka enheten.

- Välj en fysisk metod genom att rota alternativet och välj utnyttjandet från många angivna utnyttjanden (DirtyCow fungerar i de flesta fall).

MTK Android dump:

Vi använder denna metod för att kringgå alla typer av skärmlås, lösenord, stift etc. med enheter som använder MTK-chipsets. För att använda denna metod måste enheten vara ansluten i avstängt läge.

Det här alternativet kan inte användas med en låst bootloader.

LG Android dump:

För LG-modeller använder vi LG Android dump-metoden. För att denna metod ska fungera måste vi se till att enheten placeras i Uppdateringsläge för enhetens firmware.

Samsung-enheters anpassade återställning:

Oxygen Forensics Suite ger en mycket bra metod för datainhämtning från Samsung-enheter för modeller som stöds. Den stödda modellens lista ökar dag för dag. Efter att ha valt Samsung Android-dumpning från menyn för fysisk förvärv kommer vi att ha en lista över populära Samsung-enheter som stöds.

Välj den enhet som vi behöver, så är vi klara.

Motorola Fysisk dumpning:

Oxygen Forensics Suite ger ett sätt att extrahera data från lösenordsskyddade Motorola-enheter som stöder de senaste Motorola-enheterna (2015 och framåt). Tekniken gör att du kan gå bortom alla hemliga nycklar för skärmlås, låst startladdare eller introducerad FRP och få tillgång till kritiska data, inklusive applikationsinformation och raderade poster. Informationen extraheras från Motorola-prylar utförs följaktligen med ett par manuella kontroller på den analyserade prylen. Oxygen Forensics Suite överför en Fastboot-bild till enheten som måste bytas till Fastboot Flash-läge. Tekniken påverkar inte någon användardata. Fysisk utvinning avslutas med Jet Imager, den senaste innovationen när det gäller att extrahera information från Android-prylar som gör det möjligt att skaffa informationen på några minuter.

Qualcomm Fysisk dumpning:

Oxygen Forensics Suite tillåter rättsmedicinska utredare att använda det icke-påträngande förfarandet för fysisk inhämtning med hjälp av EDL-läge och sidstegskärmlås på 400+ extraordinära Android-prylar med tanke på Qualcomm-chipset. Att använda EDL tillsammans med informationsextraktion är regelbundet mycket snabbare än Chip-Off, JTAG eller ISP, och kräver vanligtvis inte telefon demontering. Dessutom förändras inte användar- eller systemdata genom att använda denna teknik

Oxygen Forensics Suite erbjuder hjälp för enheter med tillhörande chipsets:

MSM8909, MSM8916, MSM8917, MSM8926, MSM8929, MSM8936, och så vidare. Översikten över enheter som stöds innehåller modeller från Acer, Alcatel, Asus, BLU, Coolpad, Gionee, Huawei, Infinix, Lenovo, LG, LYF, Micromax, Motorola, Nokia, OnePlus, Oppo, Swipe, Vivo, Xiaomi, och många andra.

iOS-dataextraktion:

Klassisk logisk:

Detta är en allomfattande teknik och rekommenderas för alla iOS-prylar och iTunes-förstärkningssystem för att få information. På off-chansen att förstärkning av iTunes krypteras, kommer produkten att försöka hitta lösenord för olika stödda attacker (brute force, dictionary attack, etc.). Strategin returnerar tillräckligt med användarinformation, inklusive raderade poster och applikationer.

iTunes-säkerhetskopia:

Säkerhetskopior av iOS-enheter som gjorts i iTunes kan importeras till Oxygen Forensic Analyst med hjälp av Oxygen Forensics Extractor. Vilken mätbar inspektör som helst kan dissekera informationen från Apples prylar i gränssnittet för Oxygen Forensic Suite eller sedan igen skapa rapporter om den erhållna informationen. För detta, gå till:

Importera fil >> Importera Apple-säkerhetskopia >> importera ITunes-säkerhetskopia

För säkerhetskopieringsbilder, gå till:

Importera fil >> Importera Apple backup-bild

Windows datautvinning:

Från och med nu, för att komma till viktig användardata, måste inspektören få en fysisk bild, antingen genom icke-invasiva eller påträngande strategier. De flesta inspektörer använder JTAG-strategier för Windows Phone eftersom det erbjuder en icke-påträngande strategi för åtkomst till gadgeten utan att kräva total demontering, och många Windows Phone-modeller stöds. Windows Phone 8 upprätthålls just nu och gadgeten måste öppnas. Systemet som genomför samlingen måste vara Windows 7 och senare.

Oxygen Forensics Suite kan få information via en länk eller genom att komma till Windows

Telefonmolnlagring. Den primära metoden gör det möjligt för oss att få mediedokument över en länk och telefonbokskontakter och att närma oss och aktivt ta över Microsoft Bluetooth-föreningen. För denna situation erhålls informationen från enheter som är associerade lokalt både via USB-kabel och Bluetooth-anslutning. Det föreskrivs att konsolidera eftereffekten av de två metoderna för en fullständig bild.

De samlade sakerna som stöds inkluderar:

- Telefonbok

- Händelseloggar

- Filwebbläsare (media ingår (bilder, dokument, videor))

Extraktion av minneskort:

Oxygen Forensics Suite ger ett sätt att extrahera data från FAT32 och EXT-formaterade minneskort. För detta måste man ansluta minneskortet till Oxygen Forensics-detektivet via en kortläsare. Välj ett alternativ som heter “vid start”Minneskortdump”I fysisk datainsamling.

De extraherade uppgifterna kan innehålla allt som ett minneskort innehåller som bilder, videor, dokument och även geografiska platser för data som fångats. Raderade data kommer att återställas med ett papperskorgmärke.

Extraktion av SIM-kort:

Oxygen Forensics Suite ger ett sätt att extrahera data från SIM-kort. För detta måste man ansluta SIM-kortet till Oxygen Forensics-detektivet (mer än ett SIM-kort kan anslutas åt gången). Om det är lösenordsskyddat visas ett lösenordsinmatningsalternativ, ange lösenordet och du är redo att gå. De extraherade uppgifterna kan innehålla samtal, meddelanden, kontakter och borttagna samtal och meddelanden.

Importera säkerhetskopior och bilder:

Oxygen Forensics Suite ger inte bara ett sätt för dataextraktion utan ett sätt för att analysera data genom att tillåta import av olika säkerhetskopior och bilder.

Oxygen Forensics Suite stöder:

- Oxygen Cloud-säkerhetskopia (Cloud Extractor-OCB-fil)

- Oxygen Backup (OFB-fil)

- iTunes Backup

- Apple Backup / Image

o Ej krypterad Apple DMG-bild

o Apple File System Tarball / Zipo Decrypted Elcomsoft DMG

o Krypterad Elcomsoft DMG

o Dekrypterad lantern DMG

o Krypterad lantern DMG

o XRY DMG

o Apple Production DMG

- Säkerhetskopiering av Windows Phone

- Windows Phone 8 JTAG-bild

- UFED-säkerhetskopia / bild

- Android Backup / Image

o Android Backup

o Bildsystems mapp

o Filsystem Tarball / ZIP

o Android Physical Image / JTAG

o Nandroid Backup (CWM)

o Nandroid Backup (TWRP)

o Android YAFFS2

o Android TOT-behållare

o säkerhetskopiering av Xiaomi

o Backup av Oppo

o Huawei backup

- BlackBerry Backup

- Nokia Backup

- Bild av minneskort

- Drönare bild

Visa och analysera extraherade data:

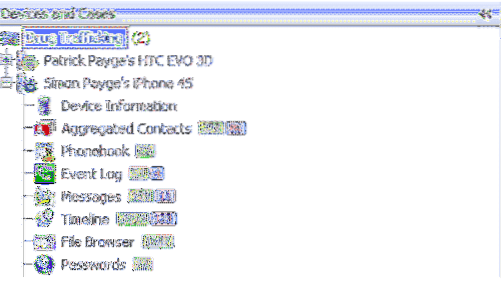

De enheter avsnittet till vänster i fönstret visar alla enheter med vilka data extraherades. Om vi specificerar ärendet, kommer även namnet att visas här.

De Öppet fall -knappen hjälper oss att hitta ärenden efter ärendets nummer och ärendets namn.

Spara ärendet - låter oss spara ett skapat ärende med en .ofb-förlängning.

Lägg till ärende - gör det möjligt att skapa ett nytt ärende genom att lägga till ett ärendens namn och ärendeanmärkningar

Ta bort fodralet - tar bort det valda fodralet och enheterna från Oxygen Forensic-programvaran

Spara enhet - sparar information om enheter i en .ofb backup-fil. Filen kan användas för att återställa informationen senare med Extractor

Ta bort enheten - tar bort utvalda enheter från listan

Enhetslagring - tillåter lagring av programvarubaser på en annan disk. Använd den när du har en specifik enhet för att hålla databasen (till exempel en flyttbar flashenhet), eller när du har lite ledigt diskutrymme.

Spara i arkivet -knappen hjälper till att spara fall med .ofb-förlängning så att vi kan dela den med en vän som har Oxygen Forensics Suits för att öppna den.

Exportera eller skriv ut -knappen låter oss exportera eller skriva ut ett visst avsnitt av bevis som nyckelbevis eller bildavsnitt etc

Grundläggande avsnitt:

Det finns olika avsnitt som visar en viss typ av extraherad data.

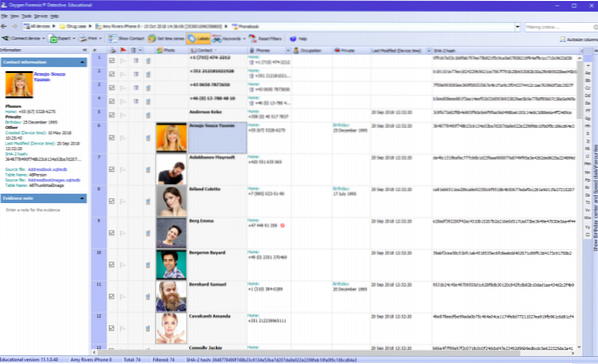

Telefonbokavsnitt:

Avsnittet Telefonbok innehåller en kontaktlista med personliga bilder, anpassade fältetiketter och annan information. Raderade kontakter från Apple iOS- och Android OS-enheter är markerade med en "korg" -ikon.

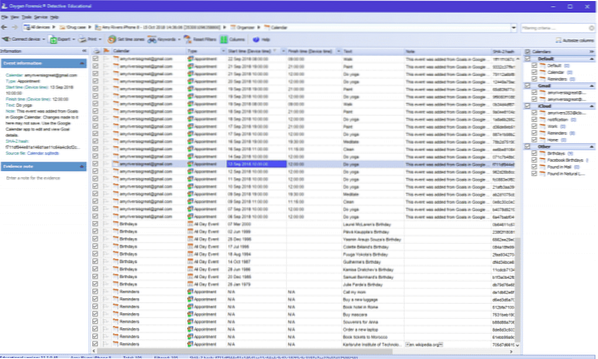

Kalenderavsnitt:

Avsnittet Kalender visar alla möten, födelsedagar, påminnelser och andra händelser från enhetens standardkalender och från tredje part.

Anteckningar: I avsnittet Anteckningar kan du se anteckningar med datum / tid och bilagor.

Meddelanden: SMS, MMS, E-post, iMessages och andra meddelanden visas i avsnittet Meddelanden. Raderade meddelanden från Apple iOS- och Android OS-enheter är markerade med blå färg och markerade med en "korg" -ikon. De återställs automatiskt från SQLite-databaser.

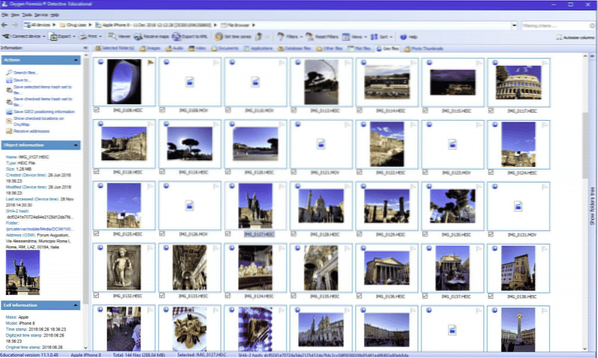

Filbläddrarsektion: Det ger dig tillgång till hela filsystemet för mobilenheter, inklusive foton, videor, röstinspelningar och andra filer. Borttagen filåterställning är också tillgänglig men beror mycket på enhetsplattformen.

Event avsnitt: Inkommande, utgående, missade, Facetime-samtalshistorik - all denna information finns i avsnittet Händelselogg. Raderade samtal från Apple iOS- och Android OS-enheter markeras med blå färg och markeras med ”papperskorgen” -ikonen.

Avsnitt för webbanslutningar: Web Connections-segmentet visar alla webbassociationer i en enda genomgång och tillåter analys av hotspots i guiden. I denna genomgång kan rättsmedicinska analytiker upptäcka när och var användaren använde Internet för att komma till och identifiera sin plats. Det första bokmärket ger kunderna möjlighet att undersöka alla Wi-Fi-föreningar. Oxygen Forensics Suite-programmering extraherar ett inexakt geografiskt område där Wi-Fi-föreningen användes. Nedskalade Google Maps skapas och visas av SSID-, BSSID- och RSSI-data separerade från mobiltelefonen. Det andra bokmärket gör det möjligt att undersöka information om platser. Den presenterar information om all nätverksaktivitet på enheten (Cell, Wi-Fi och GPS). Den stöds av Apple iOS (jailbroken) och Android OS (rooted) enheter.

Lösenord avsnitt: Oxygen Forensic®-mjukvaran extraherar information om lösenord från alla möjliga källor: iOS-nyckelring, appdatabaser osv. Lösenord kan hämtas från Apple iOS-, Android OS- och Windows Phone 8-enheter.

Applikationsavsnitt: Avsnittet Applikationer visar detaljerad information om system- och användarapplikationer installerade i Apple iOS-, Android-, BlackBerry 10- och Windows Phone 8-enheter. Oxygen Forensics Suite stöder 450+ applikationer med 9000+ appversioner.

Varje applikation har en extraordinär flik för användardata där all analyserad klientinformation finns. Den här fliken innehåller ackumulerad information om applikationen som är ordnad för användbar undersökning (lösenord, inloggningar, alla meddelanden och kontakter, geografiska områden, besökta platser med vägbeskrivning och guider, raderad information och så vidare.)

Annat än fliken Användardata Application Watcher har:

- Fliken Applikationsdata visar hela applikationsvalvet från vilket information analyseras

- Fliken ansökningsdokument visar alla poster (.plist, .db, .png och så vidare.) relaterade till ansökan

Sociala nätverk: Detta avsnitt innehåller data som extraherats från de mest populära sociala plattformarna och dejtingsapplikationerna, inklusive Facebook, Instagram, Linkedin, Twitter, etc. Facebook-avsnittet gör det möjligt att granska enhetsägarens vänlista tillsammans med meddelanden, foton, sökhistorik, geografisk plats och annan viktig information.

Budbärareavdelningen: Messengers-avsnittet innehåller underavsnitt med data som extraherats från de mest populära budbärarna: Facebook Messenger, Kik, Line, Skype, WeChat, Whatsapp, Viber, etc. WhatsApp Messenger tillåter visning av kontaktlistan, meddelanden, delad data, raderad information och andra bevis.

Anteckningar: Evernote-avsnittet gör det möjligt att se alla anteckningar som gjorts, delats och matchats av enhetsanvändaren. Varje anteckning görs med den geografiska platsen där enhetens ägare är

hittades, och dessa uppgifter är tillgängliga i Oxygen Forensics Suite. Det finns också en chans att undersöka raderade anteckningar.

Webbläsaravsnitt: Webbläsaravsnittet tillåter användaren att extrahera och undersöka cachefiler, såsom en lista över webbplatser och nedladdade filer från de mest populära mobila webbläsarna (förinstallerade såväl som tredjepartsfiler) inklusive, men inte begränsat till Safari, standard Android Webbläsare, Dolphin, Google Chrome, Opera, etc. Det återställer också webbläsarens historik.

Navigationsavsnitt: Den innehåller data som extraherats från de mest populära navigationsapparna (Google Maps, kartor osv.).

Multimedia avsnitt: Multimedia-avsnittet innehåller underavsnitt med data som extraherats från de mest populära multimediaapparna: Hide It Pro, YouTube, etc. Avsnittet Hide It Pro visar de mediefiler (bilder och video) som doldes av enhetens ägare. För att se dem på enheten krävs lösenordet. Oxygen Forensics Suite ger åtkomst till denna dolda data utan att lösa lösenordet.

Dronsektion: Drone-sektionen innehåller underavsnitt med data som extraherats från de mest populära drone-apparna, som DJI GO, DJI GO 4, Free Flight Pro, etc. Rättsmedicinska granskare kan extrahera drönarens flyghistorik, bilder och videor som laddats upp till appen, droneägarkontodetaljer och till och med raderade data. Oxygen Forensics-sviten kan också extrahera och dekryptera DJI-tokens från drone-mobilappar. Denna token ger åtkomst till DJI-molndata.

Organiserad data:

Tidslinjen:

Tidslinjesektionen organiserar alla samtal, meddelanden, kalenderhändelser, applikationsaktiviteter, webbanslutningshistorik osv. på ett kronologiskt sätt, så det är enkelt att analysera enhetsanvändningshistoriken utan att behöva växla mellan olika sektioner. Tidslinjesektionen stöds för en eller flera mobila enheter så att du enkelt kan analysera gruppaktiviteten i en enda grafisk vy. Data kan sorteras, filtreras och grupperas efter datum, användningsaktivitet, kontakter eller geodata. Fliken GEO-tidslinje gör det möjligt för experter att se all geografisk platsinformation från enheten och hitta platser där den misstänkta använde den mobila enheten. Med hjälp av Kartor och rutter kan knapputredare bygga rutter för att spåra enhetsägarens rörelser inom en viss tidsram eller hitta ofta besökta platser.

Aggregerade kontakter:

Programmet med avsnittet Aggregerade kontakter gör det möjligt för kriminaltekniska specialister att analysera kontakter från flera källor som telefonboken, meddelanden, händelseloggar, olika budbärare och sociala nätverk och andra appar. Det visar också kontakter från flera enheter från flera enheter och kontakter i grupper som skapats i olika applikationer. Genom att möjliggöra aggregerad kontakteranalys förenklar programvaran avsevärt utredarens arbete och gör det möjligt att upptäcka relationer och beroenden som annars skulle kunna komma undan ögat.

Nyckelbevis:

Key Evidence-området erbjuder ett perfekt, snyggt perspektiv på bevis som skiljer sig som grundläggande av kriminaltekniska utredare. Mätbara myndigheter kan kontrollera att vissa saker som har en plats med olika områden är grundläggande bevis, vid den tidpunkten, utforska dem samtidigt och ta lite hänsyn till deras unika område. Nyckelbevis är en totalvy som kan visa utvalda saker från alla områden som är tillgängliga i Oxygen Forensics Suite. Segmentet erbjuder kapacitet att granska viktiga data i ett ensamt utseende, fokusera sina ansträngningar på det viktigaste och sikta igenom avledande immateriell information.

SQL Database Viewer:

SQLite Database Viewer gör det möjligt att analysera databasfiler från Apple, Android, BlackBerry 10, WP 8-enheter i SQLite-format. Filerna har anteckningar, samtal, SMS.

PList Viewer:

Plist Viewer gör det möjligt att analysera .plist-filer från Apple-enheter. Dessa filer innehåller information om Wi-Fi-åtkomstpunkter, kortnummer, den senaste mobiloperatören, Apple Store-inställningar, Bluetooth-inställningar, globala applikationsinställningar osv.

Import av dröneloggar:

Produkten tillåter dessutom att drone loggas in .dat registrerar lagligt i Oxygen Forensics Suite Maps för att föreställa sig områden och spåra en automatisk kurs. Loggar kan hämtas från automatdumpen eller applikationen DJI Assistant som introducerades på ägaren till drönarens PC.

Sök:

Det är en vanlig situation för dig att behöva hitta lite text, person eller telefonnummer i den extraherade mobila enhetsinformationen. OxygenForensics Suite har en avancerad sökmotor. Global sökning gör det möjligt att hitta klientinformation i varje segment av gadgeten. Apparaten erbjuder att söka efter text, telefonnummer, meddelanden, geokoordinater, IP-adresser, MAC-adresser, kreditkortsnummer och hashuppsättningar (MD5, SHA1, SHA256, Project VIC). Standardartikulationsbiblioteket är tillgängligt för gradvis anpassad strävan. Specialister kan titta igenom informationen i en enhet eller mer än en enhet. De kan välja de segment där de ska titta igenom frågan, tillämpa booleska termer eller välja någon av fördefinierade mönster. Catchphrase list director tillåter att man gör en speciell uppsättning villkor och utför en titt för alla dessa termer utan ett ögonblicks försening. Dessa kan till exempel vara arrangemang av namn eller arrangemang av fientliga ord och uttryck. Worldwide Search-enhet sparar alla resultat och erbjuder utskrifts- och planeringsrapporter för valfritt antal sökningar.

Några viktiga saker att komma ihåg är

- Kontrollera först att du har installerat drivrutinerna för enheten. Du kan ladda ner drivrutinspaketet från ditt kundområde

- Om du ansluter en enhet trycker du på knappen Anslut enhet i verktygsfältet för att starta Oxygen Forensics Suite

- Om du ansluter Apple iOS-enheten ansluter du den, låser upp den och litar på datorn på enheten.

- Om du ansluter till en Android OS-enhet aktiverar du utvecklarläget på den. Gå till Inställningar> Om telefon> Byggnummer menyn och tryck på den 7 Gå sedan till Inställningar> Utvecklaralternativ> USB-felsökning menyn på enheten. Knacka på kryssrutan USB-felsökning och anslut enheten till datorn.

- Om en Android OS-enhet är lösenordsskyddad, kontrollera om den stöds av förbikopplingsmetoderna som finns under Fysisk datainsamling i Oxygen Forensics Suite.

Slutsats:

Analysens omfattning Oxygen Forensics Suite ger mycket större än något annat rättsmedicinskt utredningsverktyg, och vi kan hämta mycket mer information från en smartphone med hjälp av Oxygen Forensics-sviten än något annat logiskt rättsmedicinskt utredningsverktyg, särskilt när det gäller mobila enheter. Med hjälp av Oxygen Forensics Suite kan man skaffa all information om mobila enheter, som inkluderar geografisk placering av en mobiltelefon, textmeddelanden, samtal, lösenord, raderade data och data från en mängd populära applikationer. Om enheten är låst Oxygen Forensics Suite kan kringgå låsskärmens lösenord, lösenord, stift etc. och extrahera data från en lista över enheter som stöds (android, IO, Blackberry, Windows-telefoner ingår), det är en enorm lista och posterna ökar dag för dag. Oxygen Forensics har ingått ett partnerskap med MITRA Corporation levererar den snabbaste extraktionsmetoden för Android-enheter. Tack vare den nya Jet-Imager-modulen förvärvas Android-enheter många gånger snabbare än de tidigare tillåtna metoderna. Jet-Imager-modulen tillåter användare att skapa fullständiga fysiska dumpningar från Android-enheter i genomsnitt upp till 25% snabbare. Extraktionshastigheten beror på hur mycket data enheten har. Oxygen Forensics Suite är ett alternativ för en kriminalteknisk utredning på en mobil enhet för alla kriminaltekniska utredare.

Phenquestions

Phenquestions