Eftersom det finns flera TCP-anslutningar involverade i HTTP-nätverk, finns det ofta en metod involverad i identifieringen av webbanvändare. Huruvida en viss metod är lämplig bestäms av en sessionstoken som skickas av en webbserver till användarens webbläsare efter framgångsrik autentisering. Ett sessions-ID eller sessionstoken är en sträng av varierande längd som ges till en besökare vid sitt första besök på en webbplats. Det finns många sätt att införliva ett sessions-ID; det kan bearbetas i URL: n eller rubriken för den mottagna https-begäran eller lagras som en cookie.

De flesta webbläsarsessioner och webbapplikationer är mottagliga för session-ID-attacker, men de flesta kan användas för att kapa nästan vilket system som helst där ute.

Sessionskapningattacker eller cookie-kapningsattacker, stjäl eller imiterar en sessionstoken för att få tillgång till ett system.

Det finns flera olika sätt att kompromissa med en sessionstoken:

- Genom att förutsäga en svag sessionstoken

- Genom session sniffing

- Med hjälp av attacker på klientsidan (XSS, skadliga JavaScript-koder, trojaner, etc.)

- Genom man-in-the-middle (MITM) attacker (phishing, etc.).)

Den här artikeln ger en kort guide för att genomföra en pen-test session för att kontrollera om ett system är benäget för de attacker som nämns ovan.

Några förutsättningar:

- Ett förutbestämt mjukt mål att utföra detta test på

- En lokal maskin med en uppdaterad version av Kali Linux installerad

- En webbläsare

Mer specifikt kommer vi att använda de inbyggda verktygen Ettercap, Hamster och Ferret som är kända för att de använder MITM-attacker.

Avfyra Ettercap

Först måste vi reda oss för attacken:

Öppna Ettercap-verktyget i Kali Linux. För att arbeta med det i ett GUI öppnar du en terminal och skriver:

$ ettercap -G

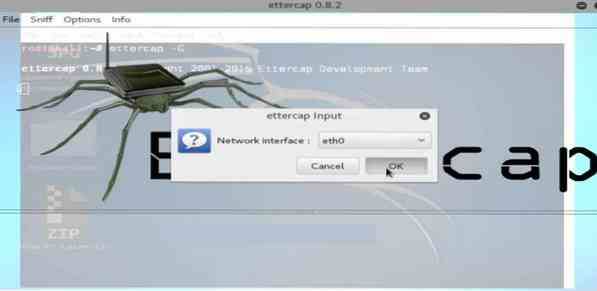

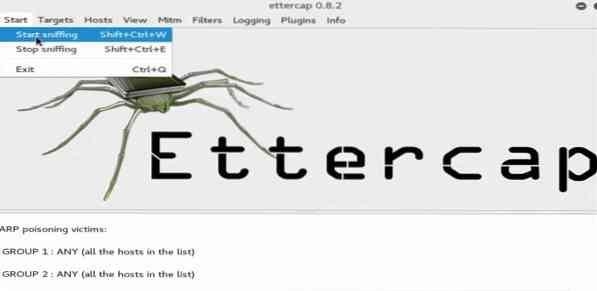

Ettercap GUI-fönstret visas. Gå till menyn och välj "sniff> unisniff", som visas i följande fönster:

Öppna sedan en ny terminal utan att stänga den andra och skriv följande kommando:

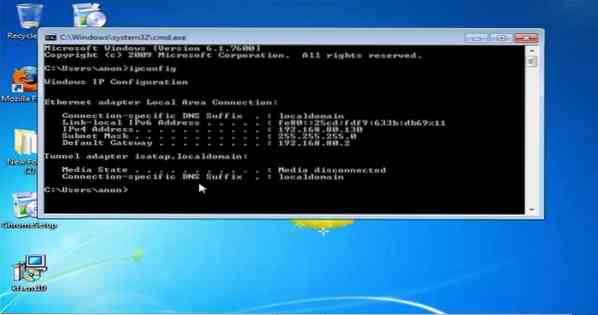

$ ifconfigNär du har angett ovanstående kommando ser du ditt standardnätverksgränssnitt. Kopiera det nu och välj det i Ettercap-menyn.

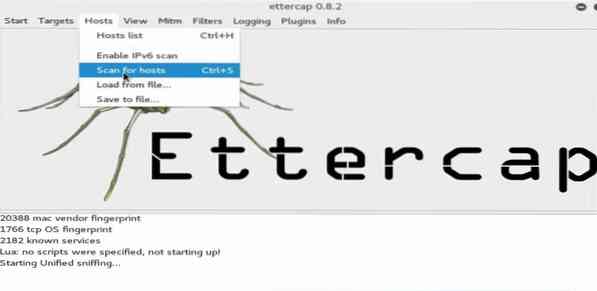

När du är klar klickar du på "värd" -knappen i menyn och väljer alternativet "Sök efter värd". Vänta sedan tills skanningen är klar.

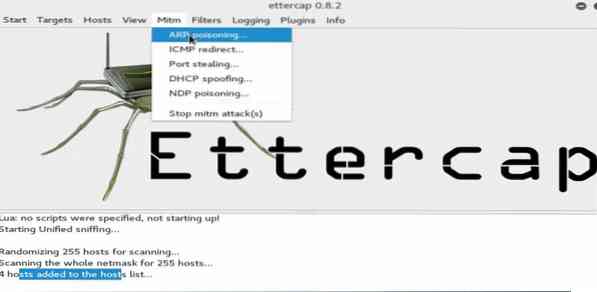

Resultaten visas här. Från undermenyn, klicka på MITM-fliken och välj 'ARP-förgiftning.''

Instruera sedan maskinen med hjälp av alternativfliken som just har dykt upp. Aktivera alternativet "sniffa fjärranätverk" genom att markera rutan bredvid den.

Tryck sedan på startknappen från menyn till attacken. Din maskin kommer nu att sniffa efter alla system som är anslutna till ditt fjärrnätverk.

Nu när etterkåpan har grundats för attacken, låt den gå i bakgrunden och fortsätt med att starta Ferret-verktyget.

Starta Ferret-plugin

För att starta Ferret-plugin, öppna en ny terminal och skriv följande syntax och tryck sedan på Enter:

$ ferret -i eth0

Du har nu också framgångsrikt lanserat illerverktyget. Därefter minimerar vi det här fönstret och avfyrar Hamster-plugin.

Starta Hamster

Starta Hamster genom att skriva följande i en ny kommandoterminal:

$ hamster

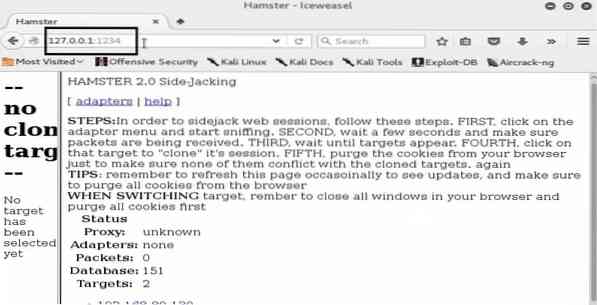

Detta kommer att lyssna på loopback IP, som i vårt fall är [IP-adress] och [portnummer]

Starta sedan webbläsaren och skriv in portnumret och loopback-IP: n i sin URL-terminal för att ställa in webbgränssnittet för Hamster:

Med Hamster-verktyget förberett måste vi nu konfigurera adaptrarna. Gå till alternativen i webbläsarens meny och klicka på 'eth0', och vänta tills webbläsaren kommer med några resultat:

Undersök resultaten noggrant när de dyker upp. Du kommer att se en hel massa IP-adresser, inklusive dina egna.

Här har vi utsett en lokal maskin (med Windows 7 OS) i vårt nätverk som vårt mål, och dess IP visas också i resultaten som vi visas. Kontrollera om din målmaskins IP-adress upptäcks.

Därefter väljer vi IP-adressen i Hamster-webbgränssnittet. Du kommer att visas de cookies och sessioner som spelats in i webbläsaren.

Se Offerets webbhistorik

Du kan klicka på var och en av de inspelade kakorna för att se vad som händer i sessionerna, vilka webbplatser som har öppnats, användarens privata chattloggar, filöverföringshistorik osv. Du kan extrahera mycket information här, eftersom det är troligt att du har många kakor.

Röra runt och se vad du kan få tag på. Och kom ihåg, allt du kan göra på systemet som du testar här kan en hackare också göra, vilket visar hur benägna ett system kan vara för sådana enkla attacker.

Slutsats

Förhoppningsvis har den här guiden hjälpt dig med att genomföra din första session ID-attack. Vi kommer tillbaka med fler uppföljningar av sessionens ID-attacker, så fortsätt att komma tillbaka för fler uppdateringar och kolla in MITM-attackrelaterade artiklar på vår blogg under tiden.

Phenquestions

Phenquestions