Men idag kommer vi att prata om en annan fantastisk hamnscanner: Unicornscan, och hur man använder den i ditt nästa försök till portscanning. Liksom andra populära verktyg för hamnscanning som nmap har den flera fantastiska funktioner som är unika för sig själv. En sådan funktion är att den kan skicka ut paket och ta emot dem genom två olika trådar, till skillnad från andra hamnar.

Unicornscan är känt för sina asynkrona TCP- och UDP-skanningsfunktioner och gör det möjligt för sina användare att upptäcka detaljer om nätverkssystem genom alternativa skanningsprotokoll.

Unicornscans attribut

Innan vi försöker skanna nätverk och port med unicornscan, låt oss markera några av dess definierande funktioner:

- Asynkron statslös TCP-skanning med var och en av TCP-flaggorna eller flaggkombinationerna

- Asynkron protokollspecifik UDP-skanning

- överlägset gränssnitt för att mäta ett svar från en TCP / IP-aktiverad stimulans

- Aktiv och passiv fjärrstyrd OS- och applikationsdetektering

- PCAP-filloggning och -filtrering

- kan skicka paket med andra OS-fingeravtryck än värdens operativsystem.

- Relationsdatabasutgång för lagring av resultaten av dina skanningar

- Anpassningsbart modulstöd för att passa enligt det system som pentestas

- Anpassade datauppsättningsvyer.

- Har sin TCP / IP-stack, en särskiljande funktion som skiljer den från andra portskannrar

- Levereras inbyggd i Kali Linux, inget behov av att ladda ner

Utföra en enkel skanning med Unicornscan

Den mest grundläggande genomsökningen med Unicornscan gör att vi kan skanna en enda värd-IP. Skriv följande i gränssnittet för att utföra den grundläggande genomsökningen med Unicornscan

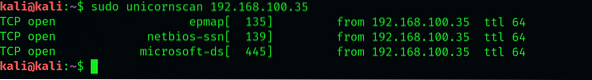

$ sudo unicornscan 192.168.100.35

Här har vi provat den här skanningen på ett system med Win 7 ansluten till vårt nätverk. Den grundläggande genomsökningen har listat alla TCP-portar på systemet vi skannar. Lägg märke till likheterna med -sS-skanning i nmap, och hur nyckeln är att den inte använder ICMP som standard. Av de nämnda hamnarna är endast portarna 135,139,445 och 554 öppna.

Skannar flera IP-adresser med Unicornscan

Vi kommer att göra en liten modifiering av den grundläggande skanningssyntaxen för att skanna flera värdar, och du kommer att märka den subtila skillnaden från skanningskommandon vi använder i nmap och hping. Målen placeras i sekvens för att initiera skanning:

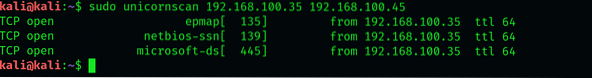

$ sudo unicornscan 192.168.100.35 192.168.100.45

Se till att du inte placerar några komma mellan adresserna, annars kommer gränssnittet inte att känna igen kommandot.

Skannar klass C-nätverk med Unicornscan

Låt oss gå vidare för att skanna hela vårt klass C-nätverk. Vi kommer att använda en CIDR-notering som 192.168.1.0/24 för att skanna alla 255 värd-IP-adresser. Om vi skulle hitta alla IP-adresser med port 31 öppen skulle vi lägga till: 31 efter CIDC-notationen:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan har skickat tillbaka oss till alla värdar som har port 31 öppen. Det coola med unicornscan är att det inte stannar vid vårt nätverk, där hastighet är en begränsande faktor. Antag att alla system med portar 1020 öppna hade en viss sårbarhet. Utan att ens ha någon aning om var dessa system är kan vi skanna dem alla. Även om skanning av ett så stort antal system kan ta åldrar, skulle det vara bättre om vi delar upp dem i mindre skanningar.

TCP-skanning med Unicornscan

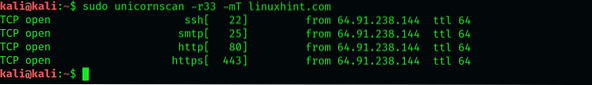

Unicornscan kan också utföra TCP-skanningar. Vi utser webbplats X.com som vårt mål och söka efter portarna 67 och 420. För denna specifika skanning skickar vi 33 paket per sekund. Innan vi nämner portarna, instruerar vi unicornscan att skicka 33 paket per sekund genom att lägga till -r33 i syntaxen och -mT för att indikera att vi vill skanna (m) med TCP-protokollet. Webbplatsens namn fortsätter med dessa flaggor.

$ sudo unicornscan -r33 -mT linuxhint.com: 67 420

UDP-skanning:

Vi kan också söka efter UDP-portar med unicornscan. Typ:

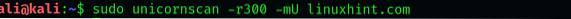

$ sudo unicornscan -r300 -mU Linuxhint.com

Lägg märke till att vi har ersatt T med ett U i syntaxen. Detta är för att specificera att vi letar efter UDP-portar eftersom Unicornscan bara skickar TCP SYN-paket som standard.

Vår skanning har inte rapporterat några öppna UDP-portar. Detta beror på att öppna UDP-portar vanligtvis är en sällsynt upptäckt. Det är dock möjligt att du kan stöta på en öppen 53-port eller en 161-port.

Spara resultat i en PCAP-fil

Du kan exportera de mottagna paketen till en PCAP-fil i en katalog som du väljer och utföra nätverksanalys senare. För att hitta värdar med port 5505 öppen, skriv

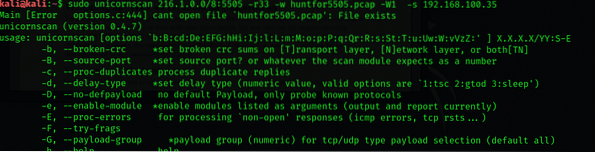

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Förpackning - Varför rekommenderar vi Unicornscan

Enkelt uttryckt gör den allt som en typisk hamnskanner gör och gör det bättre. Till exempel är skanning mycket snabbare med unicornscan än med andra portscanners, eftersom de använder målets operativsystems TCP / IP-stack. Detta är särskilt användbart när du skannar massiva företagsnätverk som en pentester. Du kanske stöter på hundratusentals adresser och tiden blir en avgörande faktor för hur framgångsrik skanningen är.

Unicornscan fuskark

Här är ett snabbt fuskark som hjälper till med grundläggande genomsökningar med Unicornscan som kan vara till nytta.

SYN: -mTACK-skanning: -mTsA

Fin scan: -mTsF

Null scan: -mTs

Xmas-skanning: -mTsFPU

Anslut skanning: -msf -Iv

Full Xmas-skanning: -mTFSRPAU

skanna portar 1 till 5: (-mT) värd: 1-5

Slutsats:

I denna handledning har jag förklarat unicornscan-verktyget och hur man använder det med ett exempel. Jag hoppas att du lär dig grunderna, och den här artikeln hjälper dig att pentesting via Kali Linux.

Phenquestions

Phenquestions