FTP

FTP är ett protokoll som används av datorer för att dela information över nätverket. Enkelt uttryckt är det ett sätt att dela filer mellan anslutna datorer. Eftersom HTTP är byggd för webbplatser är FTP optimerad för stora filöverföringar mellan datorer.

FTP-klienten bygger först en kontrollanslutning begäran till serverporten 21. En kontrollanslutning kräver inloggning för att upprätta en anslutning. Men vissa servrar gör allt deras innehåll tillgängligt utan några referenser. Sådana servrar kallas anonyma FTP-servrar. Senare en separat uppkoppling är etablerad för att överföra filer och mappar.

FTP-trafikanalys

FTP-klienten och servern kommunicerar samtidigt som de inte är medvetna om att TCP hanterar varje session. TCP används vanligtvis i varje session för att kontrollera datagramleverans, ankomst och fönsterstorlek. För varje datagramutbyte initierar TCP en ny session mellan FTP-klienten och FTP-servern. Därför kommer vi att börja vår analys med tillgänglig TCP-paketinformation för FTP-sessionens initiering och avslutning i mittrutan.

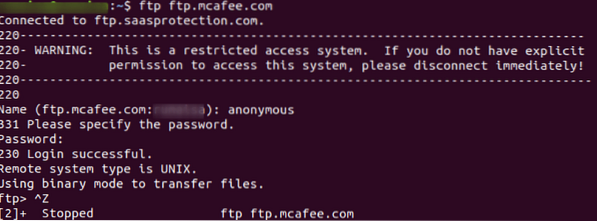

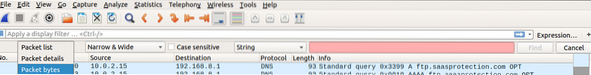

Starta paketfångst från ditt valda gränssnitt och använd ftp kommandot i terminalen för att komma åt webbplatsen ftp.mcafee.com.

ubuntu $ ubuntu: ~ $ ftp ftp.mcafee.com

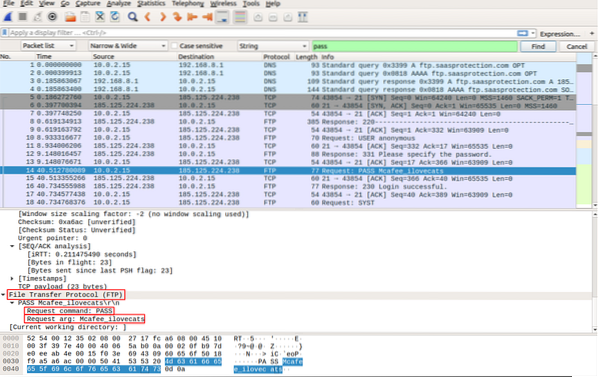

Logga in med dina uppgifter, som visas på skärmdumpen nedan.

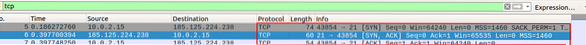

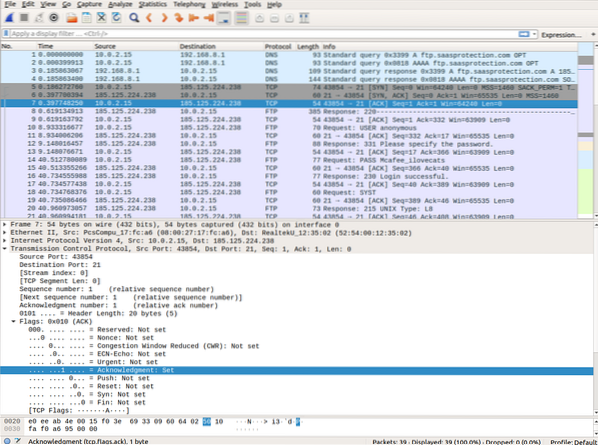

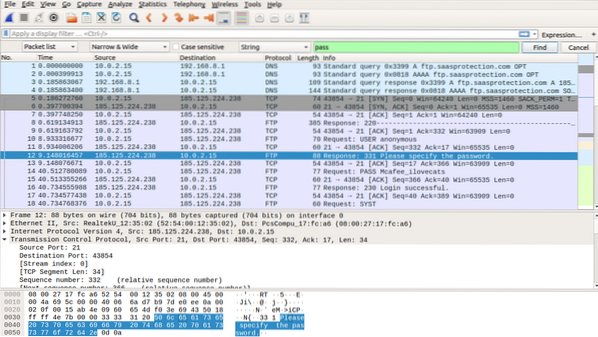

Använda sig av Ctrl + C för att stoppa inspelningen och leta efter initiering av FTP-session, följt av TCP [SYN], [SYN-ACK], och [ACK] paket som illustrerar en trevägs handskakning för en tillförlitlig session. Använd tcp-filter för att se de tre första paketen i paketlistpanelen.

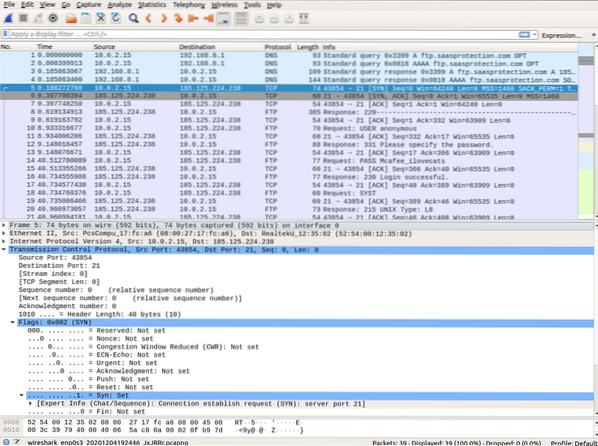

Wireshark visar detaljerad TCP-information som matchar TCP-paketsegmentet. Vi markerar TCP-paketet från värddatorn till ftp McAfee-servern för att studera Transfer Control Protocol-lagret i detaljpanelen för paket. Du kan se att det första TCP-datagrammet för initiering av ftp-sessionen bara är inställt SYN lite till 1.

Förklaringen för varje fält i Transport Control Protocol-lagret i Wireshark ges nedan:

- Källport: 43854, det är TCP-värden som initierade en anslutning. Det är ett nummer som ligger över 1023.

- Destinationshamn: 21, det är ett portnummer associerat med ftp-tjänsten. Det betyder att FTP-servern lyssnar på port 21 för klientanslutningsförfrågningar.

- Sekvensnummer: Det är ett 32-bitarsfält som innehåller ett nummer för den första byten som skickas i ett visst segment. Detta nummer hjälper till att identifiera de meddelanden som tas emot i ordning.

- Kvittensnummer: Ett 32-bitarsfält anger att en kvittensmottagare förväntar sig att ta emot efter lyckad sändning av tidigare byte.

- Kontrollflaggor: varje kodbitform har en speciell betydelse i TCP-sessionshantering som bidrar till varje paketsegments behandling.

ACK: validerar kvittenssegmentets kvittensnummer.

SYN: synkronisera sekvensnummer, som ställs in vid starten av en ny TCP-session

FENA: begäran om avslutning av sessionen

URG: avsändarens begäran om att skicka brådskande data

RST: begäran om återställning av sessionen

PSH: begäran om push

- Fönsterstorlek: det är skjutfönstrets värde som anger storleken på skickade TCP-byte.

- Kontrollsumma: fält som innehåller kontrollsumma för felkontroll. Detta fält är obligatoriskt i TCP i motsats till UDP.

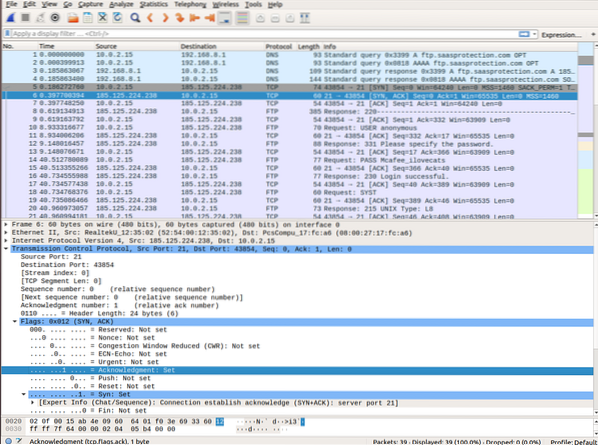

Flytta mot det andra TCP-datagrammet som tagits i Wireshark-filtret. McAfee-servern bekräftar SYN begäran. Du kan märka värdena på SYN och ACK bitar inställda på 1.

I det sista paketet kan du märka att värden skickar en bekräftelse till servern för initiering av FTP-session. Du kan märka att Sekvensnummer och den ACK bitar är inställda på 1.

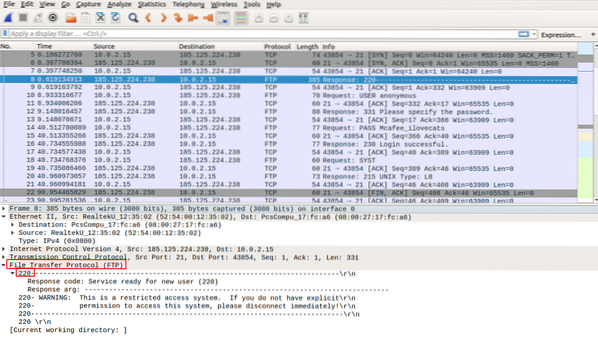

Efter att ha skapat en TCP-session utbyter FTP-klienten och servern trafik, FTP-klienten bekräftar FTP-servern Svar 220 paket skickas via TCP-session via en TCP-session. Därför utförs allt informationsutbyte via TCP-session på FTP-klient och FTP-server.

Efter avslutad FTP-session skickar ftp-klienten avslutningsmeddelandet till servern. Efter bekräftelse av begäran skickar TCP-sessionen på servern ett avslutningsmeddelande till klientens TCP-session. Som svar bekräftar TCP-sessionen hos klienten avslutningsdatagrammet och skickar sin egen avslutningssession. Efter mottagandet av avslutningssessionen skickar FTP-servern en bekräftelse på avslutningen och sessionen stängs.

Varning

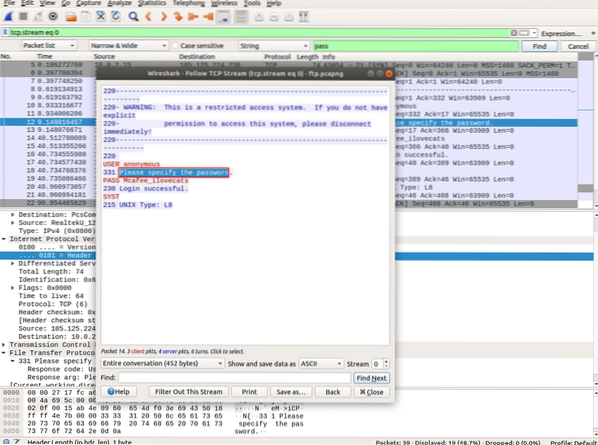

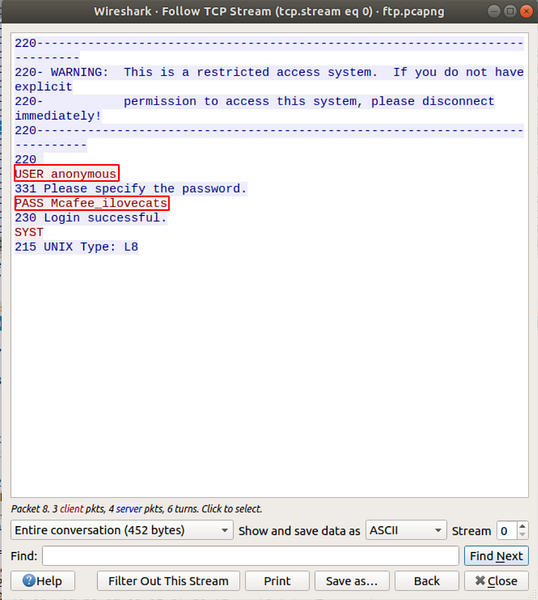

FTP använder inte kryptering och inloggnings- och lösenordsuppgifterna syns i dagsljus. Därför är det säkert så länge ingen avlyssnar och du överför känsliga filer i ditt nätverk. Men använd inte detta protokoll för att komma åt innehåll från internet. Använda sig av SFTP som använder säker skal SSH för filöverföring.

FTP-lösenordsfångst

Vi kommer nu att visa varför det är viktigt att inte använda FTP via internet. Vi kommer att leta efter de specifika fraserna i den fångade trafiken som innehåller användare, användarnamn, lösenord, etc., enligt instruktionerna nedan.

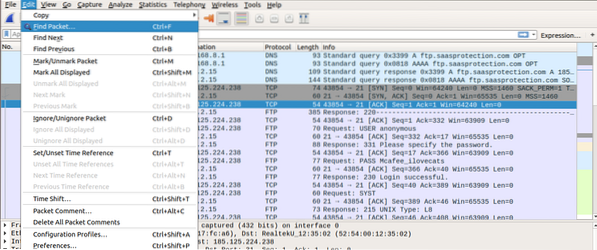

Gå till Redigera-> “Hitta paket” och välj String för Displayfilter, och välj sedan Paketbyte för att visa sökta data i klartext.

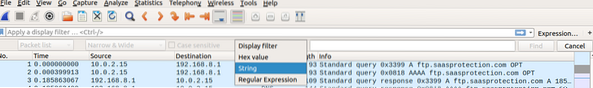

Skriv in strängen passera i filtret och klicka Hitta. Du hittar paketet med strängen “Ange lösenordet ” i Paketbyte panel. Du kan också märka det markerade paketet i Paketlista panel.

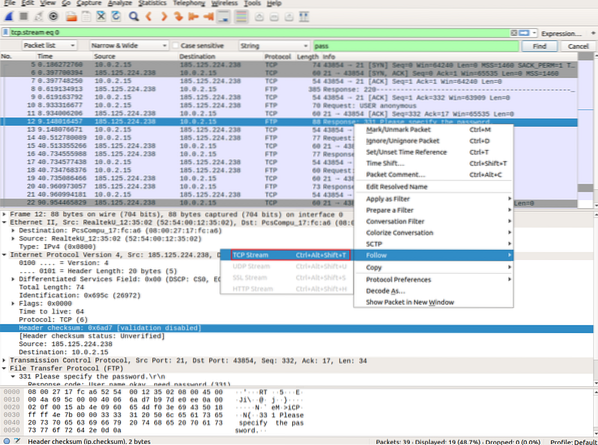

Öppna detta paket i ett separat Wireshark-fönster genom att högerklicka på paketet och välja Följ-> TCP-ström.

Sök nu igen så hittar du lösenordet i ren text i paketet Bytebyte. Öppna det markerade paketet i ett separat fönster som ovan. Du hittar användaruppgifterna i klartext.

Slutsats

Den här artikeln har lärt sig hur FTP fungerar, analyserat hur TCP kontrollerar och hanterar operationer i en FTP-session och förstått varför det är viktigt att använda säkra skalprotokoll för filöverföring via internet. Kommer upp i framtida artiklar kommer vi att täcka några av kommandoradsgränssnitten för Wireshark.

Phenquestions

Phenquestions