dnsenum-paketet

Det är ett flertrådigt Perl-skript som hjälper till att specificera domänens DNS-information. Det hjälper också till att upptäcka IP-blocken, särskilt de som inte är sammanhängande. Den innehåller följande grundläggande operationer:

- Skaffa värdens adress.

- Skaffa namnservrarna.

- Skaffa posten för MX.

- Skaffa bindningsversionen, utför axfr-frågor på namnservrarna.

- Få nu underdomäner och extra namn med hjälp av google-skrapning.

- Filen med subdomain brute force kommer också att utföra rekursion på underdomäner som har NS-poster.

- Beräkna nu C-klassen för domännätverksområdet och utföra frågor om dem.

- Utför sedan de omvända sökningarna på nätområdet.

- Skriv domain_ips.txt-fil för ip-block.

dnsmap-paket

dnsmap släpptes ursprungligen 2006 på grund av inspiration från den fiktiva berättelsen om Paul Craig känd som "tjuven ingen såg". Detta kan finnas i boken "Stjäla nätverket - hur man äger lådan". Dnsmap hjälper pentestern i processen att samla in information för säkerhetsbedömningarna. I denna fas IP-nätblock, kontaktnummer, etc. av det riktade företaget upptäcks av säkerhetskonsulten. Det finns en annan teknik som kallas brute-forcing av underdomänen, och det är användbart i uppräkningsfasen, särskilt när resten av metoderna som zonöverföringar inte fungerar.

Hårt paket

Låt oss se vad som inte är hårt. Det är inte ett verktyg för DDoS, det är inte heller utformat för att skanna hela internet och utföra de icke-riktade attackerna. Det är inte heller en IP-skanner. Huvudsyftet är att lokalisera målen, särskilt det inre och yttre nätverket. Inom några minuter skannar hård snabbt domänerna med hjälp av flera taktiker, eftersom hård är ett Perl-skript. Fierce utför inte exploateringarna; snarare gjorde någon medvetet med -connect-omkopplaren.

DNS (Domain Name System)

DNS står för domännamnssystemet, och det liknar telefonkatalogen som innehåller flera namn, adresser och namn. DNS används för såväl organisationens interna som externa nätverk. Värdnamn på IP-adresser löses med hjälp av DNS-protokollet. Varje dator har en värdfil som finns i följande katalog när det inte fanns någon DNS. C: \ Windows \ System32 \ drivrutiner \etc.

Nu kan du se DNS-posterna för följande domäner:

- Uppräkning av DNS och zonöverföring med hjälp av dnsenum

- Utför analysen av DNS med hjälp av värdverktyget

- Söka i underdomänerna med dnsmap

- Utfrågning av DNS med hjälp av Fierce

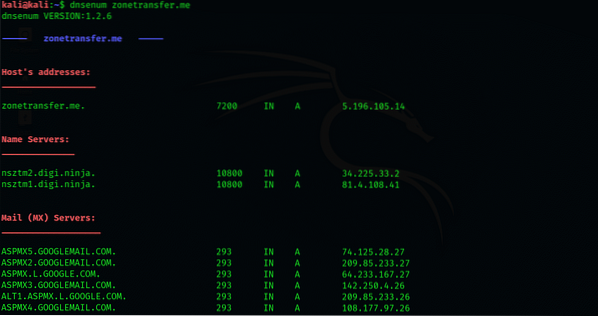

Uppräkning av DNS och zonöverföring med hjälp av dnsenum

Dnsenum är ett enkelt verktyg. Användningen av det här verktyget är väldigt enkelt eftersom det löser och räknar information om DNS för det specifika målet. Dessutom utför den automatiskt zonöverföringar av DNS med hjälp av namnserveruppgifterna. Låt oss se detaljerna:

I det första steget öppnar du den nya terminalens fönster. Kör sedan följande kommando: dnsenum. Efter att ha gjort detta kommer den att visa hjälpmenyn med en detaljerad beskrivning av de olika operatörerna och sättet att använda den.

Genom att komma åt informationen som är ganska känslig, som det vi har hittat, kommer det att leda till nätverksinformation för den specifika målorganisationen.

Därefter används följande kommando för att utföra DNS-uppräkning på domänzonöverföringen.mig. Detta visas nedan:

$ dnsenum zonöverföring.mig

I det tredje steget utförs DNS-zonöverföring av dnsenum med namnservrarna som erhålls under uppräkningsprocessen. Detaljerna om dem ges nedan:

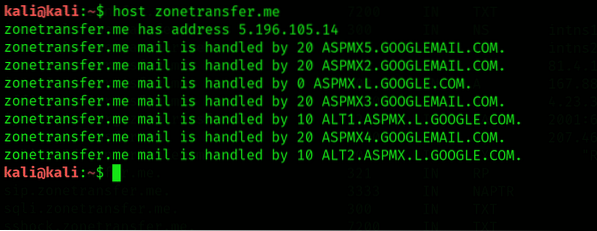

Utför analysen av DNS med hjälp av värdverktyget

Värdverktyget är fördelaktigt eftersom det är ganska inneboende i Linux-operativsystemet. Genom att använda detta kan vi få mycket DNS-information angående måldomänen. Låt oss se hur det fungerar:

I det första steget öppnar du den nya terminalen i Kali Linux. Kör sedan följande kommando:

$ värd zonöverföring.mig

Här kommer vi att märka att värdverktyget kommer att få DNS-poster som A- och MX-domänposter.

Använd sedan följande kommando:

$ dnsenum -t zonöverföring.mig

För uppräkning för att få domännamns namnservrar. Här hjälper -t-operatören att specificera DNS-posterna.

Efter att ha fått namnservrarna för en viss domän kommer vi att använda den samlade informationen. Nu utför vi DNS-zonöverföringen för domänen genom att fråga namnservrarna med hjälp av följande kommando:

$ dnsenum -l zonöverföring.mig nsztml.digi.ninja

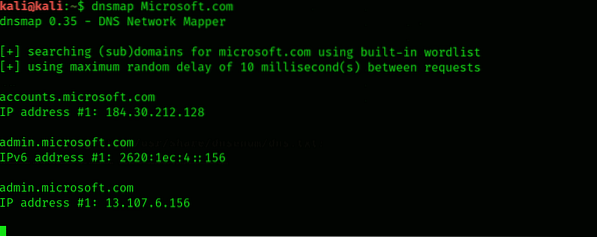

Söka i underdomänerna med dnsmap

Dnsmap fungerar annorlunda genom att räkna upp underdomänerna för den specifika organisationsdomänen och sedan fråga den på operativsystemet kali Linus som en inbyggd ordlista. Dnsamp löser IP-adressen så snart underdomänen hittas. Med hjälp av följande kommando kan vi hitta underdomäner för olika organisationer med deras Ip-adresser, som visas nedan:

$ dnsenum microsoft.com

För att hitta den dolda känsliga portalen och katalogerna är det nödvändigt att upptäcka underdomänerna för en viss organisation.

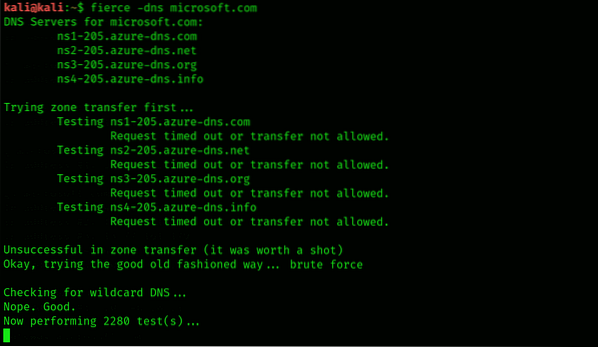

Förhör av DNS med hjälp av Fierce

Fierce är ett DNS-förhörsverktyg. Det tas som ett halvlättat verktyg som utför de enorma sökningarna efter måldomän som har värdnamn och IP-utrymmen. Följande kommando används för att utföra det, som visas nedan:

$ hård-dns microsoft.com

Fierce får alla DNS-poster och upptäcker också underdomänerna med hjälp av deras IP-adresser för den specifika domänen. För den fördjupade analysen av måldomänen tar det här verktyget extra tid att slutföra processen.

Slutsats:

I denna handledning har jag visat dig vad DNS är och hur dnsenum-verktyget i Kali Linux fungerar. Jag har också visat dig hur du arbetar med Fierce-verktyget och får alla DNS-poster.

Phenquestions

Phenquestions