- Hur du inaktiverar ssh root-åtkomst på Debian 10 Buster

- Alternativ för att säkra din ssh-åtkomst

- Filtrera ssh-porten med iptables

- Använda TCP-omslag för att filtrera ssh

- Inaktiverar ssh-tjänsten

- Relaterade artiklar

Hur du inaktiverar ssh root-åtkomst på Debian 10 Buster

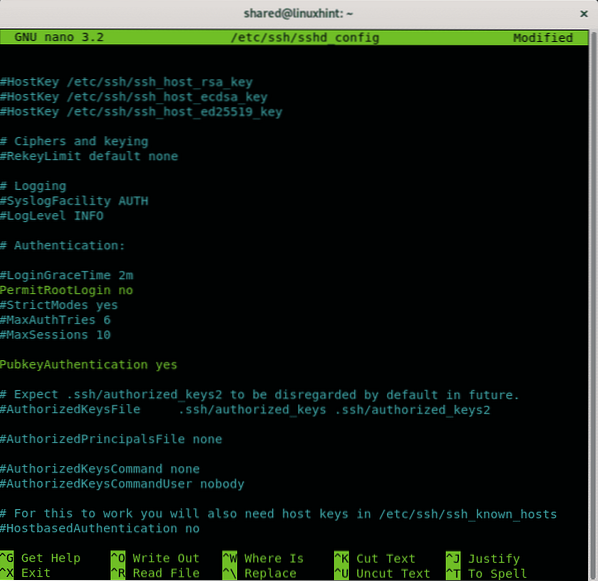

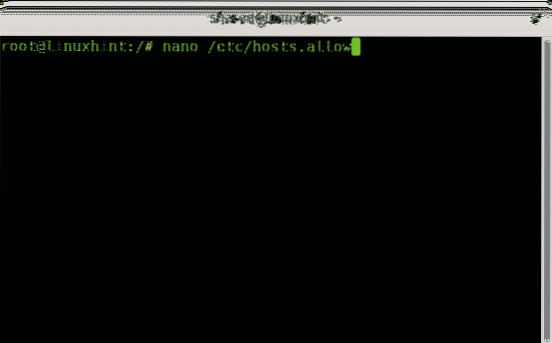

För att inaktivera ssh root-åtkomst måste du redigera ssh-konfigurationsfilen, på Debian är det / etc / ssh / sshd_config, för att redigera den med nano-textredigerarkörning:

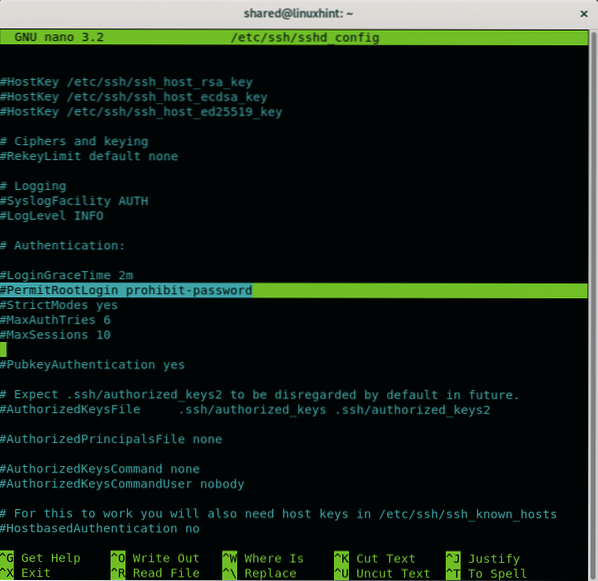

På nano kan du trycka CTRL + W (var) och typ PermitRoot för att hitta följande rad:

#PermitRootLogin förbjud lösenord

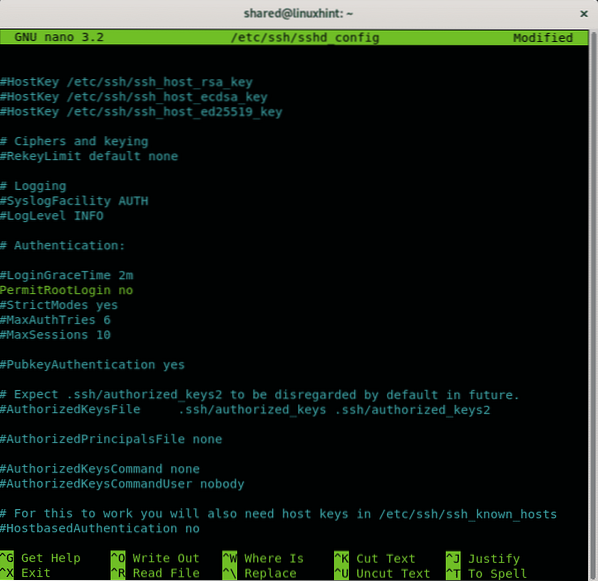

För att inaktivera root-åtkomst genom ssh avmarkerar du bara den raden och ersätter den förbjud lösenord för Nej som i följande bild.

När du har inaktiverat rotåtkomst trycker du på CTRL + X och Y för att spara och avsluta.

De förbjud lösenord alternativet förhindrar inloggning med lösenord som endast tillåter inloggning genom fallback-åtgärder såsom offentliga nycklar, vilket förhindrar brutala kraftattacker.

Alternativ för att säkra din ssh-åtkomst

Begränsa åtkomst till verifiering av offentlig nyckel:

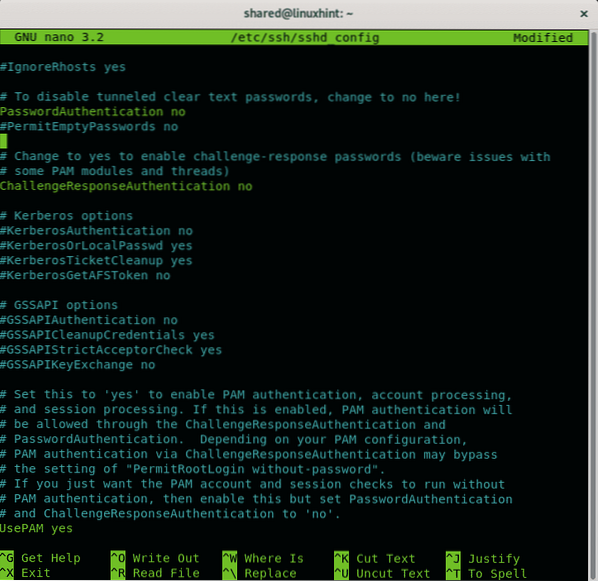

För att inaktivera lösenordsinloggning så att endast inloggning med en offentlig nyckel öppnas öppnas / etc / ssh / ssh_config konfigurationsfil igen genom att köra:

För att inaktivera lösenordsinloggning så att endast inloggning med en offentlig nyckel öppnas öppnar du / etc / ssh / ssh_config konfigurationsfil igen genom att köra:

nano / etc / ssh / sshd_configHitta raden som innehåller PubkeyAuthentication och se till att det står ja som i exemplet nedan:

Se till att lösenordsautentisering är inaktiverad genom att hitta raden som innehåller PasswordAuthentication, om kommenterade avmarkera det och se till att det är inställt som Nej som i följande bild:

Tryck sedan på CTRL + X och Y för att spara och avsluta nano textredigerare.

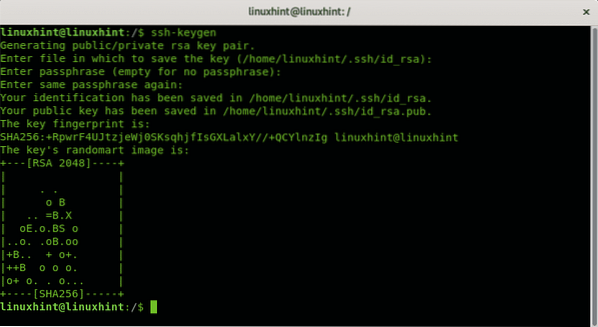

Nu som användare som du vill tillåta ssh-åtkomst måste du skapa privata och offentliga nyckelpar. Springa:

ssh-keygenSvara på frågesekvensen och lämna det första svaret som standard genom att trycka på ENTER, ställ in din lösenfras, upprepa den och tangenterna kommer att sparas vid ~ /.ssh / id_rsa

Ange fil där nyckeln ska sparas (/ root /.ssh / id_rsa):

Ange lösenfras (tom för ingen lösenfras):

Din identitet har sparats i / root /.ssh / id_rsa.

Din offentliga nyckel har sparats i / root /.ssh / id_rsa.pub.

Nyckelfingeravtrycket är:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo root @ linuxhint

Nyckelns slumpmässiga bild är:

+---[RSA 2048]----+

För att överföra de nyckelpar du just skapat kan du använda ssh-copy-id kommando med följande syntax:

ssh-copy-idÄndra standard ssh-port:

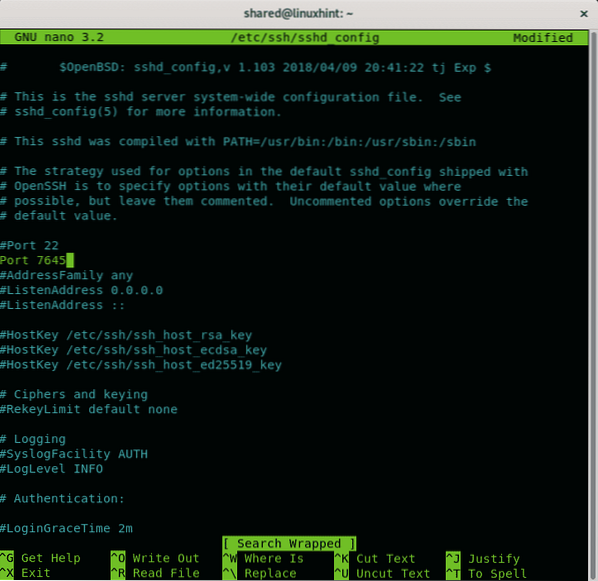

Öppna / etc / ssh / ssh_config konfigurationsfil igen genom att köra:

nano / etc / ssh / sshd_config

Låt oss säga att du vill använda port 7645 istället för standardport 22. Lägg till en rad som i exemplet nedan:

Tryck sedan på CTRL + X och Y för att spara och avsluta.

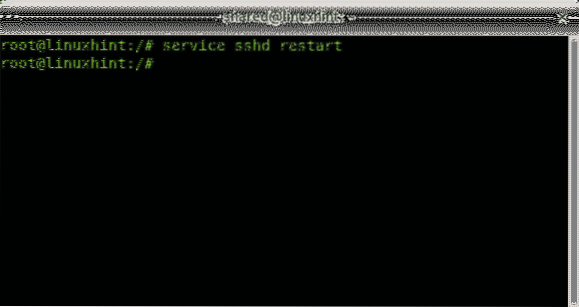

Starta om ssh-tjänsten genom att köra:

service sshd starta om

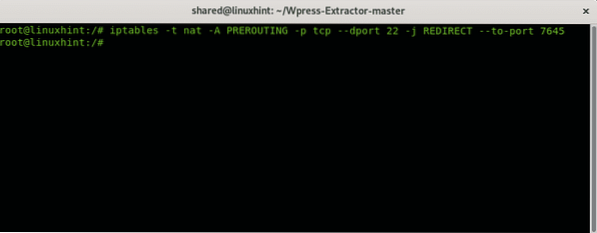

Då bör du konfigurera iptables för att tillåta kommunikation via port 7645:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT - till port 7645

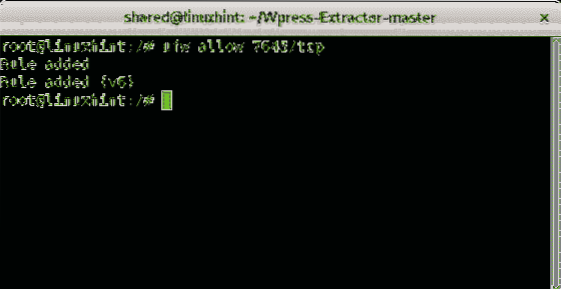

Du kan också använda UFW (Uncomplicated Firewall) istället:

ufw tillåta 7645 / tcp

Filtrerar ssh-porten

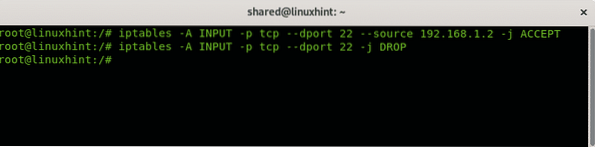

Du kan också definiera regler för att acceptera eller avvisa ssh-anslutningar enligt specifika parametrar. Följande syntax visar hur man accepterar ssh-anslutningar från en specifik IP-adress med iptables:

iptables -A INPUT -p tcp --dport 22 --källaiptables -A INPUT -p tcp --dport 22 -j DROP

Den första raden i exemplet ovan instruerar iptables att acceptera inkommande (INPUT) TCP-förfrågningar till port 22 från IP 192.168.1.2. Den andra raden instruerar IP-tabeller att släppa alla anslutningar till port 22. Du kan också filtrera källan efter mac-adress som i exemplet nedan:

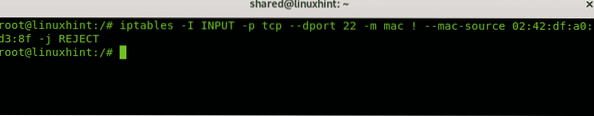

iptables -I INPUT -p tcp --dport 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j AVSLUTA

Exemplet ovan avvisar alla anslutningar utom enheten med mac-adress 02: 42: df: a0: d3: 8f.

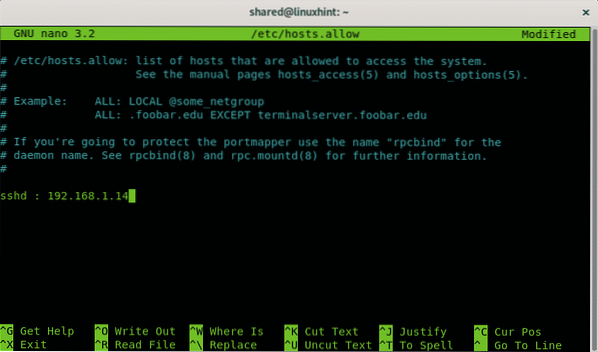

Använda TCP-omslag för att filtrera ssh

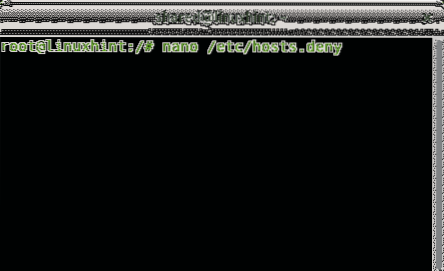

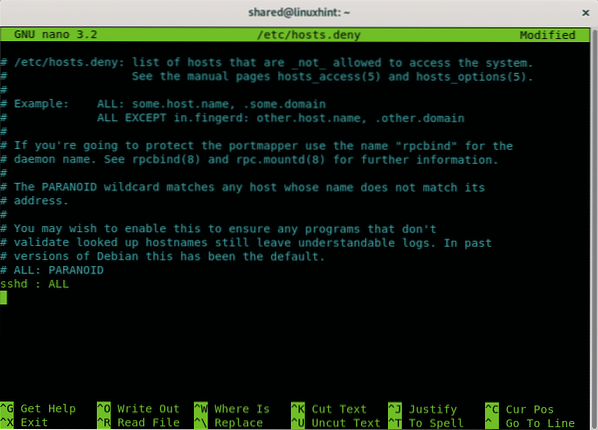

Ett annat sätt att vitlista IP-adresser för att ansluta via ssh medan du avvisar resten är genom att redigera katalogens värdar.förneka och värdar.tillåt lokaliseras i / etc.

För att avvisa alla värdkörningar:

nano / etc / värdar.förneka

Lägg till en sista rad:

sshd: ALL

Tryck på CTRL + X och Y för att spara och avsluta. Nu för att tillåta specifika värdar genom ssh redigera filen / etc / hosts.tillåt, för att redigera det kör:

nano / etc / värdar.tillåta

Lägg till en rad som innehåller:

sshd:

Tryck på CTRL + X för att spara och avsluta nano.

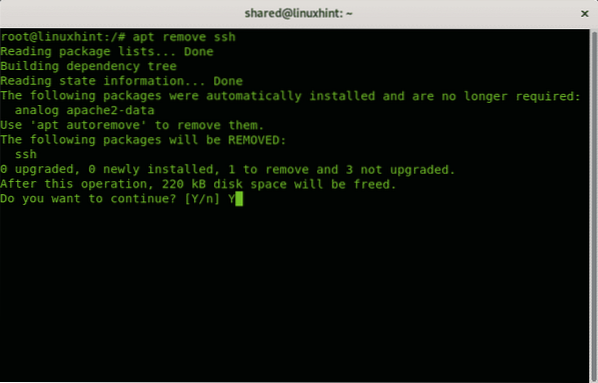

Inaktiverar ssh-tjänsten

Många inhemska användare anser att ssh är värdelöst, om du inte använder det alls kan du ta bort det eller blockera eller filtrera porten.

På Debian Linux eller baserade system som Ubuntu kan du ta bort tjänster med apt-pakethanteraren.

Så här tar du bort ssh-tjänstkörningen:

Tryck på Y om du blir ombedd att avsluta borttagningen.

Och det handlar om inhemska åtgärder för att hålla ssh säkert.

Jag hoppas att du tyckte att den här handledningen var användbar, fortsätt följa LinuxHint för fler tips och handledning om Linux och nätverk.

Relaterade artiklar:

- Så här aktiverar du SSH-server på Ubuntu 18.04 LTS

- Aktivera SSH på Debian 10

- SSH Port Forwarding på Linux

- Vanliga SSH-konfigurationsalternativ Ubuntu

- Hur och varför man ändrar standard SSH-port

- Konfigurera SSH X11 Vidarebefordran på Debian 10

- Arch Linux SSH-serverinställning, anpassning och optimering

- Iptables för nybörjare

- Arbeta med Debian Firewalls (UFW)

Phenquestions

Phenquestions