- Hur man söker efter öppna portar på Linux på distans med Nmap

- Hur man letar efter öppna portar på Linux lokalt

- Ta bort tjänster på Debian 10 Buster

- Hur man stänger öppna portar på Linux med UFW

- Hur man stänger öppna portar på Linux med iptables

- Relaterade artiklar

Hur man letar efter öppna portar på Linux lokalt

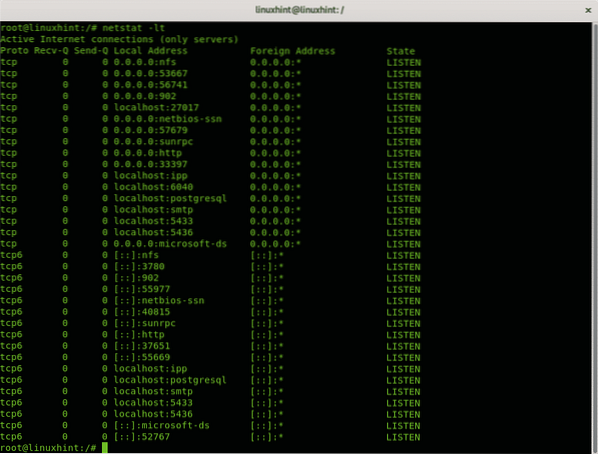

Kommandot netstat finns på alla dator-operativsystem (operativsystem) för att övervaka nätverksanslutningar. Följande kommando använder netstat för att visa alla lyssningsportar som använder TCP-protokollet:

netstat -lt

Var:

netstat: ringer programmet.

-l: listar lyssningsportar.

-t: specificerar TCP-protokollet.

Utgången är mänsklig, ordnad i kolumner som visar protokollet, mottagna och skickade paket, lokala och avlägsna IP-adresser och porttillståndet.

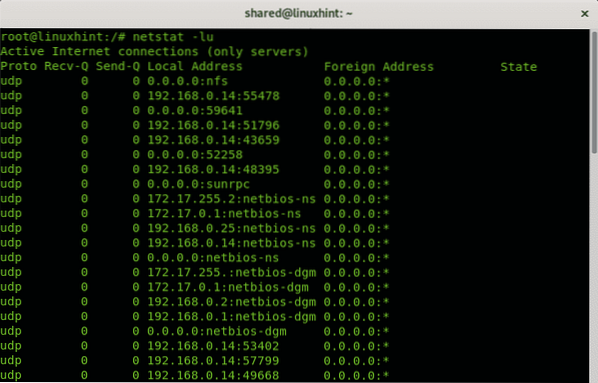

Om du ändrar TCP-protokollet för UDP kommer resultatet, åtminstone på Linux, endast att visa öppna portar utan att specificera tillståndet eftersom UDP-protokollet, i motsats till TCP-protokollet, är statslöst.

netstat -lu

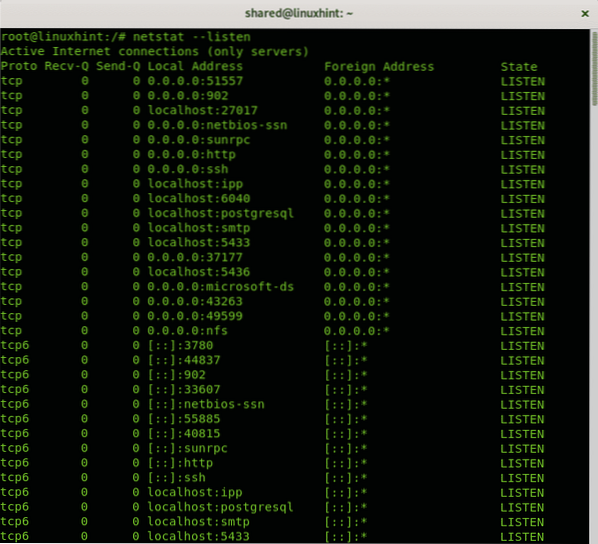

Du kan undvika att ange protokoll och bara använda alternativet -l eller -lyssna för att få information om alla portar som lyssnar oberoende av protokollet:

netstat --listen

Alternativet ovan visar information för TCP-, UDP- och Unix-uttagsprotokoll.

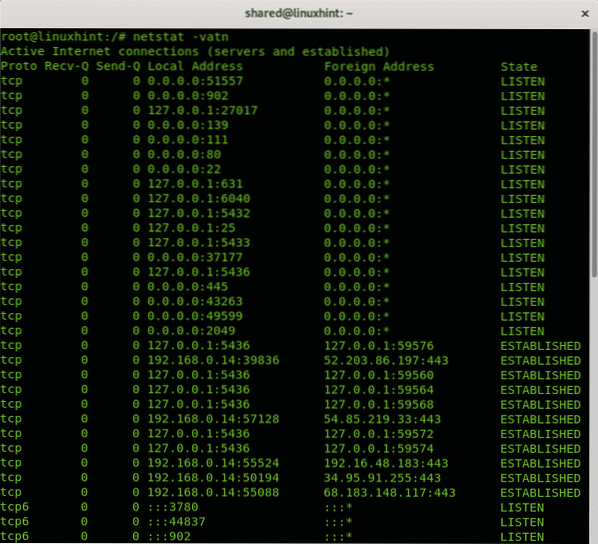

Alla exempel ovan visar hur man skriver ut information om lyssningsportar utan etablerade anslutningar. Följande kommando visar hur man visar lyssningsportar och etablerade anslutningar:

netstat -vatn

Var:

netstat: ringer programmet

-v: ordrikedom

-a: visar aktiva anslutningar.

-t: visar TCP-anslutningar

-n: visar portar i numeriskt värde

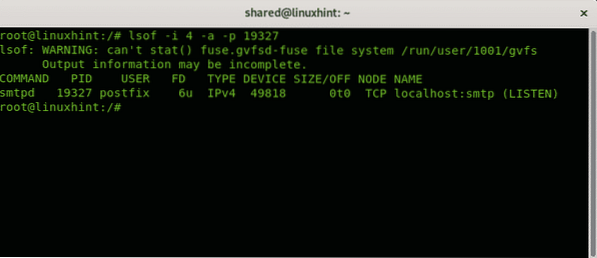

Låt oss säga att du identifierade en misstänkt process i ditt system och att du vill kontrollera tillhörande portar till den. Du kan använda kommandot lsof används för att lista öppna filer som är associerade med processer.

lsof -i 4 -a -pI nästa exempel kommer jag att kontrollera processen 19327:

lsof -i 4 -a -p 19327

Var:

lsof: ringer programmet

-jag: listar filer som interagerar med internet, alternativet 4 instruerar att endast skriva ut IPv4, alternativet 6 är tillgängligt för IPv6.

-a: instruerar utdata som ska ANDas.

-p: anger PID-numret för den process du vill kontrollera.

Som du ser är processen associerad med lyssnande smtp-porten.

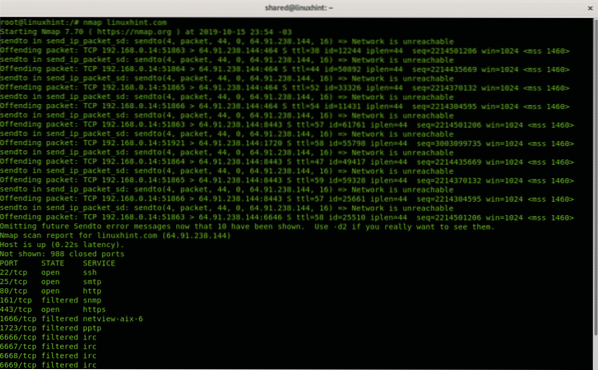

Hur man söker efter öppna portar på Linux på distans

Om du vill upptäcka portar på ett fjärrsystem är det mest använda verktyget Nmap (Network Mapper). Följande exempel visar en enda portavsökning mot Linuxhint.com:

Utgången ordnas i tre kolumner som visar porten, porttillståndet och tjänsten som lyssnar bakom porten.

Visas inte: 988 stängda portarHAMNSTATSSERVICE

22 / tcp öppen ssh

25 / tcp öppen smtp

80 / tcp öppna http

161 / tcp filtrerad snmp

443 / tcp öppna https

1666 / tcp filtrerad netview-aix-6

1723 / tcp-filtrerad pptp

6666 / tcp filtrerad irc

6667 / tcp filtrerad irc

6668 / tcp filtrerad irc

6669 / tcp filtrerad irc

9100 / tcp filtrerad jetdirect

Som standard skannar nmap endast de vanligaste 1000 portarna. Om du vill att nmap ska skanna alla portar som körs:

nmap -p- linuxhint.comVid relaterade artiklar avsnittet i denna handledning kan du hitta ytterligare handledning på Nmap för att skanna portar och mål med många ytterligare alternativ.

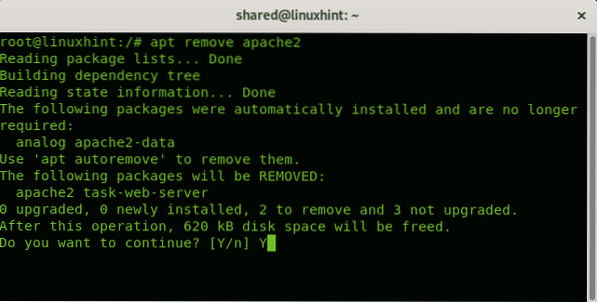

Ta bort tjänster på Debian 10 buster

Förutom brandväggsregler för att hålla dina portar blockerade rekommenderas att ta bort onödiga tjänster. Under Debian 10 Buster kan detta uppnås med apt.

Följande exempel visar hur du tar bort Apache 2-tjänsten med apt:

På begäran tryck Y för att avsluta borttagningen.

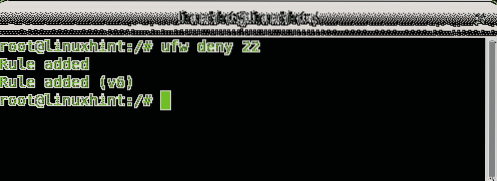

Hur man stänger öppna portar på Linux med UFW

Om du hittar öppna portar behöver du inte vara öppen, den enklaste lösningen är att stänga den med UFW (Uncomplicated Firewall)

Det finns två sätt att blockera en port med hjälp av alternativet förneka och med alternativet avvisa, skillnaden är att avvisningsinstruktionen informerar andra sidan om att anslutningen avvisades.

Att blockera port 22 med hjälp av regeln förneka bara spring:

Att blockera port 22 med hjälp av regeln avvisa bara spring:

ufw avvisa 22

På relaterade artiklar avsnittet i slutet av denna handledning kan du hitta en bra handledning om okomplicerad brandvägg.

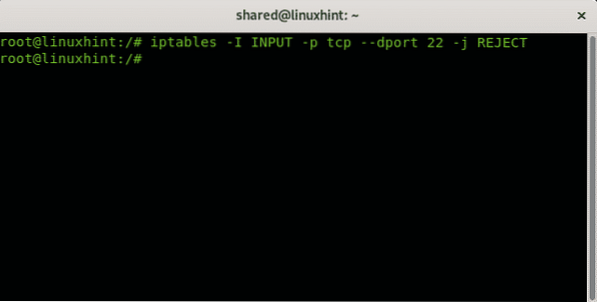

Hur man stänger öppna portar på Linux med iptables

Medan UFW är det enklaste sättet att hantera portar, är det en frontend för Iptables.

Följande exempel visar hur man avvisar anslutningar till porten 22 med iptables:

Regeln ovan instruerar att avvisa alla tcp inkommande (INPUT) anslutningar till destinationsporten (dport) 22. Att avvisas kommer källan att informeras om att anslutningen avvisades.

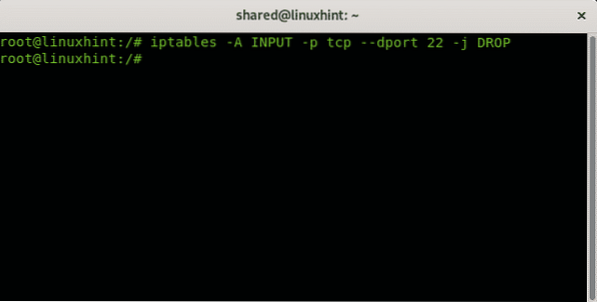

Följande regel släpper bara alla paket utan att informera källan om att anslutningen avvisades:

iptables -A INPUT -p tcp --dport 22 -j DROP

Jag hoppas att du tyckte att den här korta handledningen var användbar. Fortsätt följa LinuxHint för ytterligare uppdateringar och tips om Linux och nätverk.

Relaterade artiklar:

- Arbeta med UFW (Uncomplicated Firewall)

- Grundläggande handledning för NMAP

- Hur man listar öppna portar i Firewalld

- Nmap-nätverksskanning

- Installera och använda Zenmap (Nmap GUI) på Ubuntu och Debian

- Nmap: skanna IP-intervall

- Använda nmap-skript: Nmap-bannergrepp

- 30 Nmap-exempel

Phenquestions

Phenquestions