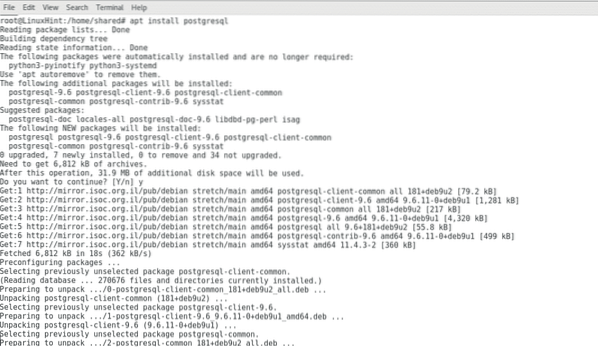

Installerar PostgreSQL

Metasploit beror på PostgreSQL för databasanslutning, för att installera den på Debian / Ubuntu-baserade systemkörningar:

apt installera postgresql

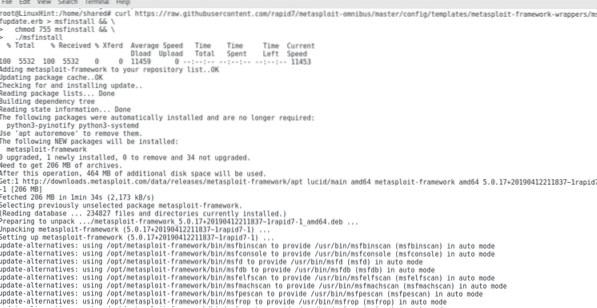

Så här laddar du ned och installerar metasploit-körning:

curl https: // rå.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /mallar / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

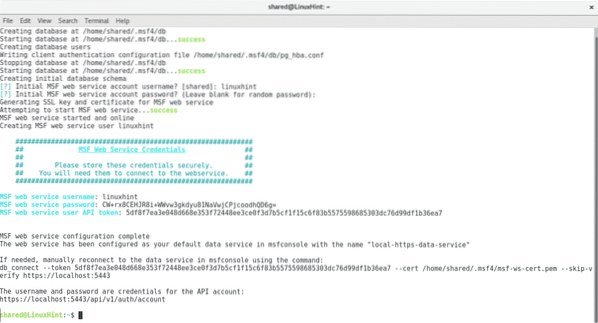

När installationen slutförts för att skapa databaskörningen:

msfdb init

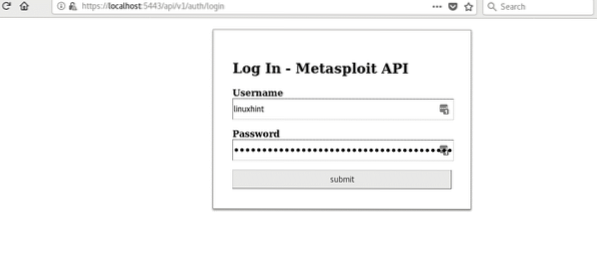

Under processen kommer du att bli ombedd att ange ett användarnamn eller lösenord, du kan ignorera lösenordet, i slutet ser du användarnamnet du tilldelade databasen, lösenordet och token och under en URL https: // localhost: 5443 / api / v1 / auth / konto, komma åt det och logga in med användarnamnet och lösenordet.

Så här skapar du databasen och kör sedan:

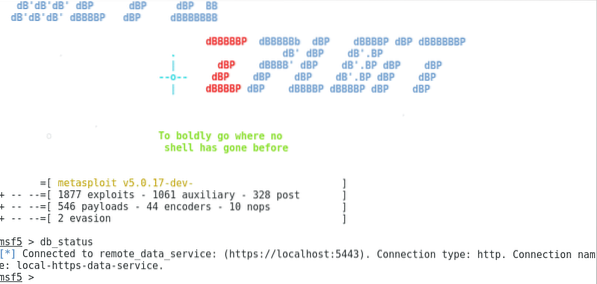

Efter att ha startat metasploit-typen “db_status”För att se till att anslutningen fungerar som den visas i bilden ovan.

Notera: Om du hittar problem med databasen, försök med följande kommandon:

tjänsten postgresql startar omtjänst postgresql status

msfdb reinit

msfconsole

Se till att postgresql körs när du kontrollerar dess status.

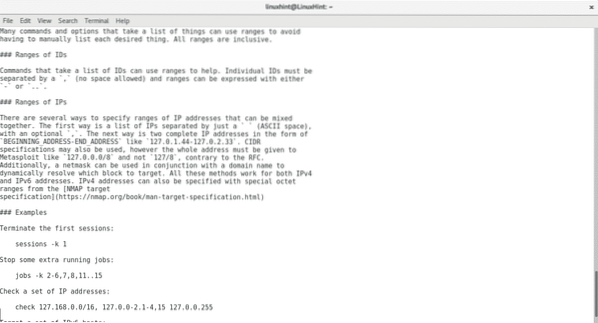

Komma igång med metasploit, grundläggande kommandon:

hjälpSök

använda sig av

tillbaka

värd

info

visa alternativ

uppsättning

utgång

Kommandot hjälp kommer att skriva ut mansidan för metasploit, det här kommandot behöver inte beskrivas.

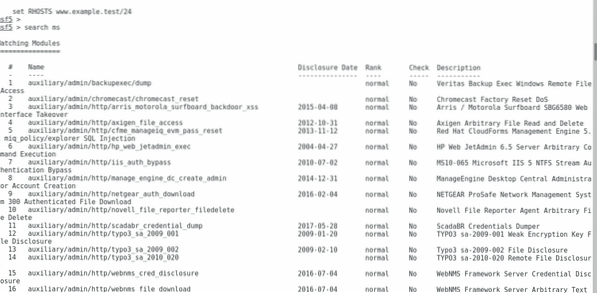

Kommandot Sök är användbart för att hitta exploateringar, låt oss söka efter exploateringar mot Microsoft, skriv “sök ms”

Det kommer att visa en lista över hjälpmoduler och exploater som är användbara mot Microsoft-körande enheter.

En hjälpmodul i Metasploit är ett hjälpverktyg, den lägger till funktioner för metasploit som brute force, skanning efter specifika sårbarheter, mållokalisering inom ett nätverk, etc.

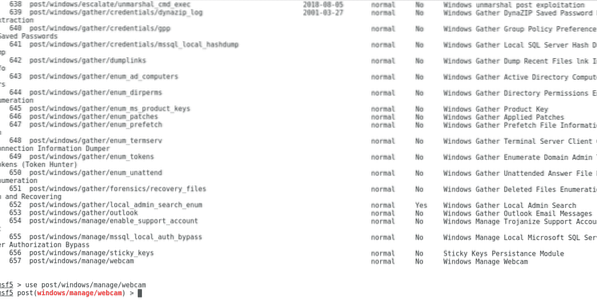

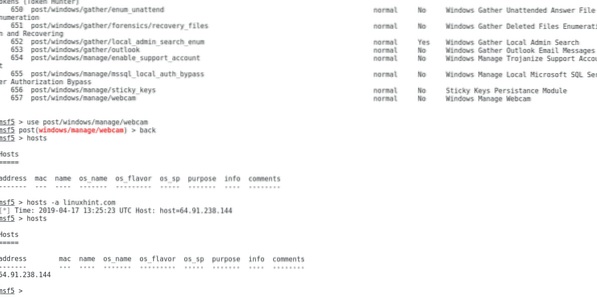

För den här guiden har vi inte ett riktigt mål för testning men vi använder en hjälpmodul för att upptäcka kameraenheter och ta ögonblicksbilder. Typ:

använd post / windows / manage / webbkamera

Som du ser modulen valdes, låt oss nu gå tillbaka genom att skriva “tillbaka”Och skriv“värdar”För att se listan över tillgängliga mål.

Värdlistan är tom, du kan lägga till en genom att skriva:

värdar - en linuxhint.com

Byt ut linuxhint.com för den värd du vill rikta dig till.

Typ värdar igen och du ser ett nytt mål läggas till.

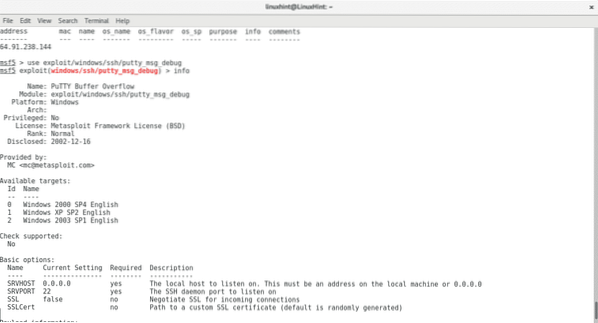

För att få information om en exploatering eller modul, välj den och skriv “info”, kör följande kommandon:

använd exploit / windows / ssh / putty_msg_debuginfo

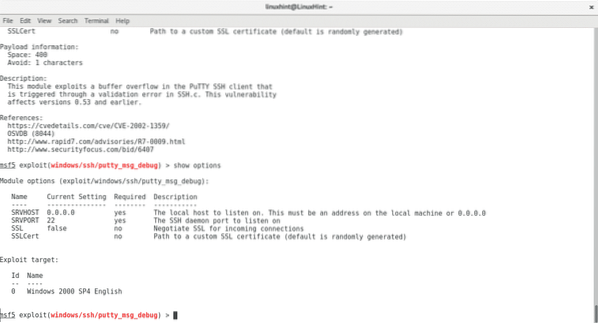

Kommandainformationen ger information om exploateringen och hur den används, dessutom kan du köra kommandot “visa alternativ”, Som bara visar användningsinstruktioner, kör:

visa alternativ

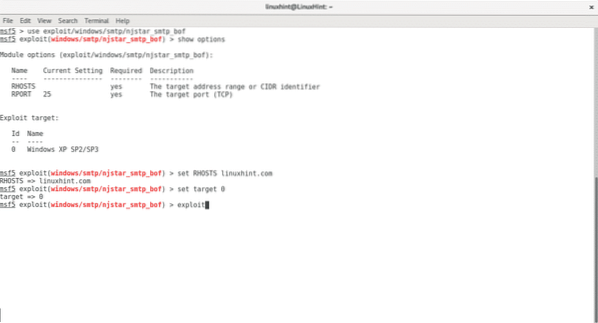

Typ tillbaka och välj en fjärranvändning, kör:

använd exploit / windows / smtp / njstar_smtp_bofvisa alternativ

ställa in RHOSTS linuxhint.com

ställa in mål 0

utnyttja

Använd kommandot uppsättning som i bilden för att definiera fjärrvärdar (RHOSTS), lokala värdar (LOCALHOSTS) och mål, har varje utnyttjande och modul olika informationskrav.

Typ utgång att lämna programmet för att få tillbaka terminalen.

Uppenbarligen kommer exploateringen inte att fungera eftersom vi inte riktar oss mot en sårbar server, men det är på det sättet som metasploit fungerar för att utföra en attack. Genom att följa stegen ovan kan du förstå hur grundläggande kommandon används.

Du kan också slå samman Metasploit med sårbarhetsskannrar som OpenVas, Nessus, Nexpose och Nmap. Exportera bara återställningarna för dessa skannrar som XML och på Metasploit-typ

db_import rapport tillimport.XMLSkriv “värdar”Och du ser värdarna för rapporten laddade i metasploit.

Den här guiden var en första introduktion till Metasploit-konsolanvändningen och det är grundläggande kommandon. Jag hoppas att du tyckte att det var bra att komma igång med den här kraftfulla programvaran.

Fortsätt följa LinuxHint för fler tips och uppdateringar om Linux.

Phenquestions

Phenquestions